SSRF服务器端请求伪造

- SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造恶意数据,形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统,正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统

- SSRF 形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制,比如从指定URL地址获取网页文本内容,加载指定地址的图片,下载等等

SSRF常见场景

社交分享功能

- 获取超链接的标题等内容进行显示

转码服务

- 通过URL地址把原地址的网页内容调优使其适合手机屏幕浏览

在线翻译

- 给网址翻译对应网页的内容

图片加载/下载

- 例如富文本编辑器中的点击下载图片到本地;通过URL地址加载或下载图片

编码处理,属性信息处理,文件处理

- 如ffpmg,ImageMagick,docx,pdf,xml处理器等

url中的关键字:

- share、wap、url、link、src、source、target、u、3g、display、sourceURI、imageURL、domain

从远程服务器请求资源

- (upload from url 如discuz!; import & expost rss feed 如web blog;使用了xml引擎对象的地方 如wordpress xmlrpc.php )

SSRF危害

- 可以对外网服务器所在内网、本地进行端口扫描,获取服务端口的Banner信息

- 攻击运行在内网或本地的应用程序(如Fastcgi, redis等)

- 对内网Web应用进行指纹识别,通过访问默认文件实现(如Readme等文件)

- 攻击内外网的Web应用,使用GET就可以实现的攻击(比如 Struts2, Redis等)

- 利用File协议读取本地文件

SSRF漏洞产生

Curl命令

curl 是常用的命令行工具,可以用来请求 Web 、SFTP、Gopher、SCP、Telnet、DICT、FILE、LDAP、LDAPS、IMAP、POP3、SMTP和 RTSP,curl中也包含了用于程序开发的libcurl。

file_get_contents函数

通常file_get_contents在php函数中经常和**php://input**伪协议结合利用,当file_get_contents函数的参数为url地址加载文件或者图片时,也会造成远程文件包含,或者ssrf漏洞

fsockopen函数

打开一个网络连接或者一个Unix套接字连接

SSRF利用方式

Http和Https协议

File协议

- file协议主要用于访问本地计算机中的文件,命令格式为:file://文件路径

- 可以利用file协议读取目标机有权限且确定路径的文件

Dict协议

- 可以利用dict协议探测本地服务器(127.0.0.1)的端口以及内网服务器存活以及开放端口

dict://serverip:port/命令:参数

- 向服务器的端口请求为【命令:参数】,并在末尾自动补上\r\n(CRLF)

Gopher协议

- Gopher是Internet上一个非常有名的信息查找系统

- 它将Internet上的文件组织成某种索引,很方便地将用户从Internet的一处带到另一处。在WWW出现之前,Gopher是Internet上最主要的信息检索工具,Gopher站点也是最主要的站点,使用tcp70端口

- gopher协议支持发出GET、POST请求

- 可以先截获get请求包和post请求包,在构成符合gopher协议的请求。gopher协议是ssrf利用中最强大的协议

Gopher协议格式

gopher://<host>:<post>/<gopher-path> 后接TCP数据流

- gopher的默认端口是70

- 如果发起post请求,回车换行需要使用%0d%0a,如果多个参数,参数之间的&也需要进行URL编码

Gopher协议使用限制条件

协议 支持情况 PHP php版本>=5.3 Java 小于JDK1.7 Curl 低版本不支持 Perl 支持 ASP.NET 小于版本3

SSRF绕过技巧

攻击本地

http://127.0.0.1:80

http://localhost:22利用[::]

利用[::]绕过localhost

http://[::]80/ <==> http://127.0.0.1利用@

http://example.com@127.0.0.1/利用短地址

https://bit.ly/2QyXEsz <==> http://127.0.0.1在线短地址生成工具

http://dwz.chacuo.net/bitly利用DNS解析

在域名上设置A记录,指向127.0.0.1

利用句号

127.0.0.1 <==> 127.0.0.1利用进制转换

可以是十六进制,八进制等

http://127.0.0.1 <==> http://0177.0.0.1/SSRF漏洞修复

禁止跳转

过滤返回信息

如果web应用是去获取某一种类型的文件。那么在把返回结果展示给用户之前先验证返回的信息是否符合标准禁用不需要的协议,仅仅允许http和https请求

可以防止类似于file://, gopher://, ftp:// 等引起的问题设置URL白名单或者限制内网IP

使用gethostbyname()判断是否为内网IP限制请求的端口为http常用的端口

比如 80、443、8080、8090统一错误信息

避免用户可以根据错误信息来判断远端服务器的端口状态

pikachu

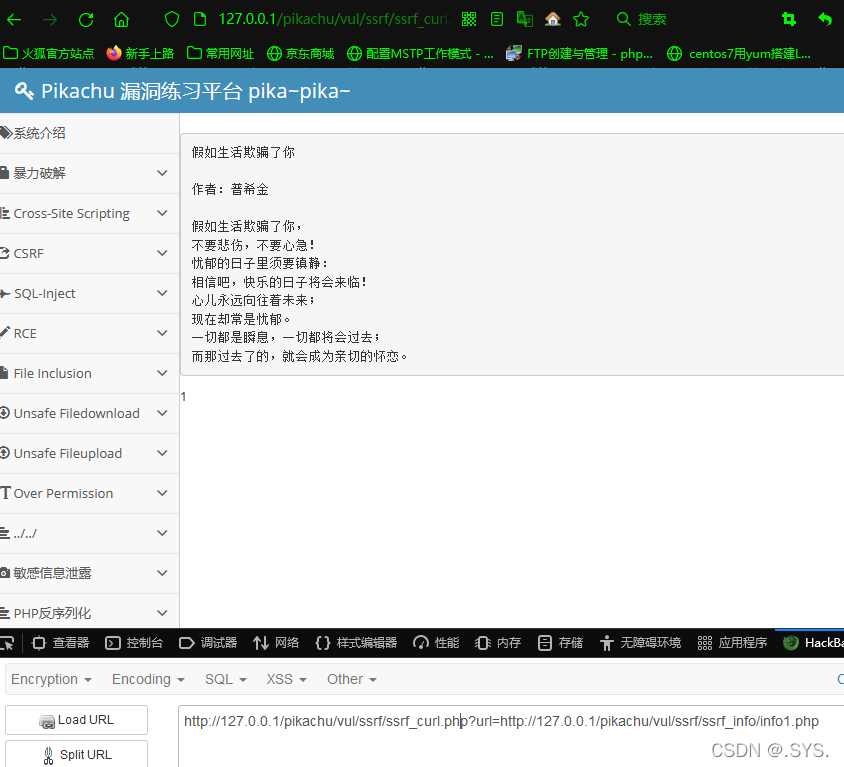

1.使用http协议读info1.php

http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=http://127.0.0.1/pikachu/vul/ssrf/ssrf_info/info1.php

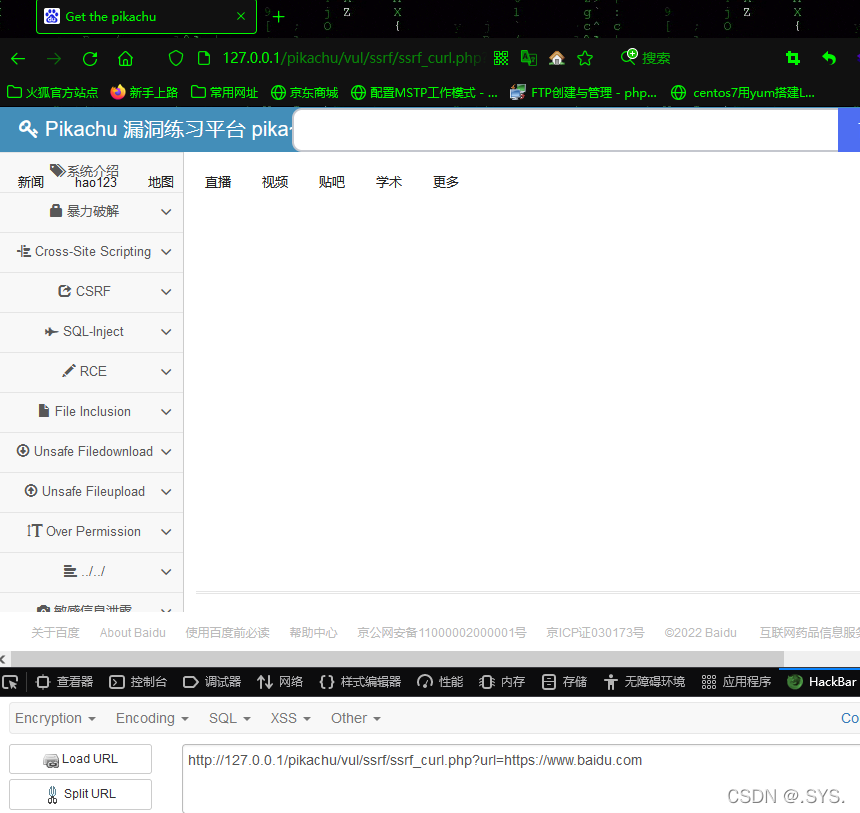

2.访问百度

http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=https://www.baidu.com

3.使用file协议读文件内容

http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=file:///C:2.txt

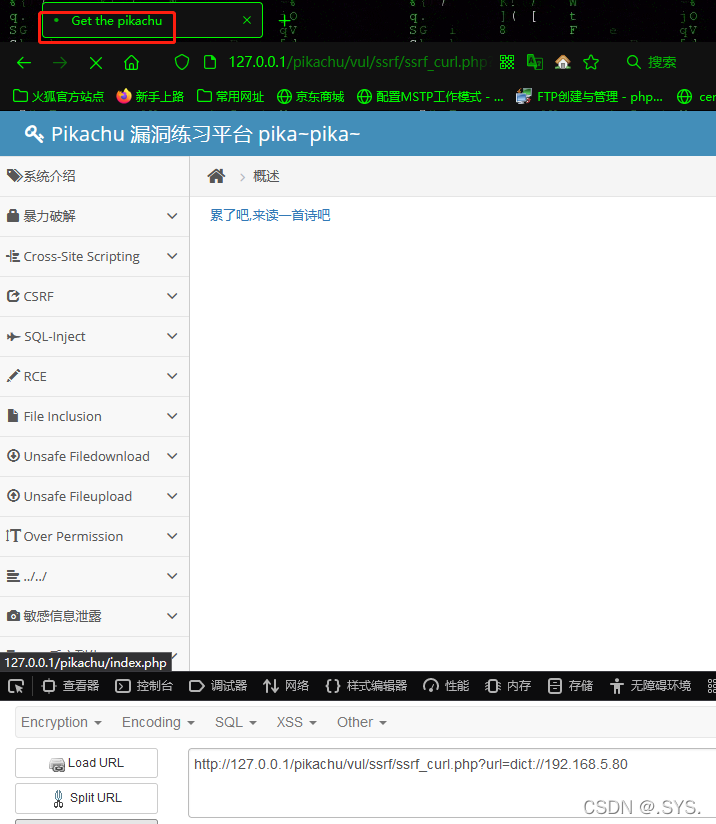

?4.存活ip探测

http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=http://192.168.5.78http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=dict://192.168.5.78

?不存在则会一直加载

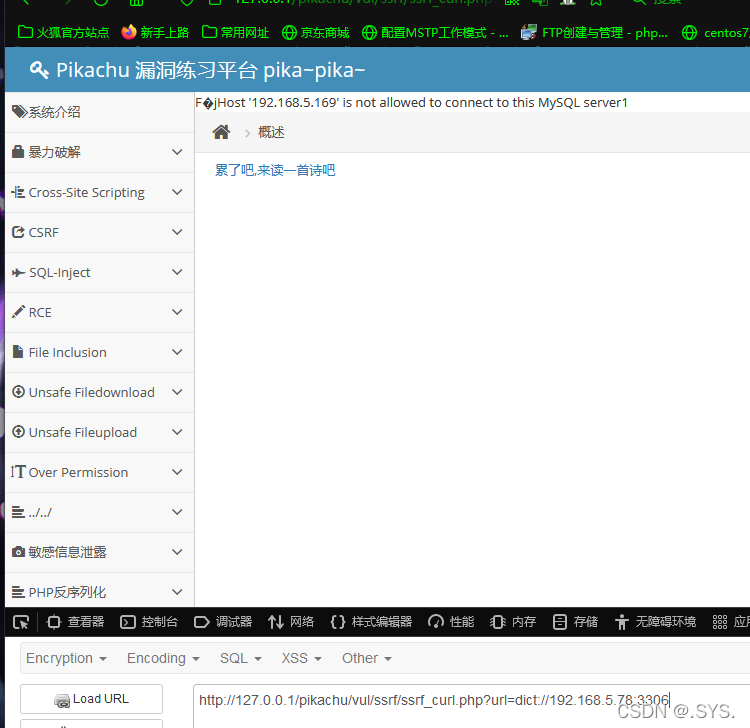

?5.端口探测

http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=dict://192.168.5.78:3306http://127.0.0.1/pikachu/vul/ssrf/ssrf_curl.php?url=http://192.168.5.78:3306

?不存在则无特殊回显