�����ļ�������ץ����Э���������

����

���繤��ʦ�ر�����-ץȡ�������ݡ�

�ڱ�ƪ������,���ǽ����м��¼����������̽��:

- ���ץȡ���Ա�������/���յ���������?

- ��������� A ��ץȡ ���� B �ϵ���������?

- ���ʹ�õ������豸ץȡץȡ ����A �� ����B ����������?

Wireshark

Wireshark ����ѵ�ץȡ���ݰ����������ݰ��Ĺ���,���� Windows��Linux��Mac������ƽ̨��

ʹ�� wireshark ץ����Ҫ�Ĺ�����:��װ�� wireshark �� PC��

wireshark ץ���ķ�Χ��:ץȡ��װ�� wireshark �� PC ���������������������ݰ���

����,����ָ���� PC ����ʹ�õ�ģ��,�����İ���:��̫��������wifi ��������,PC �ֱ�ʹ����������������̫����wifi �������硣

linux ���� windows �·ֱ��ʹ�� ifconfig ������� ipconfig /all����鿴��ǰ PC ���Ѿ���װ����Щ�������� linxu ϵͳΪ����,�� linux ���� ifconfig����:

$ ifconfig

enp2s0: flags=4099<UP,BROADCAST,MULTICAST> mtu 1500

ether 40:89:84:3c:6b:60 txqueuelen 1000 (��̫��)

RX packets 0 bytes 0 (0.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 0 bytes 0 (0.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

device interrupt 16

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1000 (���ػ���)

RX packets 12251 bytes 1382881 (1.3 MB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 12251 bytes 1382881 (1.3 MB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

wlp3s0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.0.102 netmask 255.255.255.0 broadcast 192.168.0.255

inet6 fe80::2ffd:2ae9:e62a:a40b prefixlen 64 scopeid 0x20<link>

ether 1c:d0:5a:4b:7d:d2 txqueuelen 1000 (��̫��)

RX packets 398700 bytes 540655478 (540.6 MB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 149381 bytes 20219957 (20.2 MB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

����������ʾ��̨ linux ��������������:һ����̫������:enp2s0,һ����������:wlp3s0��

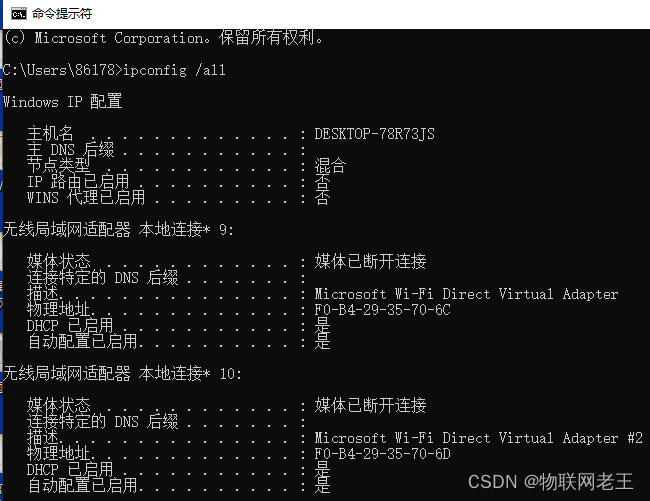

windows �¿��Դ� cmd ����,���� ipconfig /all �鿴�������������:

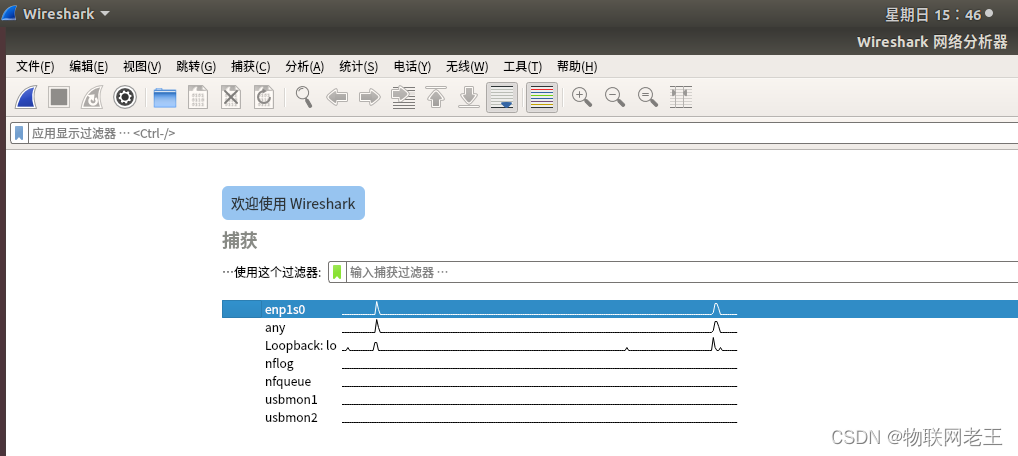

��ʹ�� wireshark ʱ,����ѡ�����ѯ���ı�������,ץȡͨ����̫�����������ݻ���ͨ�� wifi �����������������ݡ�

**ע��:**�� wireshark ����ʱ,������Ҫ����ԱȨ������ȷ���������档linux �´� wireshark ����ʱ,ʹ�� sudo wireshark,�������;windows �´� wireshark ʱ,�Ҽ�ѡ���Թ���ԱȨ����

һЩ wireshark ʹ�õ�ʾ���ɲο������ϵ����ָ��(��������Ȥ,�������Ի��ߵ���,���֧��,�����ҵĶ�����)��

wireshark ͨ��ֻ��ץȡ����(ͨ���ǵ���)�����ķ��ͺͽ��ܵ���������,����ץȡ�������������������豸��·�������������ݡ���һЩ�豸�Ǽ������豸,���ֻ����ֻ�ʱ,��Щ�豸����װ wireshark,��ʱ����ͨ�����ַ�������ץ��������

��ץ�����ܵ�·����

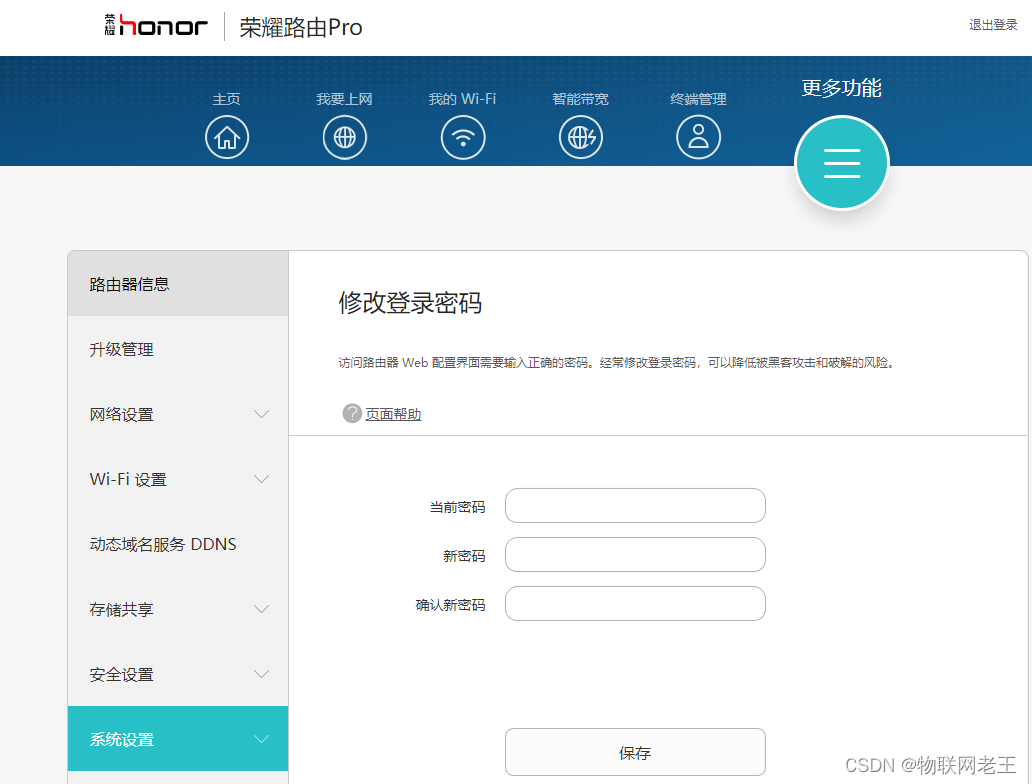

·���������绷����ת�����ݵ��豸,���ڵ�·���������ṩ��̫���������ӵĹ���,Ҳ�䵱 wifi �����ȵ�,��ʱΪ�˷�����������,��λ��������,ӵ��һ̨��ץ�����ܵ�·����ʵ���ǿ�����Ա�ĸ�����

һЩ·�����ṩ�� ������ѡ��Ĺ���,����Ϊ P20 �ͺŵ�·����,ͨ����ҳ��½·������,���Կ������ṩ����ͼ 2-1 ��ʾ��ϵͳ���ù���,�ڸ�ѡ����,����ʹ����ͼ 2-2 ��ʾ�ġ�������ѡ�����,�ù��ܿ�������ץȡ����·���������ݰ�������,Ŀǰ���ǵ�һЩ���ݰ�ȫ����,ӵ�иù��ܵ�·��������,�����������豸�Ŀ����߶���,ӵ��һ̨������·���������Ƿ���ܶ��ˡ�

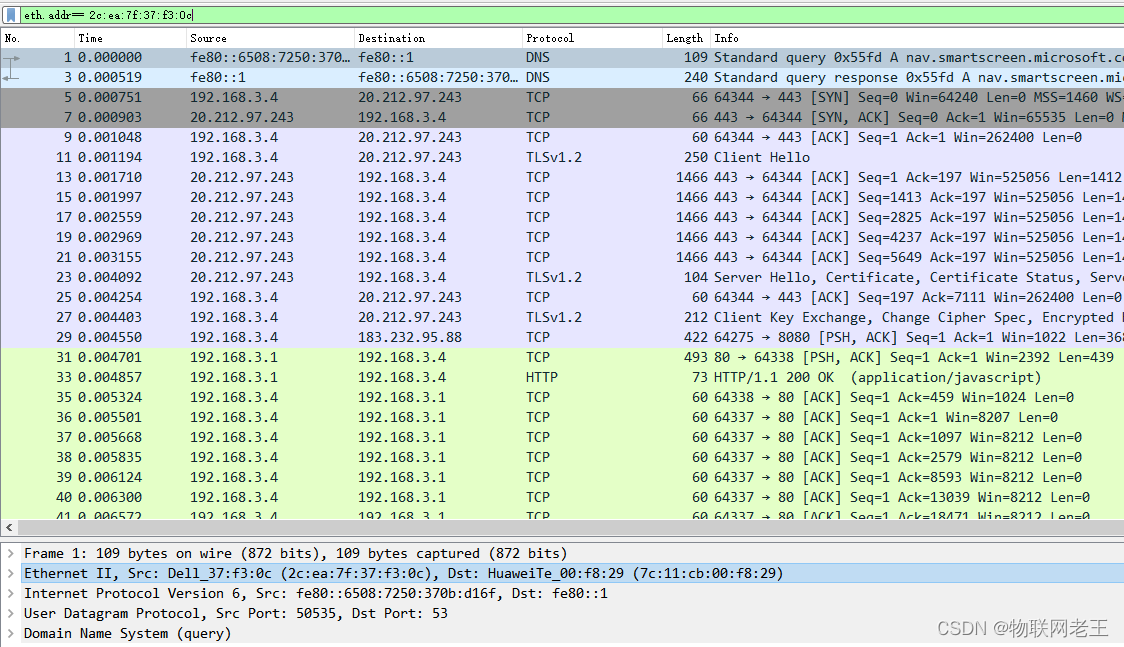

·����ץ�����ܿ���ץȡ������·����������,��Ϊ��һ̨���� A ��,ץȡ����������һ̨����B�����������ṩ�˷���(��ΪA��B���ӵ���ͬһ��·����,A <�C>·����<�C>B,����ץ����,����·���������ݰ�����¼����,A ���Բ鿴��¼�����ݰ�,��������B ��������� )����ͼ 2-3,�� A ������,��½·��������ҳ,�������ʼץ��,ץȡһ��ʱ���,�������ץ��,�Ե�һ��ʱ�����ʾ��������ץȡ�����ݰ��ļ�����ʾ����,���ļ�Ϊ ��ͼ 2-3 ���Ͻ�pktDump.cap�ļ�,������ͨ�� wireshark ������,�����з�����

��ͼ,�� wireshark �����ݰ�����ѡ������������ B ������ mac ��ַ,���������� A �ϲ鿴 ���� B ���͵�·�����Լ�·����ת�����ݵ����� B ������(������ B���ͺͽ��յ�����)��

ץ������

ץ��������һ�����������,ͨ��������Ϊ������̽������ɨ�衣��ͨ��˫���Ȳ����ܰ�װ���� wireshark ץ������,Ҳ�������ṩץ�����ܵ�·����ʱ������ͨ��˫�������� wifi ģ��(û����Ļ�����̡�windows/linux ϵͳ)ʱ,���Ǿ���ʹ���������ַ���ʵ��ץȡ A �� B �����ݰ��ˡ�һ�ֳ��õķ�����ʹ��ץ������,����������ץ������ Omnipeek(ȫ�� WildPackets Omnipeek,��������ץ��,���ṩ���������Ϲ���),ץȡ������ A �� B �����ݰ���

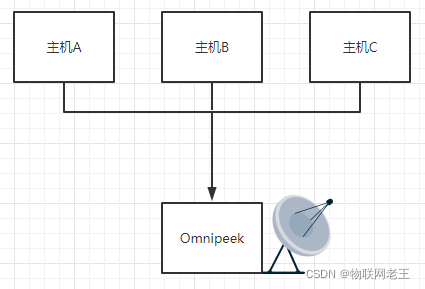

��ͼ 3-1 ��ʾ,A��B��C ���������ڽ�������ͨ��,ץ������ Omnipeek ������������һ�����״,�����������ߵ�ͨ����������Ὣ���յ�ͨ�����ݱ��浽һ���ļ���,���ļ����Ա� wireshark �������������������

������ Omnipeek ץ��������״����,�����е��� U ��,�е������ߡ���лǿ��Ļ�����,�ںܶ����ƽ̨,���� ץ������,���Ǿ��ܿ����ܶ����Ƶ��豸:

ͬ����,�����ؼ���OmniPeek,����Ҳ�ܿ���һЩ��ΰ�װ��ʹ�� OmniPeek�����Ľ̡̳�

�������Ȥ,�����ҽ��ṩ�������͵İ���,��Ҫ˵�����ʹ�����ַ�������ץ��(�����¿�)��

����ץ���������߹���

����ͬʹ�õ繤ʦ��������·�ĵ�������ѹһ��,���翪��ά����Աʹ����������������߲��������������������������ץ������������,������������������� Wirelessmon��Inssider��ixia chariot�� iperf �ȹ���,���߿������������˽����ǡ�

���ע,����·����ע��,��ʱ��ȡ��������,Thanks.

���ֲ���,��ӭ�����ղء�