һ������ǽ�ĸ���

1.����ǽ����

-

��һ��߱���ȫ�������ܵ����㼰���������������豸

-

����Ҫ�����������벻������������и���,������Ϣ�����а�ȫ������

·���������Ӳ�ͬ���ε�,���IP��·�ɱ������������и���,������ǽ���Ǹ��������

-

����ǽ�ı��ʹ�������������IJ��ϸ������硢��������,�����Ƿ�������ľ����!(��Ȼ������������ǽ���������,���Dz������ı��ʹ���)

2.����ǽ��·������ͬ

- �����������ϵ��豸,�ҷ���ǽ����·������ȫ������

- ·����:���IP��·�ɱ���,Ĭ������¶Բ�ͬ����֮��ͨ�Ų����κ�����,��������ACL����Ŀ���������ƺ���

- ����ǽ:���IP��·�ɱ���,Ĭ��������ǽ�ֹ��ͬ������κ�ͨ�ŵ�,��������������Ϊ�˷���һС��������

3.����ǽ��������

-

���ʿ���(����)

-

��������(������������IJ㹥���ķ���:ddos������IP��Ƭ���������鹥����;���������ķ���,����������)

-

·�ɡ���������

-

NAT

-

����ר��VPN�C�������õ㵽��VPN,Ҳ��������Զ�̷���VPN��VPN������(����ǽ�Դ�һ����VPN�����������,��������Ҫ����Ȩ����ʹ��)

-

������� �C ��˾�п��Թ���������ǽͬʱ����,�е�������·������HSRP��VRRP

-

��־��¼ �C ���ɱ�����¼��������ʱ�䡢IP��������¼��

4.����ǽ���������

-

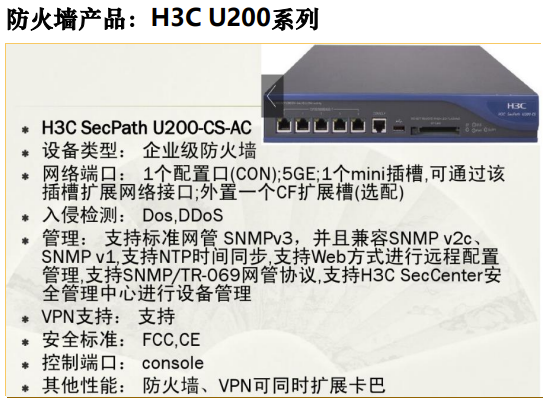

����ǽ����:H3C(����),juniper(����),������,�����dz�,˼�ơ����Ҳ������ǽ(��ʲô����)��

-

����

-

���Լ��dos������ddos����:�ڿ��Լ����ͨ�������ߴ���������������������,����һ��ռ�ú���߷���������������κλ�Ӧ,ֻ�ǵ�����ռ��,ʹ���õ���Դ���߲���ϵͳ��Դ��ռ��,��ô����Դ��ռ��,������������Ҳ����ʹ����Դ��,���Ի��������ٶȱ���,�Ҵ���ռ���������ṩ����,�ֳƾܾ����������һ������ǽ����Ҫ�����������豸ǰ,���о�������������Ҫ�ȼ��һ��,�����㷢��һ����������������,����ǽ���������������һ����Ϣ,�����ͷ�һ����Ӧ,����Է�û��������,�ͻὫ֡����,��Ϊdos�����Dz����Ӧ��,��Ȼ�㷢������ͨ�����㻹Ҫ�ٻ�Ӧ�Ļ��˵�һǧ,����˰١��������������̫����,�÷���ǽһֱ�ڴ�����Щ���������Ϣ,��ôҲ�Ὣ����ǽ����̱��,��ʱΨһ�Ľ���취��������Ӫ�̶Է���ǽ����������ϴ

-

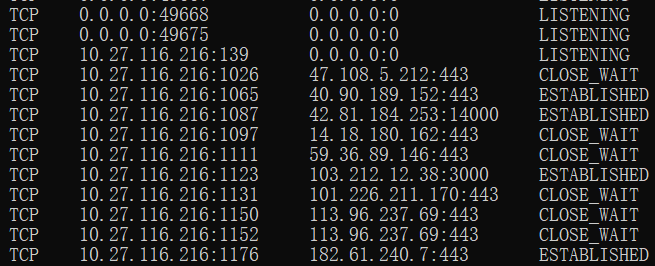

�˽��Ự:

����֪��һ�㿪��һ���������߳���ʱ,����Ҫռ�÷���Ķ˿ںŵ�,Ҳ���ǻὨ��һ��������Ự

cmd�鿴�˿�״̬:����˿�״̬��ʾ����,��һ������һ���Ự,ֻ�DZ�ʾ�˶˿��ǿ���״̬;�����ʾ����,����һ����ʾһ���Ự:��һ��IP���ĸ��˿����ڷ�����IP����һ���˿�,������IP����һ���˿����ڷ�����һ��IP���ĸ��˿�;close_wait��ʾ����Ự�Ѿ������ˡ�

�������Ǵ������,�Ὠ��һ��������Ի���

������������Χ:���������ҳ�����ٴ�����Ϸ,��ô�����Ͼͻ�ͬʱ�����Ự,������Щ������Ҫ�����ķ�����֮��ͨ�ž�������ǽ,���Թ�˾����ǽ���ά����Щ�Ự�������˾���кܶ���,�����ij����ж����Ự,�Ҷ��ᾭ������ǽ,��ô����ǽ��Ҫά����Щ�Ự,��ά�ֵĻỰ���������Dz���������

�½�/����������:ÿһ���˵Ķ����Ự��������ǽ,����ǽ���¼��Щ�Ự������һ����,ά������˵ĻỰ����ôÿ��һ���˷����Ự,����ǽ�ͻ��½�������,��¼��Щ�Ự������Щ�˵�,�����������ǽ�������½�������������ͬʱ��¼��ά�ּ����˵�һ��������Ự

��ȫ���˴���:һ���ܼ����˵���Ϣ��

����������:��ʾһ���ܽ��ܵ���Ϣ��,������һ�㶼�Ǵ��ڰ�ȫ���˴�����

-

5.��������ǽ����5��ָ��

- ������:�ڲ�����������µ�λʱ����ͨ�������ݰ�����

- ʱ��:���ݰ���һ�����ؽ������ǽ�����һ���شӷ���ǽ�����ʱ����

- ������:ͨ������ǽ����ʱ����ʧ���ݰ�����ռ���������ݰ��ı���

- ����������:����ǽ�ܹ�ͬʱ�����ĵ�Ե����ӵ������Ŀ

- �½�������:�ڲ������������ÿ����Խ��������������

��������ǽ�IJ���

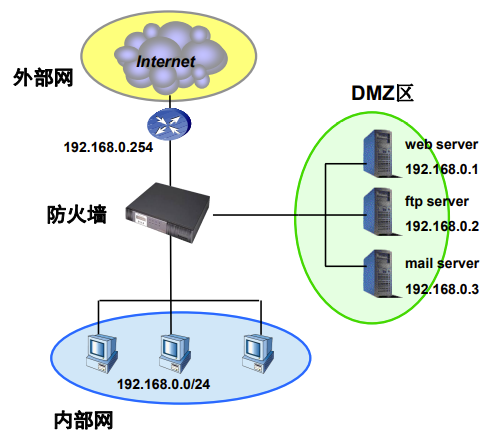

1.����ǽ�������

-

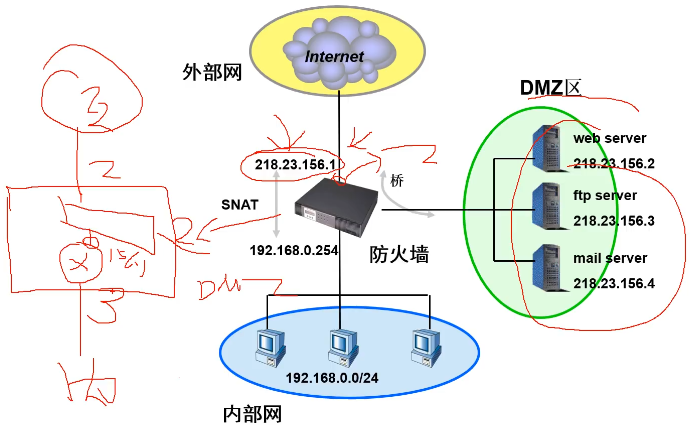

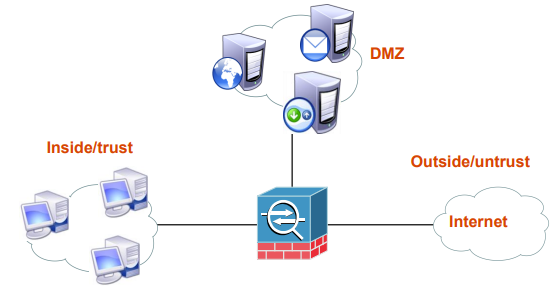

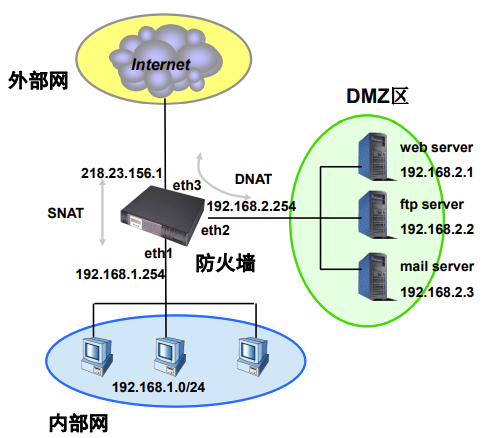

һ������ǽ�Ữ����������

- �ڲ�����:Ҳ������������,һ�㶼�ǹ�˾����Ա����һЩ���ķ�������������

- DMZ����:Ҳ��"������",���������Ҫ���ǹ�˾�����IJ���Ҫ���������߶���ŵķ�������������

- �ⲿ����:Ҳ�Ʋ���������,һ�������ӻ�����

2.����ǽ���Ը���������д

-

����ǽ�IJ���Ҫ����������д

����ѧ��·������ACL����ҪӦ�õ�ij���ӿڵij�������߽�����������;������ǽ����ʲô�ӿںͷ���;����ǽ�ϵIJ���ֻ���������������ˡ�������ڲ������ⲿ������������ݲ�����������

-

�ҷ���ǽ���Զ���д�������

-

������������һЩ���ڲ������ⲿ���������,�ͻ��ڷ���ǽ��д����,��Ӧ�÷����Ǵ��ڲ������ⲿ�������������ô��ⲿ�����ڲ�����,��Ϊ����ǽ��ʶ������ʹ���������ͺ�ĶԷ��Ļذ�

-

����:��������������ڲ������ⲿ����IJ���,��ô��ʾ����ڲ������PC���ⲿ�����PC����֡,����ǽ��������֡ͨ����!��ô�ⲿ�����PC�յ���֡����Ҫ�ذ�,ͨ������ǽ,����ǽҲ���ϵ�����ذ��Ǹճ�ȥ�Ǹ�֡�Ļذ�,��Ҳ�����!���������ʱ�ⲿ�����PC�����������ڲ������PC,����ǽ�Ͳ�������֡ͨ����

-

��������ⲿ�����ijЩ֡���Է����ڲ�����,����Ҫдһ���������ĵ������

-

��������ǽ����

1.������ǽ��̬����

- ��������ǽ:������ϵ��Դ�����ǽ;360����ǽ;��Ѷ�ܼҡ�һ�㶼�DZ�������,û��ô������

- Ӳ������ǽ:���ܱȽ�ǿ��,һ����ҵʹ�ý϶�

2.����������

-

�����˷���ǽ:����ķ���ǽ����֮һ,��Ҫ���������,�������ذ�,���ܼ�,���ø���(�Ѿ�����̭)

-

״̬������ǽ:�ִ���������ǽ,�ٶȿ�,���÷���,���ܽ϶�

-

Ӧ��(����)����ǽ:����ķ���ǽ����֮��,�������й���,����Ч�ʵ�,�ٶ���

-

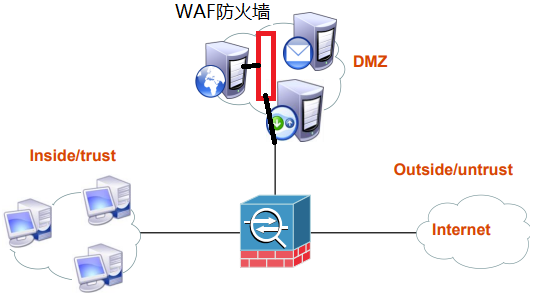

WAF����ǽ

�������ڹ�˾�е�DMZ����Ҫ���ⲿ����һ����ҳ������,���������ⲿ����������web��������80�˿�,��ô����Ҫ���ⲿ����DMZ����дһ������,����������������DMZ����ĵ�web��������80�˿ڡ��������������һ���ڿ�дһЩsql��䷢�͵�web������80�˿�����ҳ��,���ڴ�ʱһ�����ǽֻ�������IJ��й���ֻ������ЩIP���Է����ĸ��˿ڷ���һЩ���IJ�Ĺ���,������������������Ƿ���sqlע��,���Դ�ʱ������web������ǰ��������һ������ǽ,ר�ŷ���webӦ��,���web���������ַ���ǽ�����WAF����ǽ,����רһ

-

Ӧ�ò����ǽ

-

����ǽ�IJ���

-

IPS�C��������ϵͳ(���Խ���ϵͳ���õ�����ǽ��,�÷���ǽ�д˹���,�Ƿ���ǽ��һ�ֲ��䡣��ΪIPS�Ѿ�û������ĸ�����,ֻ�Ƕ�������������,�Ҳ����ַ���,��ĺͳ��Ķ�����)

����ͨ�ķ���ǽ�������DMZ����֮ǰ������һ������ǽ,�������ǽ�����ټ��IP�Ͷ˿���,��Ϊǰ�����ͨ����ǽ�Ѿ�����������,�������ǽר�����һЩ�����ַ������,����Ƿ�����ľ�����߲�����һЩ����,������ɵ������Դ˷���ǽ��Ӧ���г����ṩ�IJ���ľ��������,���һ�����³���ľ������ʵʱ���������Ⲣ���͵�����ǽ�С���˾��Ҫ����license,���ҲŻ�����ṩ

-

IDS�C�������ϵͳ(���Խ���ϵͳ���õ�����ǽ��,�÷���ǽ�д˹���,�Ƿ���ǽ��һ�ֲ��䡣��ΪIPS�Ѿ�û������ĸ�����,ֻ�Ƕ�������������,�Ҳ����ַ���,��ĺͳ��Ķ�����)

һ�����ּ��ϵͳ����ǽ��������·����(ֱ·����),������·����,ͨ������������DMZ������ʱҲ������IDSҲ��һ��,IDS���Ⲣ���ɱ���,���Ǹ���IDS�ı����¼��������صĸ��ơ�����ֻ�Ǿ���ͼ�¼��IDS�ĺô��Dz��ή�����ܡ�����IPS�յ�֡���ȶ�֡���н��װ�C���������ݨC��װ�èC�ٷ��ͳ�ȥ,�Ứʱ�䴦��֡,���ܾͻ��½�;����IDSֻ������·���,֡����ô����ô��,ֻ����IDSҲ��һ�ݡ�

-

�ġ����ַ���ǽ�Ĺ���ԭ��

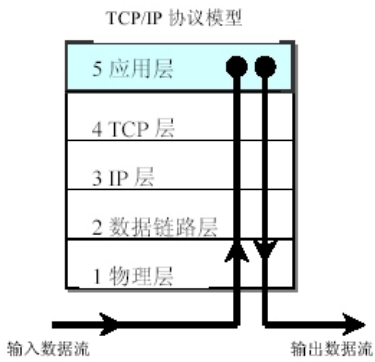

1.Ӧ�ô�������ǽ

-

��������������������ǽ,����װ�������,��Ӧ�ò�����ݽ��й���,��ʱ����ǽ���Լ������ݸ����ͷ��ذ�,Ҳ�ͺͶԷ�������һ���Ự;Ȼ���л�Ӧ����������Ժ�,����ǽ�ֻ����Լ������ݷ�һ���µİ�����������Ҫ���ʵķ�����,��ʱ����Ҫ���ʵĶ�������һ���Ự�����Դﵽ�������������á����Ϸ���ǽ��Ҫ���������Ự,�����������Ա��,���ڴ���������

-

�ŵ�:��ȫ�Ը�,�������

-

ȱ��:�������ܲ�������Բ�,�ܶ�����������

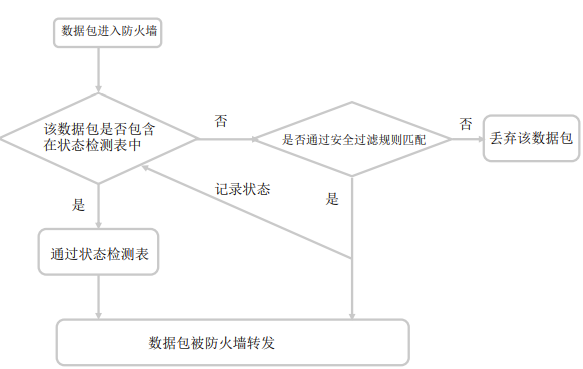

2.״̬������ǽ

- �ŵ�:���ټ�鹤����,���Ч��;����״̬���Լ��������

- ȱ��:��Ӧ�ò��ⲻ������

1)�ڵ���

-

������ǽ��ʱ������·�ɱ���PAT�Լ��ڲ������ⲿ����IJ���

-

��ô���ڲ������Ա��PC�����ⲿ����Ļ�����,״̬������ǽ�յ�֡,���װ����Ⱥ��Լ���¼�ĻỰ״̬������״̬ƥ��,���Ƿ���ǽ��û���յ�֡ʱ,�Ự״̬Ϊ��,���Դ�ʱ�Ƚ�����֡�е������IP��ͷ��Դ��Ŀ��IP,�����IJ��Դ�˿ڡ�Ŀ��˿ڼ�����,����֡��״̬��¼����

-

�����ټ����Ա�,�Ƿ���������,������ͨ��,��������ɵ�;

-

����ͨ��������ƥ��·�ɱ�,���û��ƥ����֡����,ƥ�䵽��·�ɵ���Ӧ�ij��ӿ�

-

���ŷ���ǽ���������һ��Դ�˿ں��滻,Ŀ��˿ںŲ���,Ȼ��Դ��Ŀ��˿ڼ���������ͨ��PATת��IP��ַ,��ԴIPת��Ϊ����IP��ַ��֮��ת���õ�Դ��Ŀ��IP������

-

���ڻ�Ҫ�õ���һ���豸��MAC��ַ,�����Ȼ�鿴ARP�����,�����ֱ�ӷ�װ��ԴMACĿ��MAC,���û������ARP�㲥��ȡ�Է���MAC,�ٷ�װ��,��Դ��Ŀ��MAC��ַ��¼����

-

����һ�������ĻỰ״̬�γ��˱�����ǽ��¼����:��¼���ڲ�Ա����״̬�ͷ��ʵ��ⲿ״̬��֮��֡����ȥ

-

������������յ����ڲ�Ա�����ⲿͬһ��Ŀ��ʣ�µ�֡ʱ,���Ƚ��װ����״̬ƥ��,����ͻỰ״̬�м�¼״̬һ��,�������ټ����Ա�,·�ɱ�,PAT��ַת�����Լ�ARP����,ֱ�Ӹ��ݶ�Ӧ�ĻỰ״̬�е���Ϣ���ٽ�֡��װ�÷��ͳ�ȥ

2)���

-

����ǽ�յ�֡���װ���ǻ���״̬ƥ��,����յ����Ǹղ��ڲ����ⲿ����֡�Ļذ�,״̬������ǽ�ǿ���ʶ��,��Ϊ�Ự״̬�м�¼�˶�Ӧ�ķ����ͻذ��Ķ�Ӧ�ؼ���Ϣ����ô���ƥ�䵽�ǻذ���ͬ�����ݶ�Ӧ�ĻỰ״̬�еļ�¼��֡���ٷ�װ��,Ȼ���ͳ�ȥ

���Է���ǽֻ��Ҫ�䵥�����

-

����յ������ⲿ����ijPC���ڲ�����ijPC��������֡����,����ǽ���ǻ��ȼ��״̬ƥ��,�����ƥ��,����������Ա�,Ҳû��ƥ�䵽�Ļ�,��Ὣ֡���������ⲿ���������������ڲ�����

����:״̬������ǽ�ؼ�����ԭ��ʾ��ͼ

�塢����ǽ�Ĺ���ģʽ

����һ�����ݲ�ͬ����ǽ�Ĺ���,���÷���ǽ���ض�����ģʽ,ʹ֮Ч�����õĹ���������ǽ�Ĺ���ģʽ��:1����ģʽ 2��·��ģʽ 3������ģʽ

1.��ģʽ

-

һ�㽫�����Ϊ�ڲ�����DMZ�����ⲿ��

-

˵��:ͼ�����������ǽ���ӵ���������ζ�����ͬ��,������ǽ��ʱ�����ж˿ڶ�����������(����ǽ��Ȼ����������,���Ƿ���ǽ�ڲ���ʵ�ж���Ĺ����,���Զ˿ڿ��Թ����ڶ���,�������㽻����),��ô���ڶ˿��Ƕ���,�������˿�����IP,��NAT���ܺ�·�ɹ��ܶ�������ͼ�е�·��������,������ʹ�Ƕ���˿�,����ǽҲ���Խ��˿ڷ�Ϊ��ͬ������:�ڲ������ⲿ����DMZ����,���Ի��ǿ��Ը����������·�����,��Ȼ����ʵ�ַ���ǽ�ı��ʹ����C���������

-

��ģʽ��ʱʹ��:��ģʽ/��ģʽһ�������û������Ѿ��������,���繦�ܻ����Ѿ�ʵ�ֵ������, �û���Ҫ��װ����ǽ��ʵ�ְ�ȫ��������Ҫ��,�����ı乫˾���Ѿ�����õ����硣���Կ��Խ�����ǽ����������ͼ��ʾ��λ��,���˿ڹ����ڶ���,�����������ֲ�Ӱ��������˾���κ�����,�����öԹ�˾���κ��������ı�,ֻ��Ҫ������ǽ���ú�,����������ɱ��ʹ������ɡ����ַ���ǽ�Ĺ���ģʽ������ģʽ���ٱ����ʱֻ���ij̨������������,����ֱ�Ӳ�����ij�������ǰ,��������ģʽ����,���öԷ������������豸��IP�����Ρ����ص��������κ�Ӱ��

2.·��ģʽ

-

·��ģʽ��ʱʹ��:·��/NATģʽһ�����ڷ���ǽ����·������NAT�豸����������ͬʱ,�ṩ��ȫ���˹��ܡ���ô��ʱ�Ϳ��Ը�����ǽ�˿�����IP,��PAT,����·�ɱ���

3.����ģʽ

-

һ���������Ϊ��ģʽ��·��ģʽ�Ļ�ϡ���������Ϊ����ǽ���ڲ���������㽻��������,������ͼ��,���ⲿ�������������ڲ��Ķ��㽻����,����ģʽ;���ڲ�������������һ��·����,��·��ģʽ�����Dz�Ҫ��Ϊ�ⲿ����DMZ�����������ͬ,���Ƿ���ǽ��Ȼ�������ǻ��ֵ���ͬ����,�������·����ԡ�