���ؽ���Ӧ����Ӧ

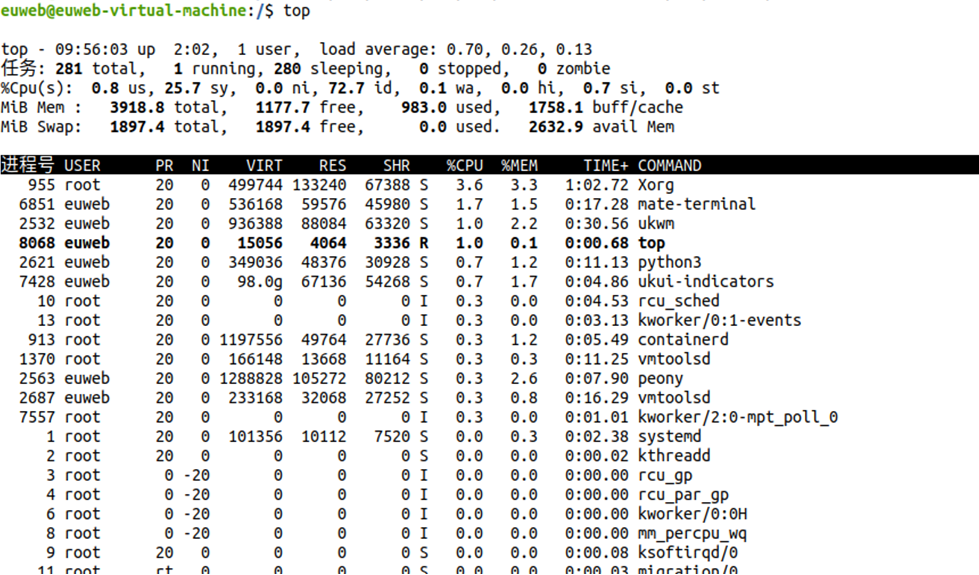

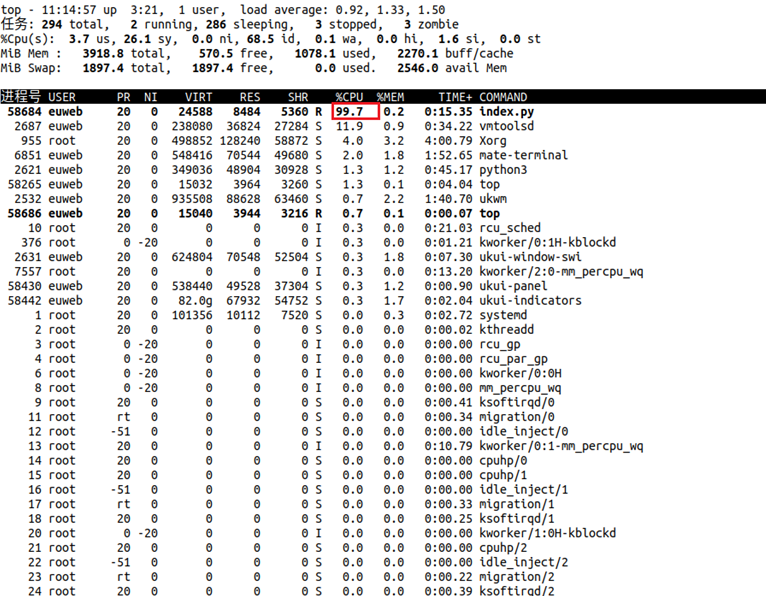

����״���dz�����ϵͳ����,��֪����ô����,�鿴���Լ���CPU��δ�����쳣

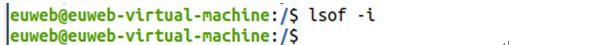

�鿴�Ƿ����쳣���̲�δ�������쳣����,˼������������Ϊʲô�����������ӵ�ip

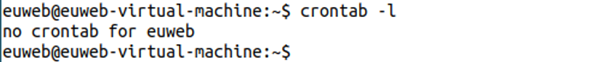

�鿴����δ���ֶ�ʱ����

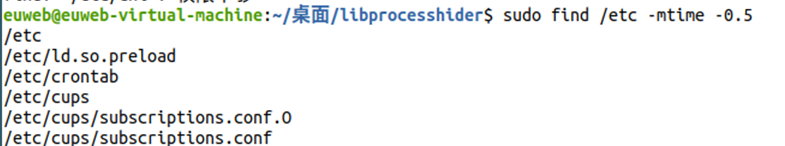

��/etc�����Ŀ¼�������12Сʱ���ĵ��ļ�,�������һ��ʼ��ʱ������~Ŀ¼�²���,�����ļ�̫��ֱ�,���Ծ�������һЩ���õ�ϵͳĿ¼���в���

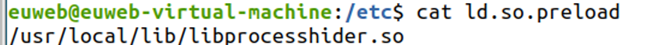

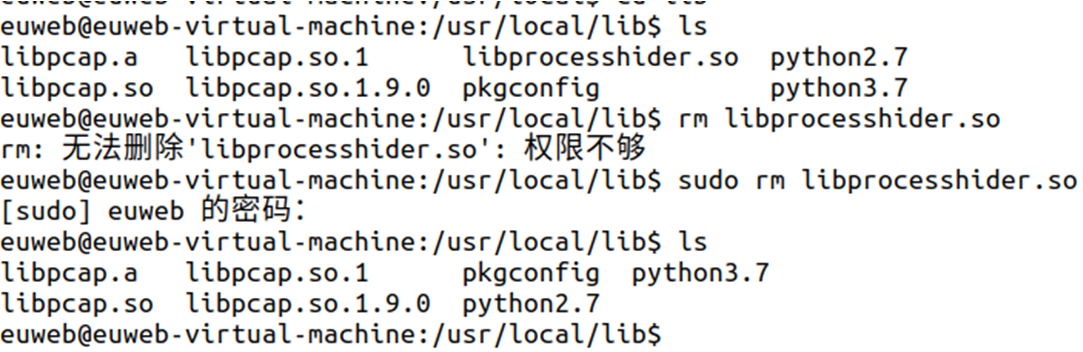

/etc/ld.so.preload �ļ��ı����Ҫ����ע��,�����漰�� Linux ��̬���ӿ�Ԥ���ػ���,��һ�ֳ��õĽ������ط���,�� top ����������������Ӱ��ġ��� Linux ����ϵͳ�Ķ�̬���ӿ���ع�����,��̬���������ȡ LD_PRELOAD ����������ֵ��Ĭ�������ļ� /etc/ld.so.preload ���ļ�����,������ȡ���Ķ�̬���ӿ����Ԥ����,��ʹ����������Щ��̬���ӿ�,LD_PRELOAD ���������� /etc/ld.so.preload �����ļ���ָ���Ķ�̬���ӿ���Ȼ�ᱻװ��,���ǵ����ȼ��� LD_LIBRARY_PATH ������������������ӿ����·�����ļ����ȼ�Ҫ��,�����ܹ���ǰ���û����õĶ�̬�����롣

�鿴���ļ����������ļ�������

ɾ���ļ��е����ݺ�,���ִ���һ������CPU�����ʴﵽ90%����

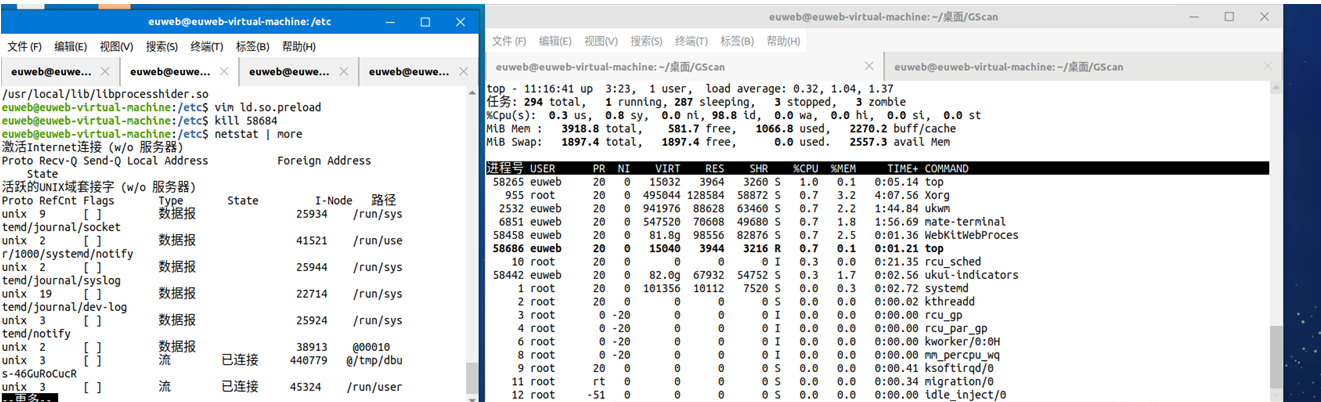

��kill������,��ʱ�ָ�����,����Ҳû��������������

ֱ���ҵ����ļ�ɾ��(��ʵ������Բ鿴����һ�¸��ļ����з���,�������Ƕ����Ƶ����ݲ���ô�����)

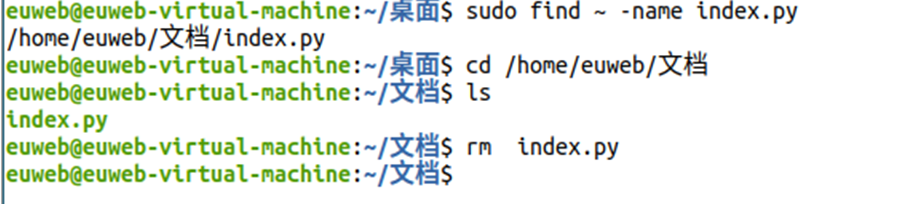

Ѱ��index.py�ļ�����ɾ��

��ʹ��GScanɨ��һ��

��ʱ�����Ѿ����,��Ҫ���ľ��Ƿ������ֵ��ֶ���

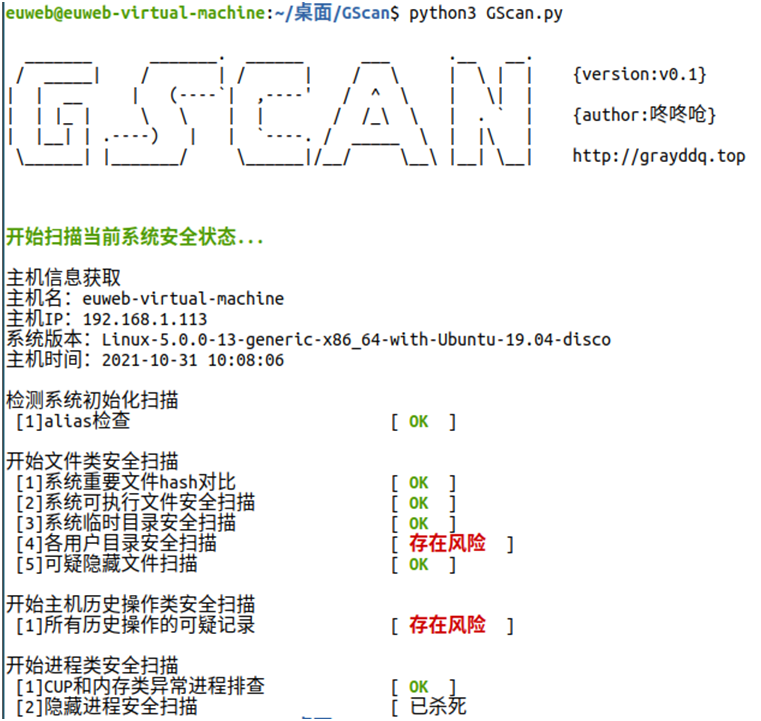

history�鿴��ʷ������û�л�ȡ���ܶ����õĶ���,Ӧ���Ǹ�����ˡ�

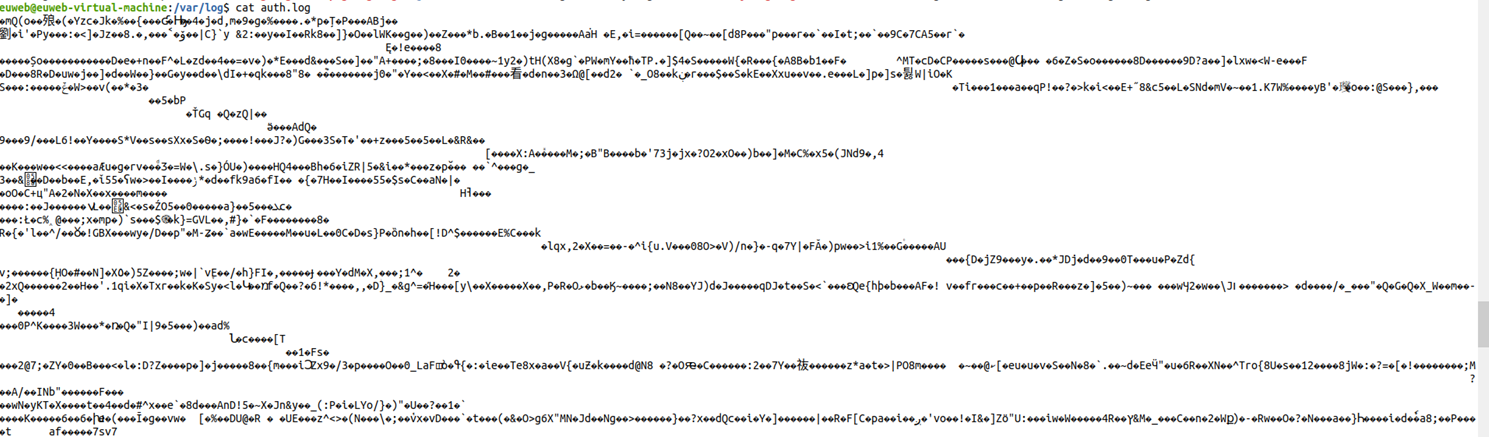

�鿴��־�ļ�,��ôһ��������,��ʱ���ɻ�,�ҵ�֪ʶä��(������û����������)

ͨ�����������ϲ�ѯ�˽����������ɾ�����ļ�����ͨ��һЩ�ֶν��лָ�,�����߸��á�����ȫ�Ľ�������Ƿֽ���־�ļ������Ǽ�����һ�ַ�������ɾ���ļ�����β�д������,��ʹ�ûָ���ø������ѡ�Linux��һ����������,��Ϊshred,����Ϊ�����Ŀ�ġ����䱾������,shred��ɾ���ļ�����θ���������Ĭ�������,shred������4�Ρ�ͨ��,�ļ������ǵĴ���Խ��,�ָ�������Խ����,�������ס,ÿ�θ��Ƕ���Ҫʱ��,��˶��ڷdz�����ļ�,��Ƭ�����ܻ�ܺ�ʱ����Ҫ�����������õ�ѡ��,һ����-fѡ��,�������ļ���Ȩ��,�Ա�����Ҫ����Ȩ��ʱ��������;��һ����-nѡ��,��������ѡ���ļ��Ĵ��������ڱ����ǵ��ļ������ݿ��Զ����Ǻ����ô�,������Ҫ�ָ���Щ�����Ǽ������ѵġ�

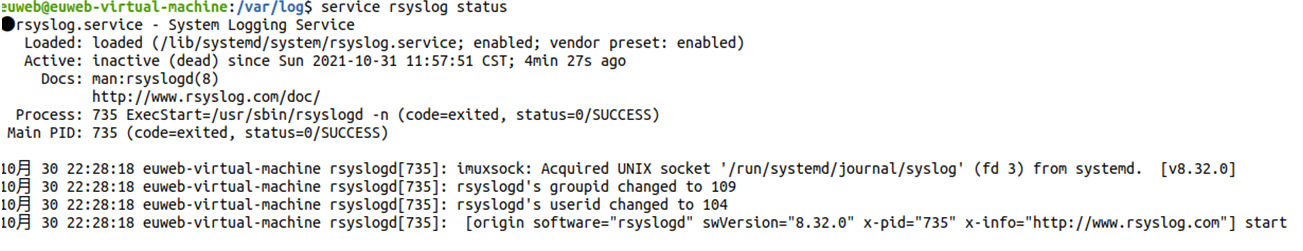

�鿴����־״̬,��־�����ر���,����������˵��Ҫ��Դ�����Ƿdz����ѵġ�

֪ʶ��չ

�ھ�����ε�linuxӦ����Ӧ����ѧ���˺ܶණ��,����Ҳ��������˼·����ѯ�˺ܶ�����,���ڽ���Щ�����Լ�˼·���䡣

��������

�������ļ��˵�����(����Դ)��������ʲô��?��Ȼ������Լ��ķ�����ʩѽ,����ϵͳ��©��������һ��Ӧ����Ա��Ҫȫ����������Ա����ѯ������ЩӦ����һ�����ѵ��¡����������Ƽ�ʹ���Զ����ű��ܹ���linuxϵͳ�еķ����Լ�һЩ©������ȫ���ɨ��,��ʡ�����Ǵ�����ʱ��,�п��ܹ����߲�δͨ����©�����й���,���Ͻ������ʱ��Ҳ���ණ������д,�ù˿������⡣��ʵ��Ҳ���Ǵ�һ��������ȥ˼��������,�����Ƽ�LinEnumֱ�����м��ɡ�

���ص�ַ:https://github.com/rebootuser/LinEnum

���̷���

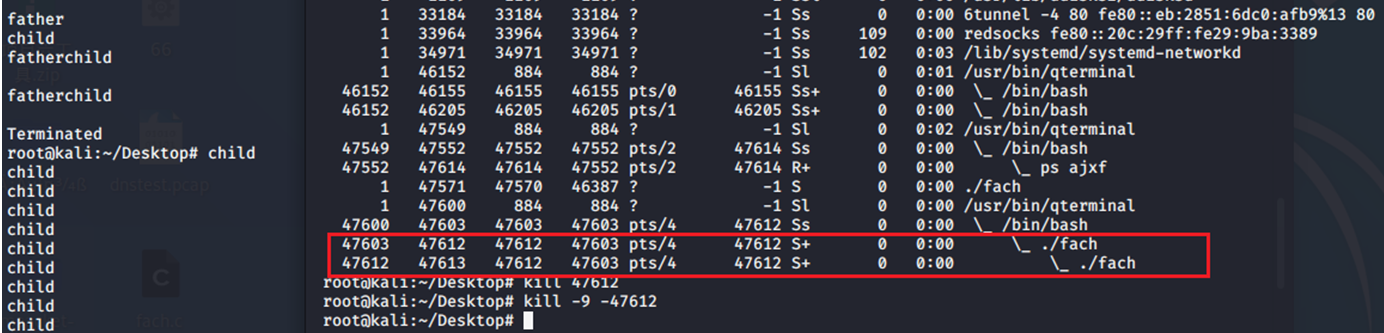

��������ڿ����������������������,Ҫ�ǽ��̷dz���,������û��һ�ּķ�������ȫ������������Ҳ�δ�����Ƿ��и��ӽ��̵Ĺ�ϵ,��Ϊ��ʱ��֪ʶ����,�е�ʱ��?��??���ߺ�?��������̻�����?����,����ɱ�������̿�����û?��,��Ϊ����ɱ��?���̡��е���д�ű�,�е���?������ɱ,?killall��pkill�ȵ�,�������������ֽ��� pid,��������?ֱ�仯���ָ���ô����?�������ļ�����Ϊ����CΪ�����ļ��С�

����fach.cgcc fach.c -o fach����fach����

#include <unistd.h>

#include <stdio.h>

int main()

{

setbuf(stdout, NULL);

pid_t pid;

pid = fork();

if(pid == 0){

printf("child pid: %d\n", getpid());

while(1){

sleep(1);

printf("child\n");

}

} else {

printf("father pid %d\n", getpid());

while(1){

sleep(1);

printf("father\n");

}

}

}

��ʱ��kill���˸�����,���ٴ�ӡfather,�����ӽ��̻��ڴ�ӡ˵����δ����ɾ��,kill - 9 ��ʾǿ��ɱ���ý��̡�����������Щ??�������̶�?��,��ô����?����ֱ��kill��������

kill -9 -PGID

��??��Ҫע��,��ɱ����?��������,?��Ҫע��,������?�Ƿ�������ҵ�����,��ɱ����,�������γ��Լ���ӡ��

��ֹ����

���ںܶ���߶���ͨ�����ƽ�ȥ,������·���:

1.���������ø���,�����ڸ�������

2.���Ķ˿ں�

3.��ֹroot�û���½

4.ʹ��fail2ban��ֹ�����ƽ�

����ʹ����ο�:

https://www.cnblogs.com/operationhome/p/9184580.html

��������

�ж�����������ʵ�ܼ�����������?���ĺ�������ϵ����,һ�㶼����ʾ�㡣���ﲻ���������ʾ(����չ������),���������Լ�ͨ��GitHub��ȥ���ҡ�

����������������Ѱ�ҽ��?��

���ŷ�ǧ??ʵ���ҹ��ں�ֱ�ӻظ������ؼ��� ��ȫ��Ӧ��EDR֪ʶ����ƽ̨ Freebuf �Ա�����? ����ȫ���̵ȵ�

�������

�н���?�߾�?����?�� ?����?�߾ͽ�Ǯ

����˵��������������ͦ�ѽ����,��õİ취���Ƿ���,��Ȼ����һ������������Ҫ���Ѵ����IJ�����

��Ϥ��������

���õ�һЩ�����Լ�����Ҫ������ʹ��(���ʹ��ҲҪ��)

ls��grep��find��locate��top��history��more��crontab��rm���û�����ɾ�IJ�ȵ�

���������Ƕ�����������ʵ������������

��ͨ��grep��������ļ�������������ַ���,��λ�ж���IP�ڱ��������� root �ʺ�(�ļ���λ�ø��ݲ�ͬϵͳ����):

grep "Failed password for root" /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | more

��λ����Щ IP �ڱ���:

grep "Failed password" /var/log/secure|grep -E -o "(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?).(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?).(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?).(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)"|uniq -c

�����û����ֵ���ʲô?

grep "Failed password" /var/log/secure|perl -e 'while($_=<>){ /for(.*?) from/; print "$1\n";}'|uniq -c|sort -nr

��¼�ɹ��� IP ����Щ:

grep "Accepted " /var/log/secure | awk '{print $11}' | sort | uniq -c | sort -nr | more

�����¼���Ƶĵ�һ�к����һ��,ȷ�ϱ���ʱ�䷶Χ

grep "Failed pssword" /var/log/secure | head -1

grep "Failed pssword" /var/log/secure | tail -1

��¼�ɹ������ڡ��û�����IP:

grep "Accepted " /var/log/secure | awk '{print $1,$2,$3,$9,$11}'

�����û�

grep "useradd" /var/log/secureɾ���û�

grep "userdel" /var/log/secure

��Ϥ�ļ�

��Ϥϵͳ��־�ļ���������������־�ļ���Linux�Ŀ�ܡ��Ƚ���Ҫ���ļ�

1��/var/log/boot.log(�Լ����)

2��/var/log/cron (crontab�ػ�����crond���������ӽ��̵Ķ���)

3��/var/log/maillog (���͵�ϵͳ���ϵͳ�����ĵ����ʼ��Ļ)

4��/var/log/syslog (��ֻ��¼������Ϣ,������ϵͳ���������Ϣ,���Ը�Ӧ�ù�ע���ļ�)

Ҫ��ϵͳ����syslog��־�ļ�,

��/etc/syslog.conf�ļ��м���:*.warning /var/log/syslog

����־�ļ��ܼ�¼���û���¼ʱlogin��¼�µĴ�����Sendmail�����⡢su����ִ��ʧ�ܵ���Ϣ

5��/var/run/utmp

����־�ļ���Ҫʹ��lastlog����鿴

6��/var/log/wtmp

(����־�ļ����ü�¼ÿ���û���¼��ע����ϵͳ��������ͣ�����¼�)

last�����ͨ����������ļ������Щ��Ϣ

7��/var/run/utmp

(����־�ļ���¼�йص�ǰ��¼��ÿ���û�����Ϣ)

8��/var/log/xferlog

(����־�ļ���¼FTP�Ự,������ʾ���û���FTP��������ӷ�����������ʲô�ļ�)

��������proc/pid/�ļ����µ��ļ�

Linux������һ������ʱ,ϵͳ����/proc�´���һ����pid�������ļ���,�ڸ��ļ����»������ǵĽ��̵���Ϣ,���а���һ����Ϊexe���ļ�����¼�˾���·��,ͨ��ll��ls �Cl����ɲ鿴��exeʵ�����г���ķ�������;

cmdline һ��ֻ���ļ�,�������̵�������������Ϣ;

comm �������̵�������;

cwd ���̵�ǰ����Ŀ¼�ķ�������;

status ����״̬��Ϣ,��������Ϣ����stat;

stat ����״̬��Ϣ;

cwd ���̵�ǰ����Ŀ¼�ķ�������;

latency ��ʾ��Щ������ɵ���ʱ�Ƚϴ�;

environ��¼�˽�������ʱ�Ļ�������;

fdĿ¼���ǽ��̴�ʹ�õ��ļ��ķ������ӡ�

�ļ��ָ�

����һЩ�������п��ܻ��һЩ�ļ�����ɾ��,��ΪӦ����Ա����һЩ�������ļ��ָ��ļ��ɿ���˵�DZ����,������ƪ������ϸ�����˺ܶ����ļ��ָ��ķ���,��ο�:

https://blog.csdn.net/qq_40907977/article/details/112134618

��������

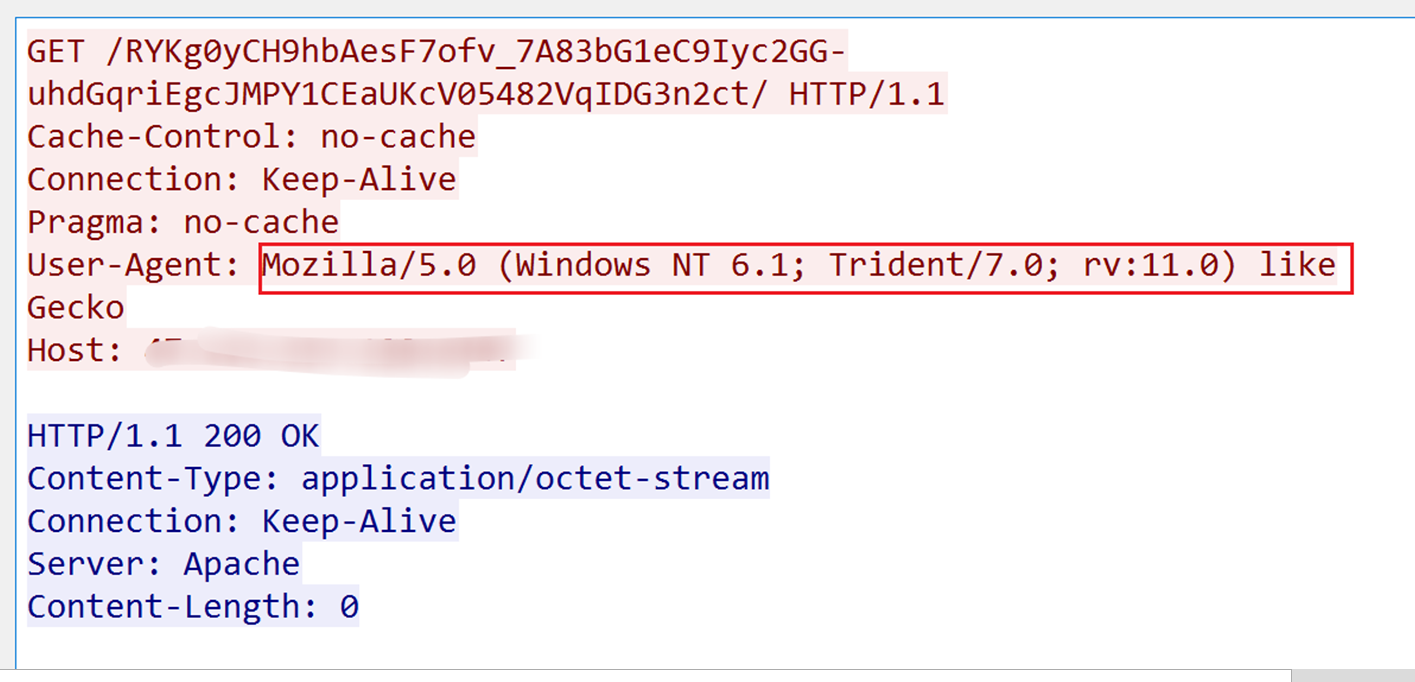

��������������Ӧ����Ӧ��Ҳ�Ƿdz���Ҫ��,����������Ҫ�����������쳣���,��Ϥ����Э�鴫������еIJ������Ҫ,�����һ��msf����httpЭ��ĺ��ŵ�����,�������ݰ�,����ͨ��������Щ��һ��,��ʵ�����Ծ��ܹ����ó�User-Agent�쳣���ںܶ����������ʵ������������,�������������Ǹ�����Щ������ʶ���Ƿ��Ƕ�������,��ƽ������������������,�����ֹ��ߵ������ռ�����,��Ҳ���൱�����ġ������Щ�����ܲ���дһ���Ľű�����ɾѡ��������?

ͨ��python�ű������������Ϣ��ʵ�ּ��,���Խ��и�д

from scapy.all import *

def packet_callback(packet):

data=bytes(packet[TCP].payload)

if b'User-Agent' in data:

for info in data.split(b'\n'):

User_A=b'Mozilla/5.0 (Windows NT 6.1; Trident/7.0; rv:11.0) like Gecko'

if User_A in info:

print(data.split(b'\n')[5])

print('msf���ſ�����')

if __name__ == '__main__':

i=input('inet:')

sniff(filter='tcp',iface=i,prn=packet_callback,store=0)

#filter ɸѡ iface ����,�����Լ���ѡ�� prn ���ú��� count ��ȡ���� store �ڴ����

������һЩ����Э���Ƿdz��ѷ�������ı���SSH��DNS�����Щ����Э���ָ���ô����?������ƪ������ϸ�����˶�SSH�������ֵļ������Ӧ�ķ���

https://www.freebuf.com/articles/system/194775.html

���

����Ӧ����Ա��˵,һ�������ı����DZز����ٵ�,�����ܶ����ܹ���Ӧ����������,������д�����ʱ��ȴ�Ǹ����˵IJ��ܴ�,һ�ݱ������������ණ��,���д��һ�ݱ�����Ҫ����ȥ˼��,�ñ�ͬ�����ڵ�һ����,���DZ��˾��ǻᴵ,����Σ�������Ǻܴ�,ͨ�����˵ı�������ǵĸо�����Σ���ܴ�,�����Ƽ�һ����վ,�����кܶ�����ı���ģ�塣

https://vipread.com/index

����

1��web��վ��ʱ��©��

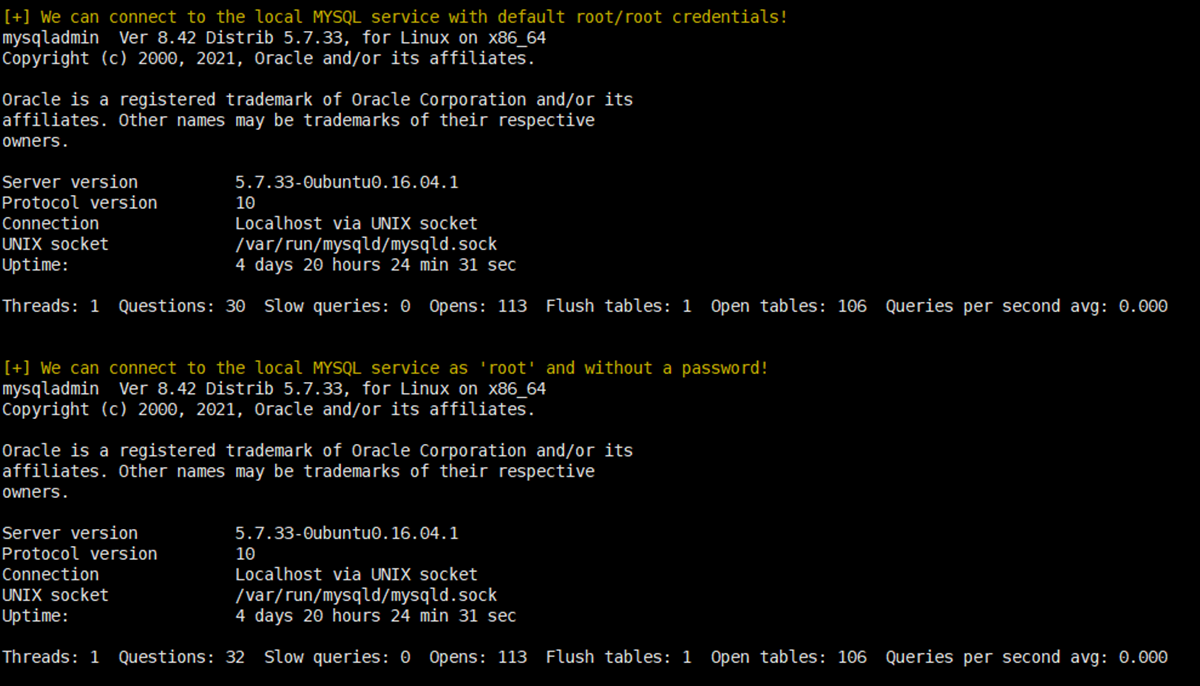

2���Է������������������MySQL��Redis��FTP�ȵ�©������

3����ֹ���繤������Լ��İ�ȫ��ʶ,��Ϊ���ز����ı���һЩ����֮�������Ҫ�������⡣

4����ǿ���������IJ��𡢼�ʱ�������ݱ��ݵ�

5����������,�����ܹ���ʱ��һʱ��ͨ�����䡢�ŵ�֪ͨ��

��ο�https://www.jianshu.com/p/800c1967c7e5

�ܽ�

Ӧ����Ӧ��һ�������ܽ�Ĺ���,ͨ���ܽ�Ӧ��������Ҳ������,��ÿһ��Ӧ����Ӧ���з�˼,��ʱ����֪ʶ,��ôѧ���Ķ��������Ⱥ�Ӳ�,ͬʱҲ����ѧ��һЩ�µĹ����ַ�������θ��õ������Լ�,���������Ĺ����ֶ���ʲô,�����ǻ��Ǻ��а����ġ�ʱ�������Լ���������,�����Ҫ��������,������ƽ�˾��ı���,���ؿ��ܲ�����ӿ,������ˡ�

��ӭ��ҹ�ע����̸��ȫ���ں�,�����ڷ�����ȫ֪ʶ