一、ARP欺骗

1、我们知道ARP用于IP地址解析成MAC,属于地址解析协议,同时ARP请求为广播行为。网络中经常发生一些不安全隐患

2、攻击主机发送造假的ARP应答,发送局域网中除了被攻击者外其他主机,ARP应答包含被攻击主机的IP和MAC地址信息,攻击主机可以发送假冒的ARP应答信息发给被攻击主机

3、同时如果局域网中ARP病毒,这时向所有目标主机回复ARP应答包含网关的IP和MAC,这样正常主机就会把数据全部发送攻击者到时正常主机数据无法发送正确的网关,而最终主机无法上互联网。

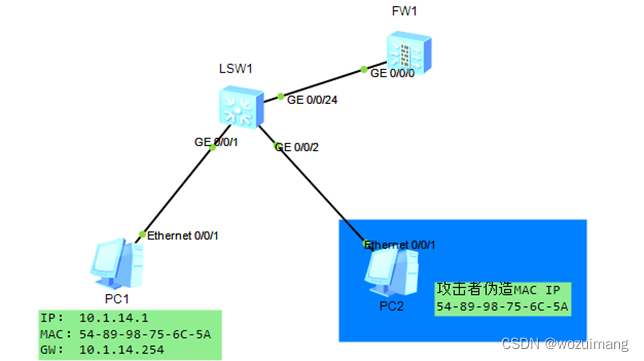

二、MAC地址欺骗

攻击者通过伪造源MAC地址数据发给交换机,导致交换机学习错误的MAC地址和端口映射关系导致交换机发送正常数据被发给攻击者。

三、静态ARP配置

1、我们在SW1上配置基本的网关10.1.14.254

[SW1]interface Vlanif 1

[SW1-Vlanif1]ip address 10.1.14.254 255.255.255.0

2、PC此时可以ping通10.1.14.254

PC>ping 10.1.14.254

Ping 10.1.14.254: 32 data bytes, Press Ctrl_C to break

From 10.1.14.254: bytes=32 seq=1 ttl=255 time=15 ms

From 10.1.14.254: bytes=32 seq=2 ttl=255 time=16 ms

如果此时攻击者通过

订阅专栏 解锁全文

订阅专栏 解锁全文