����ǽ

����Ŀ¼

linux����ǽ����

iptables�ı������ṹ

���ݰ����Ƶ�ƥ������

��д����ǽ�Ĺ���

���������������

���ӡ��鿴��ɾ������

�����ƥ������

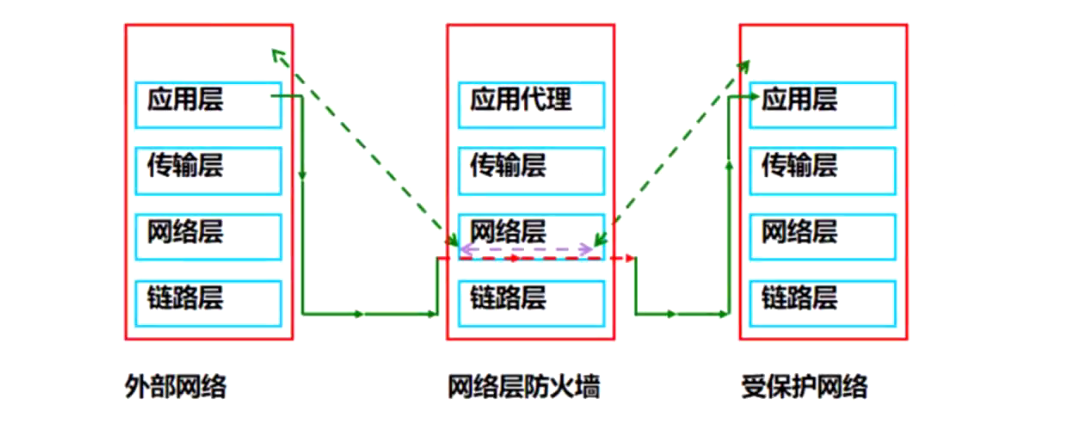

linux�����˷���ǽ����

netfilter

λ��linux�ں��еİ����˹�����ϵ

��Ϊlinux����ǽ�ġ��ں�̬��

iptables

λ��/sbin/iptables,������������ǽ����Ĺ���

��Ϊlinux����ǽ���û�̬

�����˵Ĺ������

��Ҫ�������,���IP���ݰ�

�����ڶ��ڵ�IP��ַ���˿ڵ���Ϣ�Ĵ�����

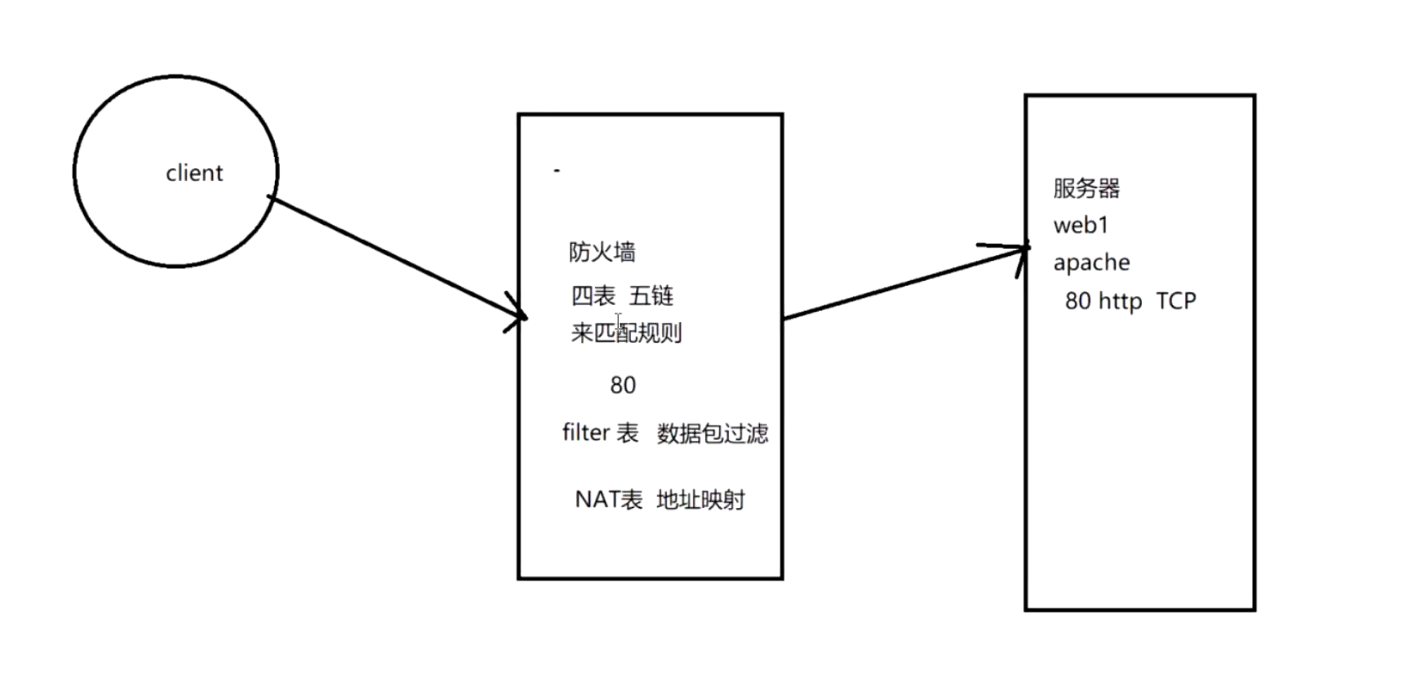

iptables���ı������ṹ����

iptables��������Ϊ�����˻��Ƶ�ʵ���ṩ����,ͨ�����ֲ�ͬ�Ĺ���,����netfilter������ijЩԴ,ǰ��ijЩĿ�Ļ����ijЩЭ�����������ݰ�Ӧ����δ���,Ϊ�˸��ӷ������֯��������ǽ����,iptables�����˱������ķֲ�ṹ

�����������������ݰ��İ�ͷ���ݽ��з���,��������Ԥ���趨�Ĺ������ƥ���������Ƿ���Խ�������

����,ÿ��������൱���ں˿ռ��һ������,���ݹ��IJ�ͬ��;����ΪĬ�ϵ��ĸ���,��ÿ�����������ְ�����ͬ�Ĺ�����,���ݴ������ݰ��IJ�ͬʱ������Ϊ������

�ı�����

-

�����������:���ɸ��ֹ�����; ���Ļ�������:����ǽ�������������

-

������������:���ɸ��ַ���ǽ����;���������:�����ݰ����й��˻��� ;���ķ�������:�������ݰ��IJ�ͬʱ��

-

�ܽ�:��������,�����й���

-nat:���������ַת��,���������ݰ��е�Դ��Ŀ��IP��ַ��˿ڡ���������������,OUTPUT��PREROUTING��POSTROUTING��

-filter:����������ݰ�,ȷ���Ƿ���и����ݰ�(����)������������,��INPUT��FORWARD�� OUTPUT

2.1.3 ����

-

INPUT: ������վ���ݰ�,ƥ��Ŀ��IPΪ���������ݰ���

-

OUTPUT: ������վ���ݰ�,һ�㲻�ڴ����������á�

-

FORWARD: ����ת�����ݰ�,ƥ���������������ݰ���

-

PREROUTING��: �ڽ���·��ѡ��ǰ�������ݰ�,������Ŀ�ĵ�ַ,������DNAT���൱�ڰ�������������IP�Ͷ˿�ӳ�䵽·����������IP�Ͷ˿��ϡ�

-

POSTROUTING��: �ڽ���·��ѡ��������ݰ�,������Դ��ַ,������SNAT���൱������ͨ��·����NATת������ʵ����������ͨ��һ������IP��ַ������

Ĭ�ϵı������ṹʾ��ͼ

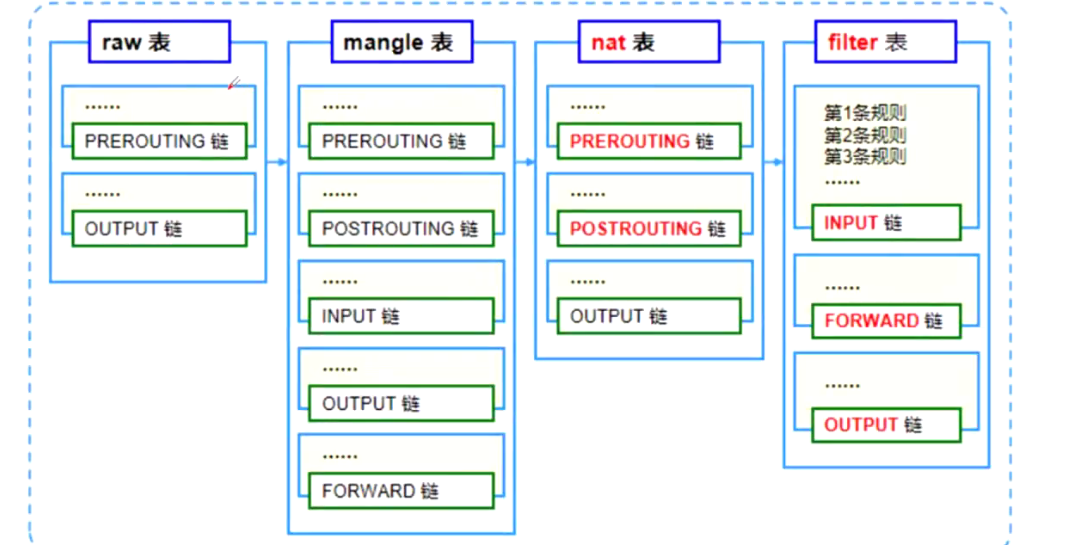

���ݰ����˵�ƥ������(���ݰ�������ǽ��)

����˳��

�����Ӧ��˳��:raw��mangle��nat��filter

������֮���˳��

��վ:PREROUTING����>INPUT

��վ:OUTPUT����>POSTROUTING

ת��:PREROUTING����>FORWARD����>POSTROUTING

�������ڵ�ƥ��˳��

��˳�����μ��,ƥ�伴ֹͣ

���Ҳ�����ƥ��Ĺ���,������Ĭ�ϲ��Դ���(δ�ĵ�״����,Ĭ�ϲ���Ϊ����)

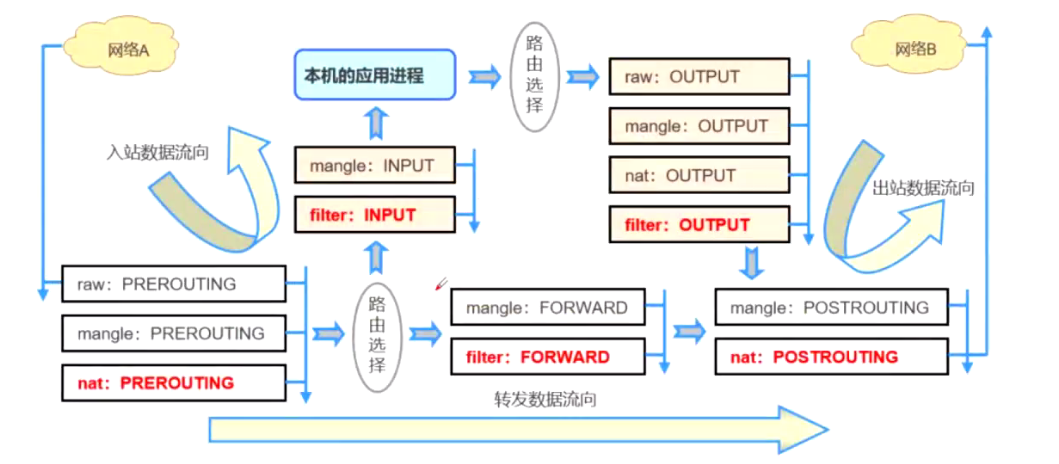

���ݰ����˵�ƥ������

ƥ������ʾ��ͼ

��վ��������:�����������ݰ��������ǽ��,���ȱ� PREROUTING ������(��

�������ݰ���ַ��),Ȼ�����·��ѡ��(�жϸ����ݰ�Ӧ�����δ�);������ݰ���

Ŀ���ַ�Ƿ���ǽ����(�� Internet �û��������ص� Web ����˿�),��ô�ں˽��䴫

�ݸ� INPUT �����д���(�����Ƿ�����ͨ����),ͨ���Ժ��ٽ���ϵͳ�ϲ��Ӧ�ó���

(�� httpd ������)������Ӧ��

-

ת����������:�����������ݰ��������ǽ��,���ȱ� PREROUTING ������,Ȼ

���ٽ���·��ѡ��;������ݰ���Ŀ���ַ�������ⲿ��ַ(��������û�ͨ�����ط�

�� QQ ������),���ں˽��䴫�ݸ� FORWARD �����д���(����ת�������ء�����),

��� POSTROUTING ��(�Ƿ������ݰ��ĵ�ַ��)���д�����

-

��վ��������:����ǽ�������ⲿ��ַ���͵����ݰ�(���ڷ���ǽ�����в��Թ��� DNS

����ʱ),���Ƚ���·��ѡ��,ȷ�������·����,�پ��� OUTPUT ������,�����

�� POSTROUTING ��(�Ƿ������ݰ��ĵ�ַ��)���д�����

��д����ǽ����

iptabes ��װ

CentOS7Ĭ��ʹ��firewalld����ǽ,û�а�װiptables,����ʹ��iptables����ǽ�������ȹر�firewalld����ǽ,�ٰ�װiptables

�ر�firewalld����ǽ

systemctl stop firewalld.service

systemctl disable firewalld.service

��װiptables ����ǽ

yum -y install iptables iptables-services

����iptables��������

systemctl start iptables.service

systemctl enable iptables.service

iptables����ǽ�����÷���:

1��ʹ��iptables�����С�

2��ʹ��system-config-firewall centso7����ʹ�� centos 6����ʹ��

iptables ����������ݰ���������

�����

iptables [-t ����] ����ѡ�� [����] [ƥ������] [-j ��������]

����,��������������ָ�� iptables �����������ı�����,δָ������ʱ��Ĭ��ʹ�� filter ��;

����ѡ��:��ʾiptables����IJ�����ʽ,����롢���ӡ�ɾ�����鿴��;

ƥ������:����ָ��Ҫ���������ݰ�������,������ָ�����������ݰ������ᴦ��;

��������ָ�������ݰ��Ĵ�����ʽ,���������ܾ��������ȡ�

ע������:

��ָ������ʱ,Ĭ��ָfilter��

��ָ������ʱ,Ĭ��ָ���ڵ�������

������������Ĭ�ϲ���,�������ָ��ƥ������

ѡ���������������ʹ�ô�д��ĸ,�����ΪСд

���ݰ��ij�����������

���ڷ���ǽ,���ݰ��Ŀ������ͷdz��ؼ�,ֱ�ӹ�ϵ�����ݰ��ķ��С���¼�����Ӧ����־��¼�ȡ��� iptables ����ǽ��ϵ��,��õļ��ֿ����������¡�

- ACCEPT:�������ݰ�ͨ����

- DROP:ֱ�Ӷ������ݰ�,�������κλ�Ӧ��Ϣ��

- REJECT:�ܾ����ݰ�ͨ��,��Ҫʱ������ݷ��Ͷ�һ����Ӧ��Ϣ��

- LOG:��/var/log/messages �ļ��м�¼��־��Ϣ,Ȼ�����ݰ����ݸ���һ������

- SNAT:�����ݰ���Դ��ַ��

- DNAT:�����ݰ���Ŀ�ĵ�ַ��

- MASQUERADE:αװ��һ���ǹ̶�����IP��ַ��

����ǽ����ġ�ƥ�伴ֹͣ������ LOG ������˵��һ������,��Ϊ LOG ֻ��һ�ָ���

����,��û�������������ݰ���

ע:��Ҫ��д

���ӡ��鿴��ɾ������Ȼ�������

iptables ����ij��ù���ѡ��

| ����ѡ�� | �÷�ʾ�� |

|---|---|

| -A | ��ָ����ĩβ��һ�� iptables -A INPUT (����) |

| -I | ��ָ�����в���һ���µ�,δָ�����Ĭ����Ϊ��һ�� iptables -I INPUT (����) |

| -P | ָ��Ĭ�Ϲ��� iptables -P OUTPUT ACCEPT (����) |

| -D | ɾ�� iptables -t nat -D INPUT (����) |

| -R | �ġ��滻ijһ������ iptables -t nat -R INPUT (����) |

| -L | �鿴 iptables -t nat -L (�鿴) |

| -n | �����ֶ���������ʽ��ʾ(��������ip��ַ��0.0.0.0������anywhere,������ʾЭ��˿ںŶ����Ƿ�����) iptables -L -n,iptables -nL,iptables -vnL (�鿴) |

| -v | �鿴ʱ��ʾ����ϸ��Ϣ,����-Lһ��ʹ�� (�鿴) |

| �Cline-number | �������� iptables -t nat -L -n --line-number /iptables -t nat -L --line-number |

| -F | ������������ iptables -F (����) |

| -X | ����Զ������Ĺ���,��Ӱ�������� iptables -X |

| -Z | ������ļ�����(ƥ�䵽�����ݰ��Ĵ�С���ܺ�)iptables -Z |

| -S | �鿴�������й������ij�����Ĺ���/ij����������������

iptables -t nat -S��iptables -t nat -S POSTROUTING 1 |

�����µĹ���

�����µķ���ǽ����ʱ,ʹ�ù���ѡ�-A������-I��,ǰ�������ӹ���,���������������

����,��Ҫ�� filter �� INPUT ����ĩβ����һ������ǽ����,����ִ�����²���(���� ��-p Э��������Ϊƥ������)��

��1

iptables -t filter -I INPUT -p icmp -j REJECT //�����������ping������

�ָ����ܵĻ��� -I λ�øij� -D ɾ������

iptables -I INPUT 2 -p tcp --dport 22 -j ACCEPT //��������ssh�˿� �����ҵ�

����

iptables -t filter -A INPUT -p tcp -j ACCEPT //���������tcp

iptables -I INPUT -p udp -j ACCEPT //���������udp

�鿴�����б�

�鿴���еķ���ǽ����ʱ,ʹ�ù���ѡ�-L��,��ϡ��Cline-numbers��ѡ�����ʾ�������������ڵ�˳��š�����,��Ҫ�鿴 filter �� INPUT ���е����й���,����ʾ�������, ����ִ�����²���

iptables [-t����] -n -L [����] |[-- line-numbers]

��

iptables - [vn]L

ע��:�����Ժ�дΪ-Ln

ɾ������չ���

ɾ��һ������ǽ����ʱ,ʹ�ù���ѡ�-D��������,��Ҫɾ�� filter �� INPUT ���еĵ�

��������,����ִ�����²�����

iptables -D INPUT 5

����Ĭ�ϲ���

? iptables �ĸ�������,Ĭ�ϲ����ǹ���ƥ������һ�����ڡ������Ҳ����κ�һ���ܹ�ƥ�����ݰ��Ĺ���ʱ,��ִ��Ĭ�ϲ��ԡ�Ĭ�ϲ��ԵĿ�������Ϊ ACCEPT(����)��DROP(����)���֡�����,ִ�����²������Խ� filter ���� FORWARD ����Ĭ�ϲ�����Ϊ����, OUTPUT ����Ĭ�ϲ�����Ϊ����

iptables [-t����] -P <����> <��������>

iptables -P INPUT DROP �����û��ʾ ������й���֮����Ч,��Ϊ����ֻʣ��DROP ����Զ�̶˿�22

iptables -P FORWARD DROP

#һ�����������������������ͷ���ǽ�������ͷ���ǽʱ��Ҫ����Ĭ�Ϲ���ΪDROP,�����ð�����

[root@localhost ~]# iptables -t filter -P FORWARD DROP

[root@localhost ~]# iptables -P OUTPUT ACCEPT

�����ƥ��

ͨ��ƥ��

��ֱ��ʹ��,��������������������չ,��������Э�顢IP��ַ������ӿڵ�������

Э��ƥ��: -pЭ���� .

��ַƥ��: -sԴ��ַ��-dĿ�ĵ�ַ ������IP�����Ρ���������(�κε�ַ)

�ӿ�ƥ��: -i��վ������-o��վ����

iptables -A FORWARD ! -p icmp -j ACCEPT

iptables -I INPUT -s 192.168.80.11 -j DROP

�����������IP����pingͨ��Զ����ϰ

iptables -I INPUT -i ens33 -s 192.168.91.0/24 -j DROP

iptables -I INPUT -p icmp -j DROP

iptables -A FORWARD ! -p icmp -j ACCEPT //��̾�š�!����ʾȡ��

����ƥ��

Ҫ�����ض���Э��ƥ����Ϊǰ��,�����˿ڡ�TCP��ǡ�ICMP�� �͵������� �˿�ƥ��: --sport Դ�˿ڡ��Cdport Ŀ�Ķ˿�,�����Ǹ���˿ڡ��˿ڷ�Χ

<span style="background-color:#f8f8f8"><span style="color:#333333"><span style="color:#0000cc">--sport</span> <span style="color:#116644">1000</span> ƥ��Դ�˿���1000�����ݰ�

<span style="color:#0000cc">--sport</span> <span style="color:#116644">1000</span>:3000 ƥ��Դ�˿���1000-3000�����ݰ�

<span style="color:#0000cc">--sport</span> :3000 ƥ��Դ�˿���3000�����µ����ݰ�

<span style="color:#0000cc">--sport</span> <span style="color:#116644">1000</span>: ƥ��Դ�˿���1000�����ϵ����ݰ�</span></span>

ע��:

- �Csport�ͨCdport �������-p <Э������>ʹ��

- �˿ڿ���ʹ�õķ�Χ 0-65535

iptables -A INPUT -P tcp --dport 20:21 -j ACCEPT

iptables -A INPUT -p tcp --sport 10000:30000 -j REJECT

#10000��30000 ȫ������

TCP���ƥ��: --tcp- flags TCP���

iptables -I INPUT -i ens33 -P tcp --tcp-flags SYN, RST,ACK SYN -j ACCEPT

����SYN�����, ����������

ICMP����ƥ��: --icmp-type ICMP����,�������ַ��������ִ���

"Echo-Request��(����Ϊ8)��ʾ����

"Echo- -Reply��(����Ϊ0)��ʾ����

"Dest ination-Unreachable" (����Ϊ3)��ʾĿ�겻�ɴ�

�����������õ�ICMP Э������,����ִ�С�iptables -P icmp -h������,�鿴������Ϣ

iptables -A INPUT -P icmp -- icmp-type 8 -j DROP ��ֹ��������ping����

iptables -A INPUT -P icmp --icmp-type 0 -j ACCEPT ��������ping��������

iptables -A INPUT -p icmp --icmp-type 3 -j ACCEPT ������ping��ͨ��������ʱ��ʾĿ�겻�ɴ�

iptables -A INPUT -P icmp -j REJECT ��ʱ����������Ҫ���ù���icmpЭ��Ŀ�������ΪREJECT

��ʾƥ��

Ҫ���ԡ�-m��չģ�顱����ʽ��ȷָ������,������˿ڡ�MAC��ַ��IP��Χ�����ݰ�״̬������

- *��˿�ƥ��*

-m multiport --sport Դ�˿��б�

-m multiport --dport Ŀ�Ķ˿��б�

iptables -A INPUT -P tcp -m multiport --dport 80,22,21,20,53 -j ACCEPT

iptables -A INPUT -P udp -m multiport --dport 53 -j ACCEPT

- *P��Χƥ��*

-m iprange --src- range IP��Χ

iptables -A FORWARD -P udp -m iprange --src-range 192.168.80.100-192.168.80.200 -j DROP

��ֹת��Դ��ַλ��192.168.80.100-192.168.80.200��udp���ݰ�

- *MAC��ַƥ��*

-m mac -- -mac- source MAC��ַ

iptables -A FORWARD -m mac --mac-source xx:xx:xx:xx:xx:xx -j DROP

��ֹ����ijMAC��ַ�����ݰ�ͨ������ת��

״̬ƥ��

-m state --state����״̬

- *��������״̬*

NEW: ���κ������ص�,��û��ʼ����

ESTABLISHED: ��Ӧ��������ѽ������ӵ�,����̬

RELATED: ����������������Ե�( ��FTP������ģʽ����������),����̬,һ����ESTABLISHED���ʹ��

INVALID: ���ܱ�ʶ�������ĸ����ӻ�û���κ�״̬

iptables -A FORWARD -m state --state NEW -P tcp ! --syn -j DROP

��ֹת��������TCP�����صķ�--syn�������ݰ�(��α������繥�����ݰ�)

iptables -I INPUT -p tcp -m multiport --dport 80,22,21,20,53 -j ACCEPT

iptables -A INPUT -P udp -m multiport --dport 53 -j ACCEPT

iptables -A INPUT -P tcp -m state --state ESTABLISHED, RELATED -j ACCEPT

�Խ����İ���״̬���м�⡣�Ѿ�����tcp���ӵİ��Լ���������صİ�����ͨ����

�����Һ���������,����̸��������,����֧����ʱ��,�Ϳ���ֱ�ӵ��������������ص�֧������

iptables -P INPUT DROP

DROP

��ֹת��������TCP�����صķǨCsyn�������ݰ�(��α������繥�����ݰ�)

iptables -I INPUT -p tcp -m multiport --dport 80,22,21,20,53 -j ACCEPT

iptables -A INPUT -P udp -m multiport --dport 53 -j ACCEPT

iptables -A INPUT -P tcp -m state --state ESTABLISHED, RELATED -j ACCEPT

�Խ����İ���״̬���м�⡣�Ѿ�����tcp���ӵİ��Լ���������صİ�����ͨ����

�����Һ���������,����̸��������,����֧����ʱ��,�Ϳ���ֱ�ӵ��������������ص�֧������

iptables -P INPUT DROP